Które antywirusy zdołały wykryć aktywność sieciową lub pliki złośliwego oprogramowania stworzonego przez Hacking Team? Okazuje się, że ich lista jest bardzo krótka – tak było kiedyś, w momencie testowania narzędzia RCS (Remote Control System) opracowanego przez zespół Hacking Team. Pośród wykradzionych 400GB danych znalazła się ciekawa tabela przedstawiająca rezultaty z tych testów. Okazuje się, że niektóre programy zabezpieczające całkiem dobrze radzą sobie z zaawansowanymi zagrożeniami, niektóre trochę mniej, ale zdecydowana większość programów najpopularniejszych vendorów była bez szans.

Opracowane przez Hacking Team narzędzie System Remote Control System służy do zdalnego infekowania, zbierania informacji z zainfekowanych urządzeń i inwigilowania komputerów. Operacje te są możliwe do przeprowadzenia dzięki wstrzykiwaniu trojanów i innych szkodliwych plików poprzez różne luki w zabezpieczeniach w oprogramowaniu trzecim. Hackint Team oddając do dyspozycji swoim klientom system RCS umożliwiał im z zainfekowanych komputerów kradzież plików, danych z usług Dropbox i Google Drive, danych z portali społecznościowych, danych ze stron internetowych, kontaktów z książek adresowych, a także podsłuchiwanie połączeń GSM, Skype, VoIP, śledzenie przesyłanej komunikacji z WhatsApp, Viber, Skype, BBM, wiadomości e-mail, robienie zrzutów ekranów i zdjęć z kamery internetowej, śledzenie kliknięć myszy i naciskanych klawiszy na klawiaturze. RCS pozwalał także na kradzież informacji z portfela Bitcoin, loginów, haseł, zbieranie danych na temat pozycji geograficznej za pomocą GPS, Cell-ID lub WiFi oraz wiele innych.

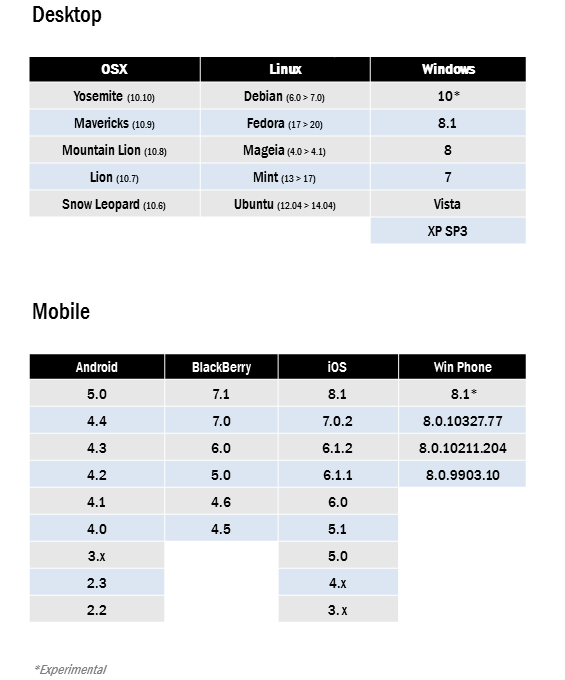

RSC może zaatakować następujące systemy:

Co ciekawe, zaprezentowane poniżej wyniki różniły się od tych przeprowadzanych na żywo u klientów Hacking Team. Oczywiście przed przystąpieniem do prezentacji należało dokładnie sprawdzić wykrywalność antywirusów. A jako że prezentacja nie zawsze przebiega zgodnie z planem, dochodziło do sytuacji, kiedy jeden z mówców odwracał uwagę klientów, podczas gdy drugi w tym samym czasie dodawał złośliwe pliki do wyjątków antywirusa i kontynuowano proces infekcji. Hacking Team w ten sposób oszukiwał swoich klientów twierdząc, że ich trojany posiadają status FUD – całkowicie niewykrywalnych (ang. Fully Undetectable) dla antywirusów. Prawda okazuje się zupełnie inna.

Legenda

Antywirusy testowano w systemie Windows 7 x64.

- Zielone komórki oznaczają szkodliwe oprogramowanie, które bez problemu zainfekowało system i przesyłało wykradzione informacje.

- Żółte komórki to także zainfekowany system, ale w trakcie działania szkodliwego oprogramowania pojawiały się alerty antywirusowe np. firewalla lub innych składników ochrony.

- Szare komórki – niektóre sposoby infekcji były testowane w systemie Windows 8.1 (360 Safe, Comodo, Fortinet, IOBit, Norman, Trend Micro, ZoneAlarm). Wyników niestety brak. Z kolei Malwarebytes w ogóle nie był testowany.

- Czerwone komórki oznaczają, że malware zostało wykryte i zneutralizowane.

- Czarne komórki – złośliwe oprogramowanie nawet nie rozpoczęło swojej szkodliwej aktywności, Hacking Team oznaczył je na swojej czarnej liście ze względu na… prawdopodobnie wysoką skuteczność tych programów.

Tabela przedstawia listę antywirusów, które wykrywały lub pozwalały bezproblemowo działać szkodliwemu oprogramowaniu.

Jeśli według tej tabeli możemy ułożyć listę najlepszych antywirusów, to wyglądałaby ona tak: 1. Sophos, Emsisoft, CMC Antivirus, 2. Avast, ESET, Norton, Comodo.

Ponadto, niektóre antywirusy testowano także w systemie OS X i Android, a wyniki z tych testów znajdują pod tym adresem. Jeśli chodzi o OS X, to żaden z antywirusów nie poradził sobie infekcją, podobnie było w systemie Android podczas testów w dniu testów 19 marca 2015 roku.

Dokument propagandowy?

A oto jeszcze jeden test z maja tego roku, prawdopodobnie przeznaczony bardziej dla klientów Hacking Team niż dla samych autorów złośliwego oprogramowania. Spośród 22 antywirusów tylko Avast Internet Security 2015, ESET Smart Security 8 oraz bardzo stary i zapewne sprawdzany na zlecenie jednego z klientów Norton Internet Security 2013 były w stanie nie tyle usunąć szkodnika, co wykryć podejrzaną aktywność sieciową i zablokować połączenie.

Dokument z testem na Wiki Leaks.

Czy ten artykuł był pomocny?

Oceniono: 0 razy