Firma Yubico oficjalnie udostępniła ulepszoną aplikację  Konfiguracja oprogramowania sprowadza się do klikania „Dalej”, ale należy pamiętać o zaznaczeniu opcji generowania kodu zapasowego na wypadek zgubienia klucza. Zalogowanie się do Windows bez klucza bezpieczeństwa lub bez kodu awaryjnego nie będzie możliwe!

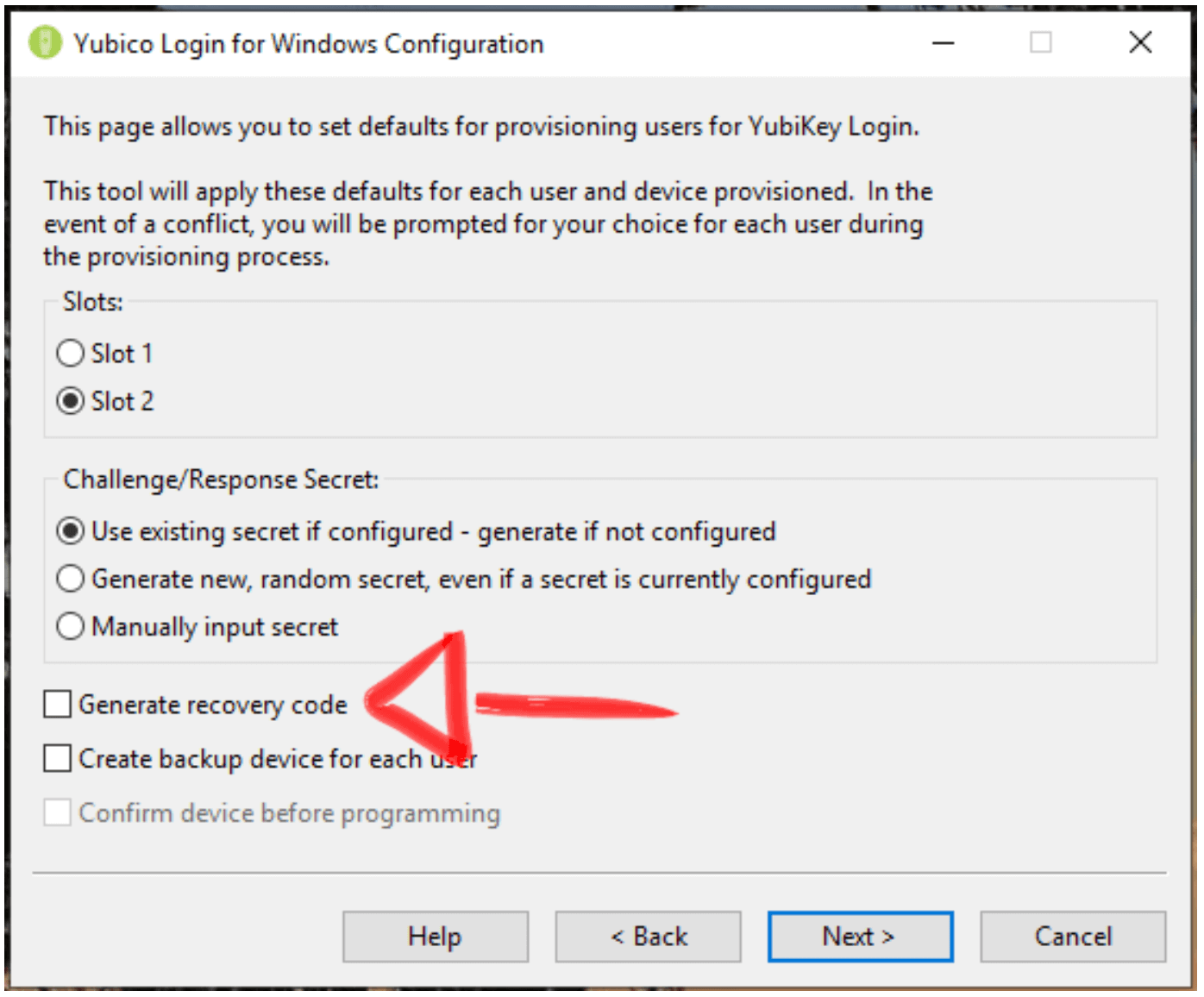

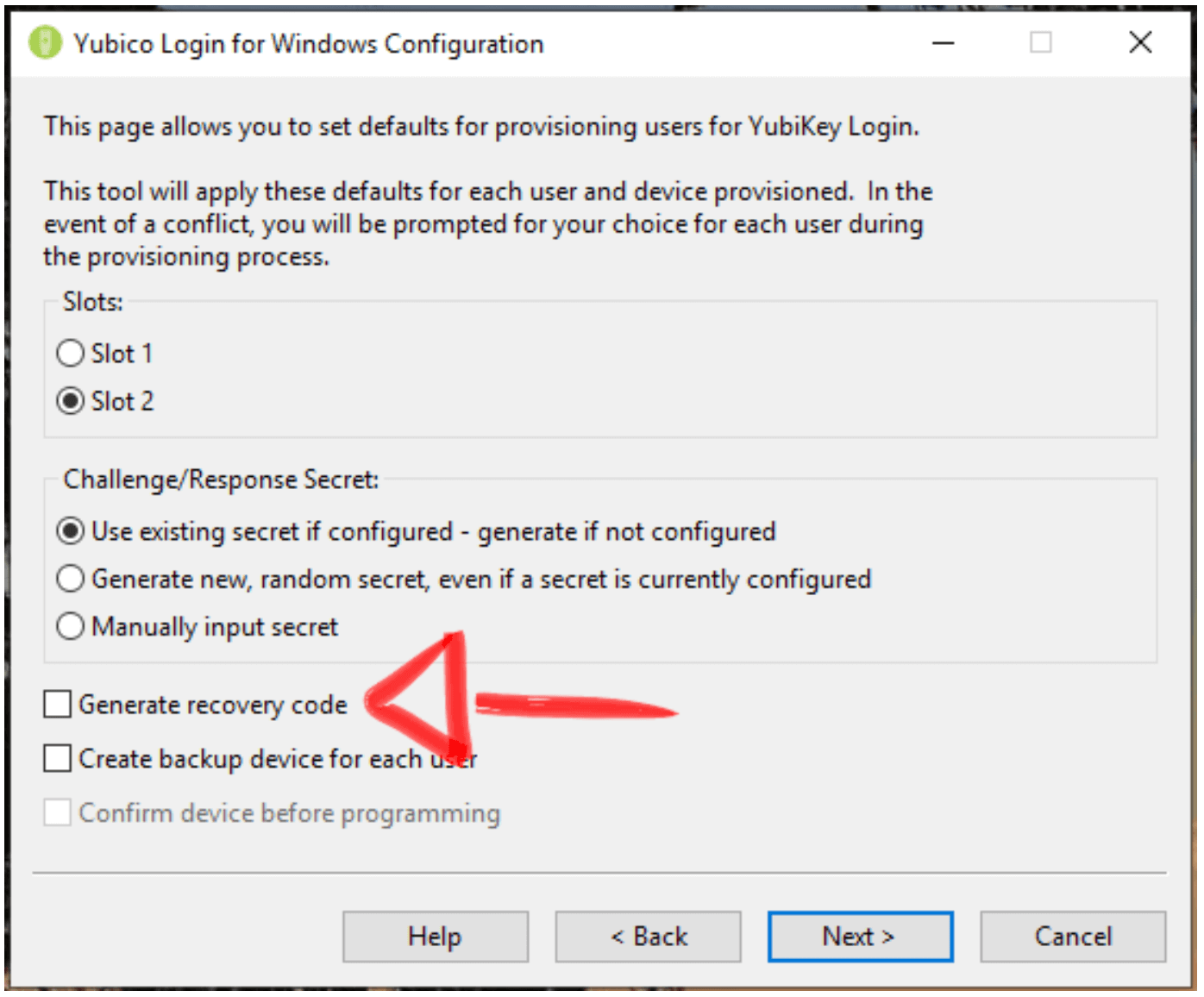

Konfiguracja oprogramowania sprowadza się do klikania „Dalej”, ale należy pamiętać o zaznaczeniu opcji generowania kodu zapasowego na wypadek zgubienia klucza. Zalogowanie się do Windows bez klucza bezpieczeństwa lub bez kodu awaryjnego nie będzie możliwe!

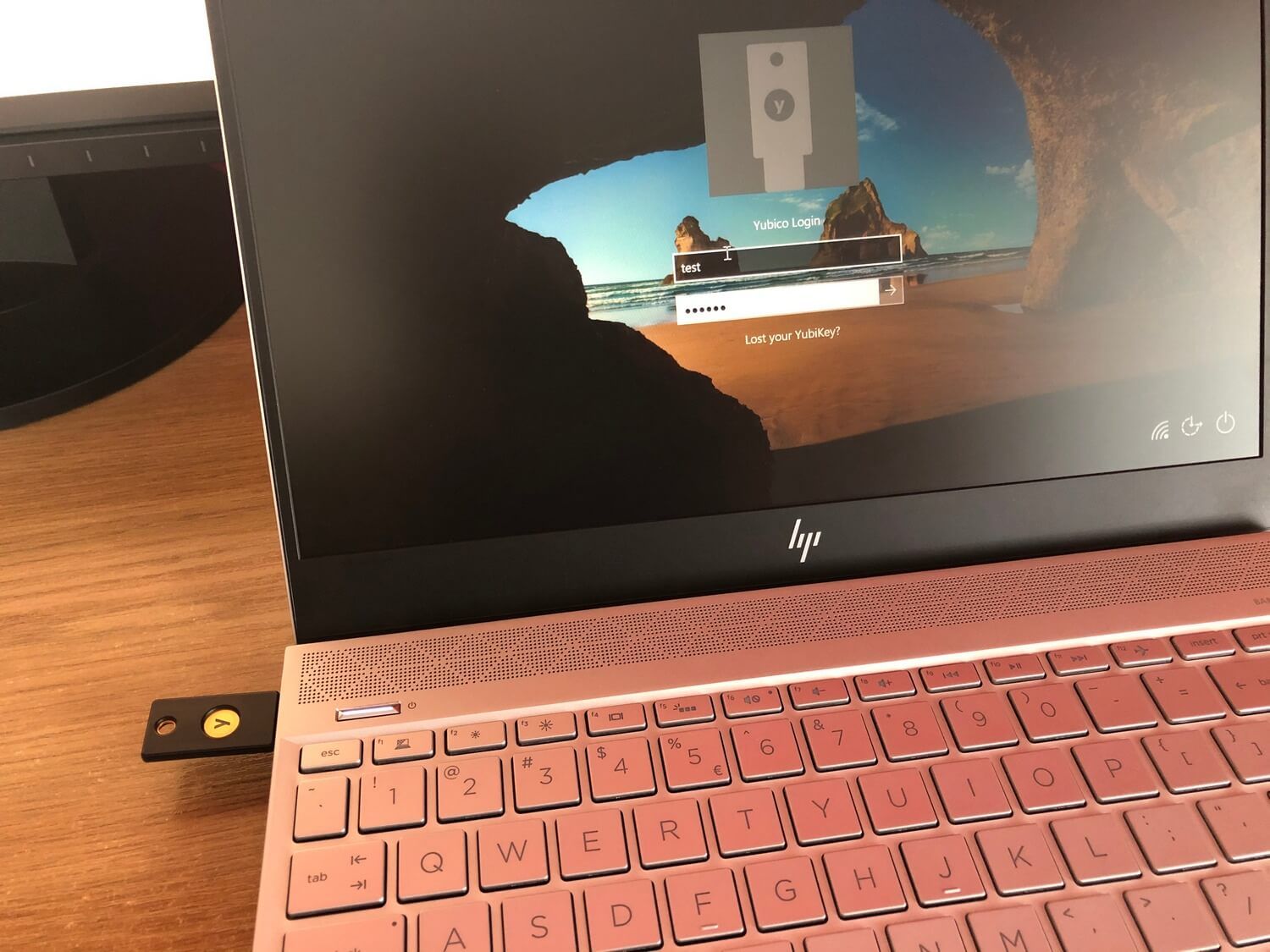

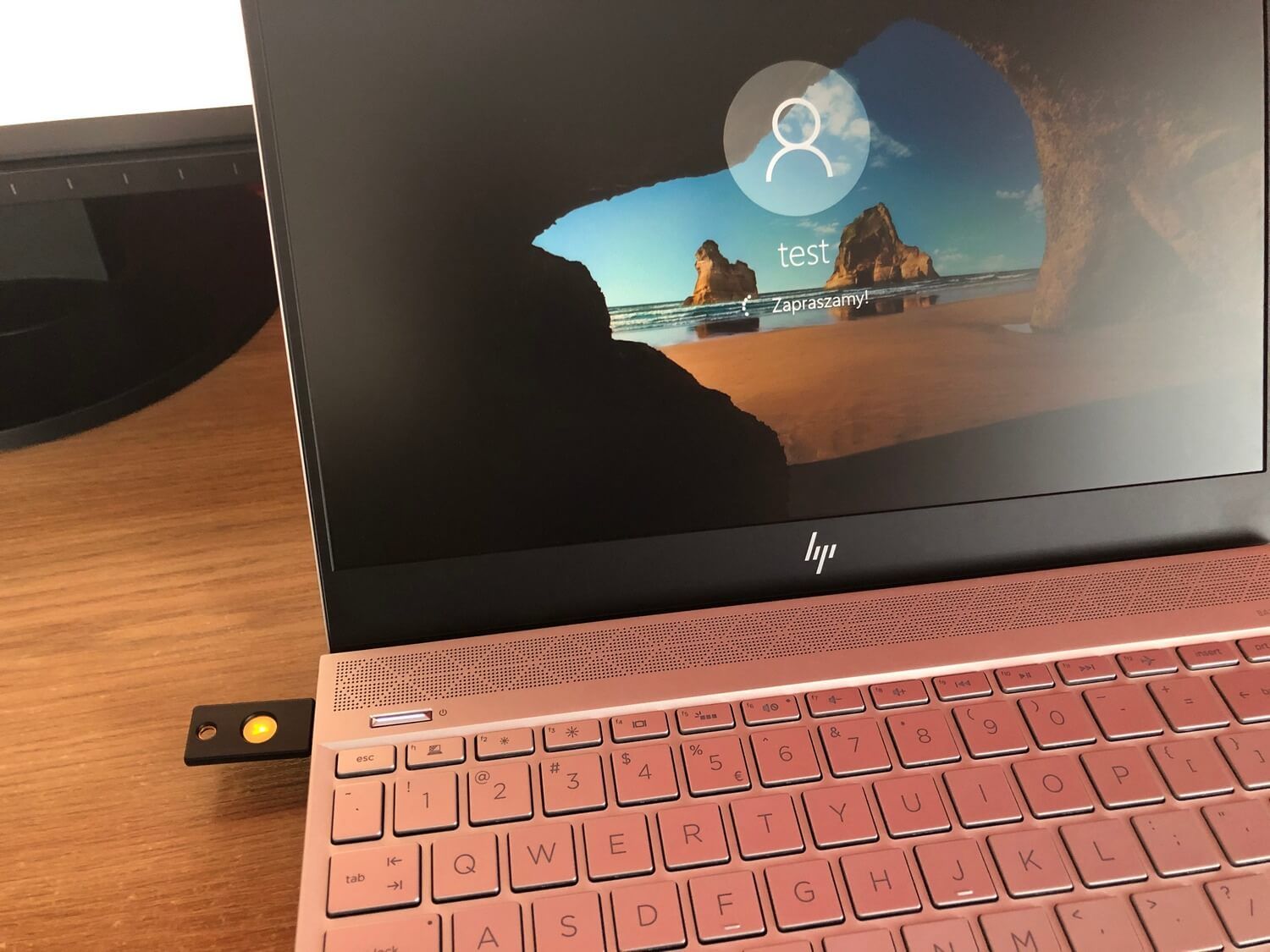

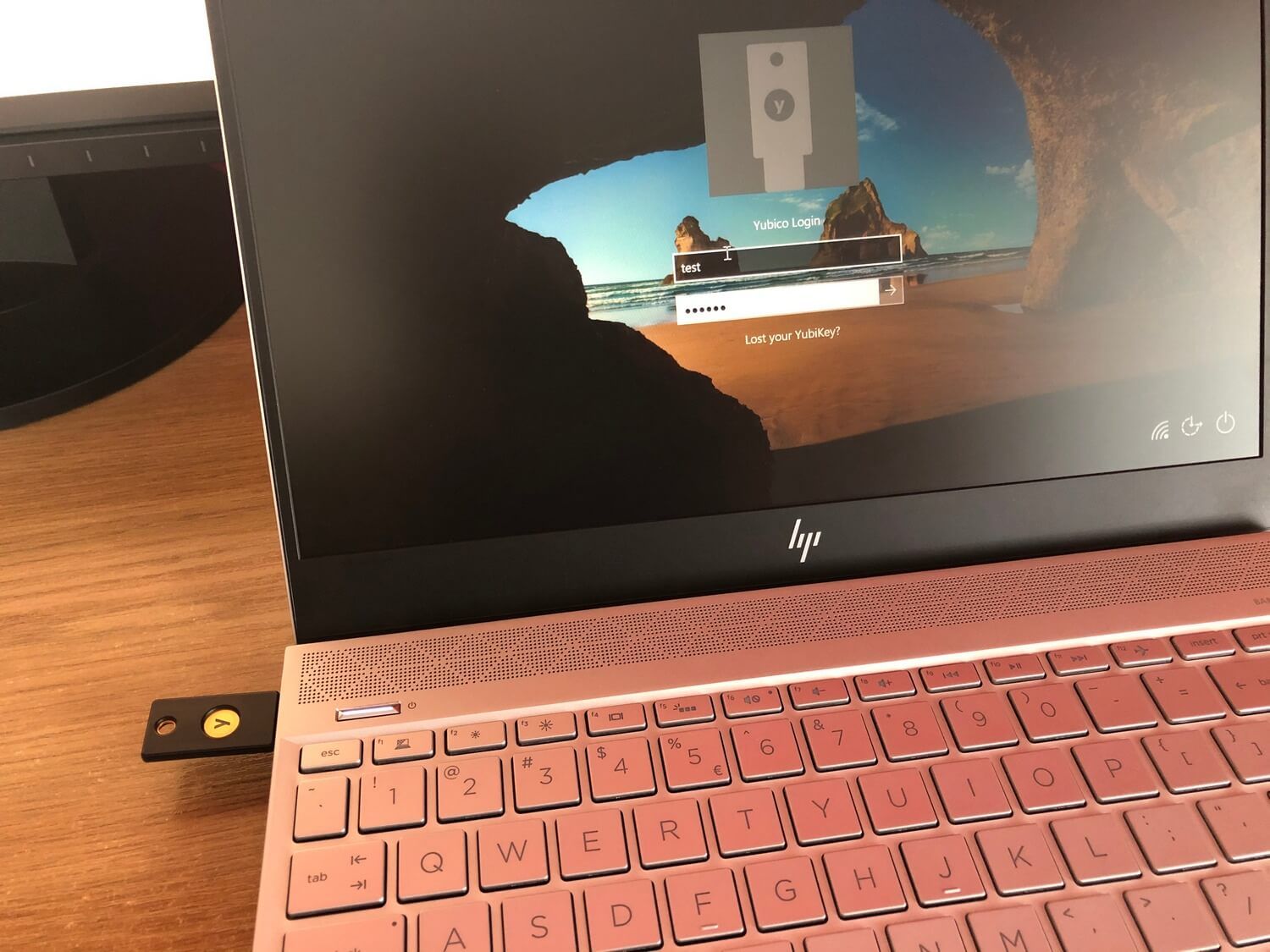

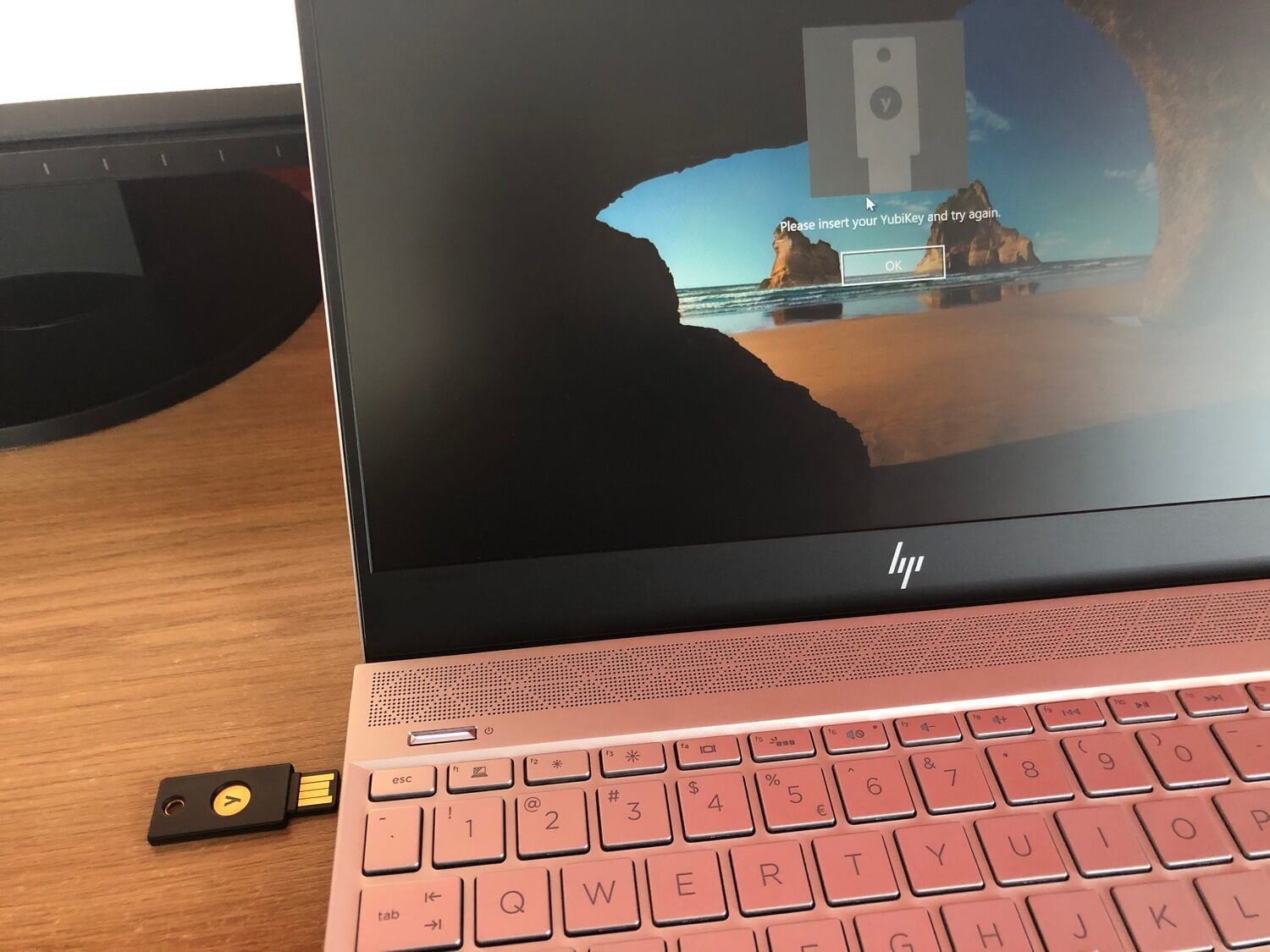

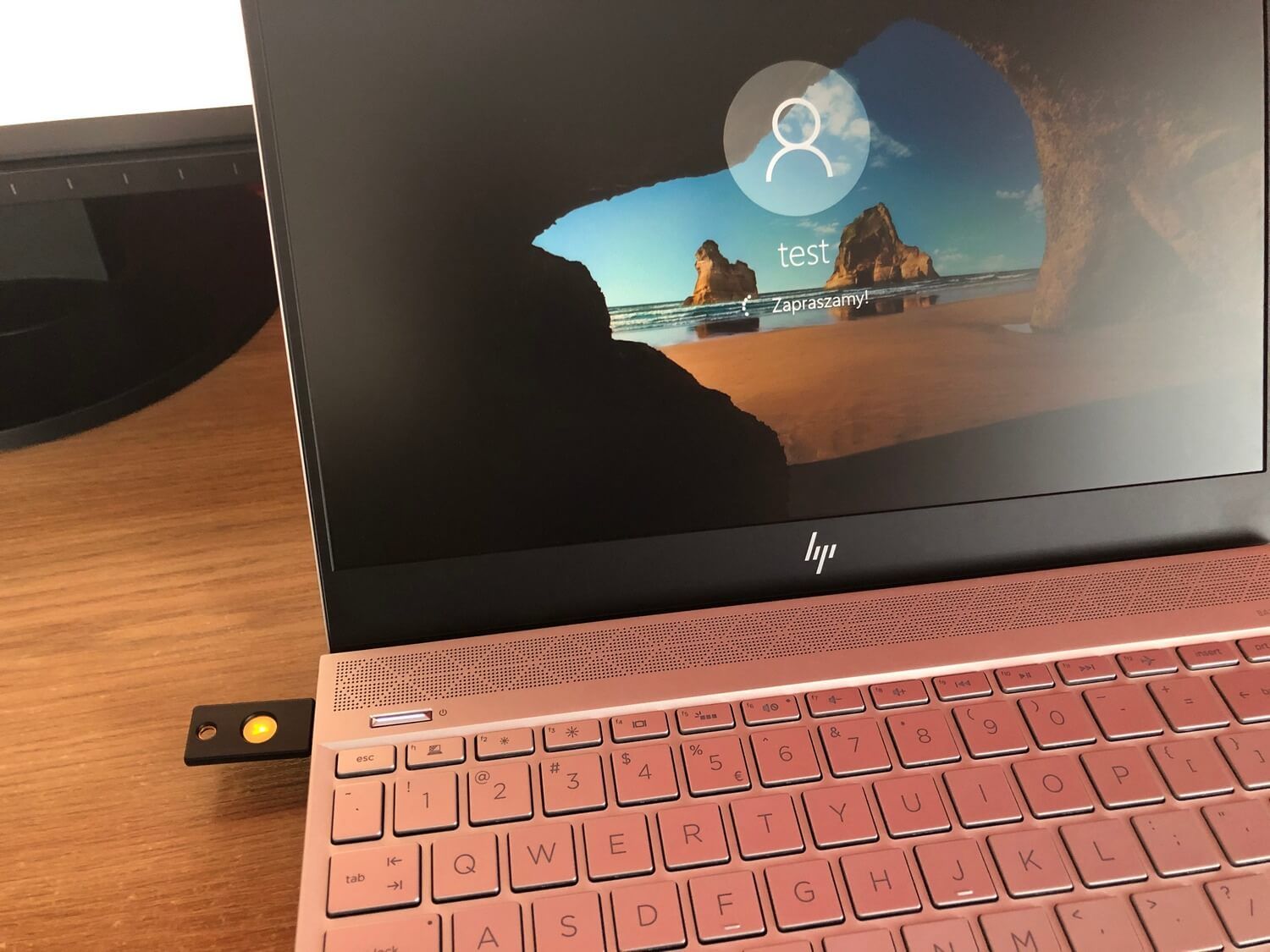

Po zakończonej konfiguracji już można logować się do Windows tak zwaną metodą wieloskładnikową (multi-factor authentication, MFA). Najpierw loginem i hasłem oraz następnie kluczem bezpieczeństwa.

Po zakończonej konfiguracji już można logować się do Windows tak zwaną metodą wieloskładnikową (multi-factor authentication, MFA). Najpierw loginem i hasłem oraz następnie kluczem bezpieczeństwa.

Szczegółowy opis każdej opcji dostępny jest tutaj. Niestety aplikacja Yubikey Login for Windows (i później Login Configuration) jest tylko w języku angielskim. Natomiast szczegółowe informacje dla administratorów zostały podane na tej stronie. Gorąco zachęcamy do używania tej metody uwierzytelniania się do urządzenia przenośnego jak i stacjonarnego.

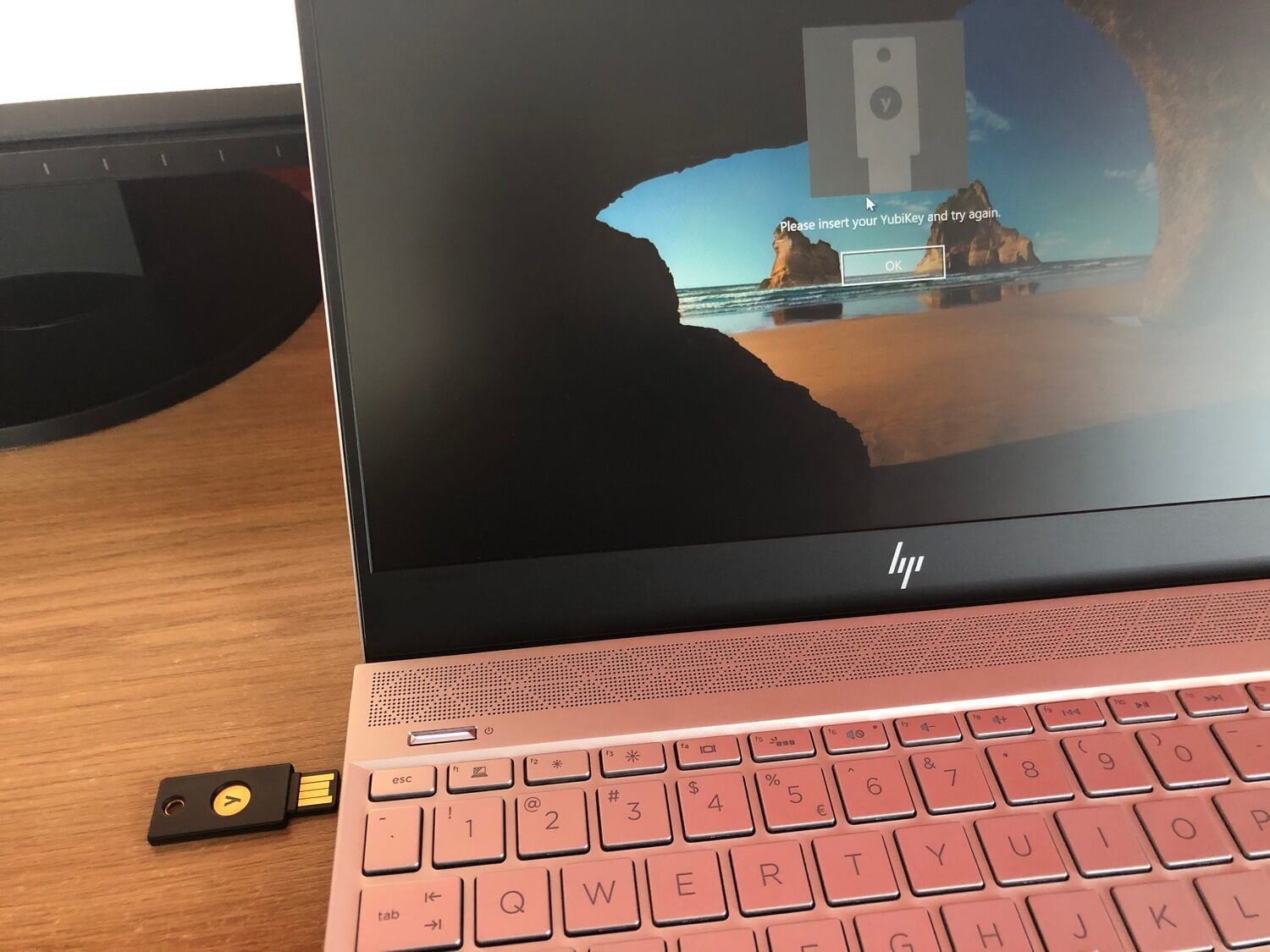

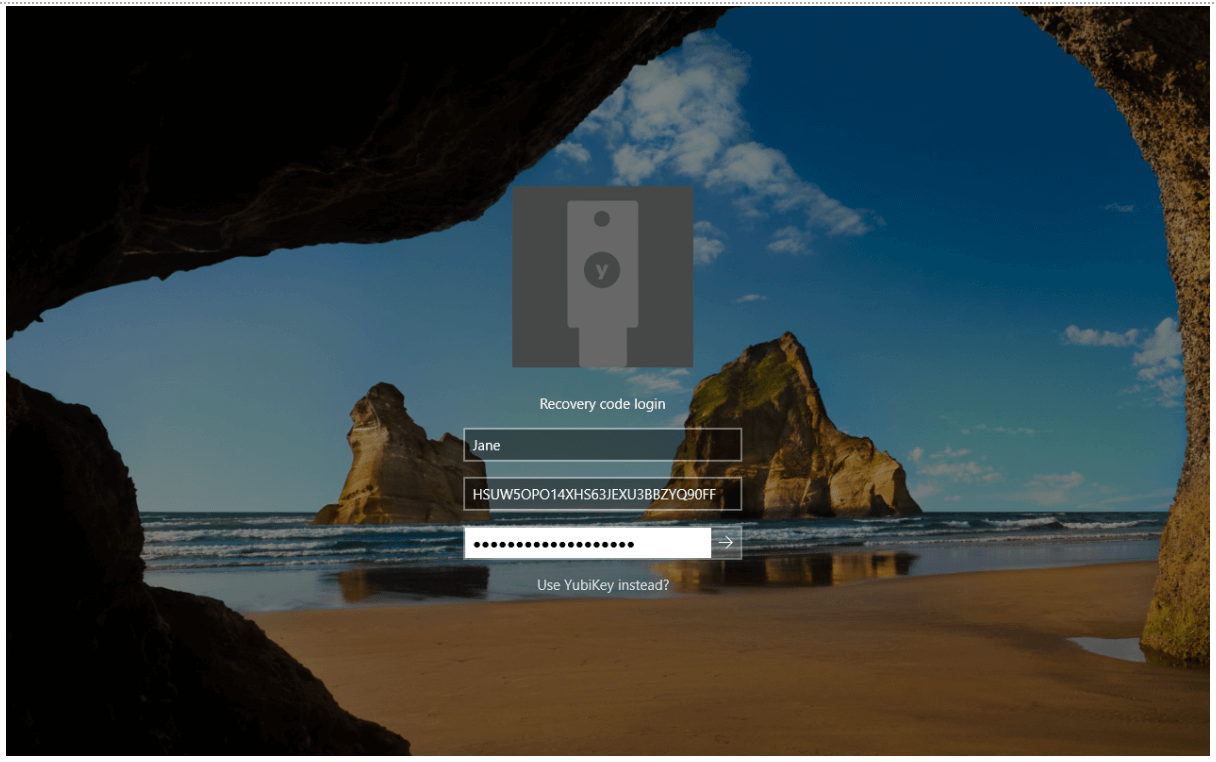

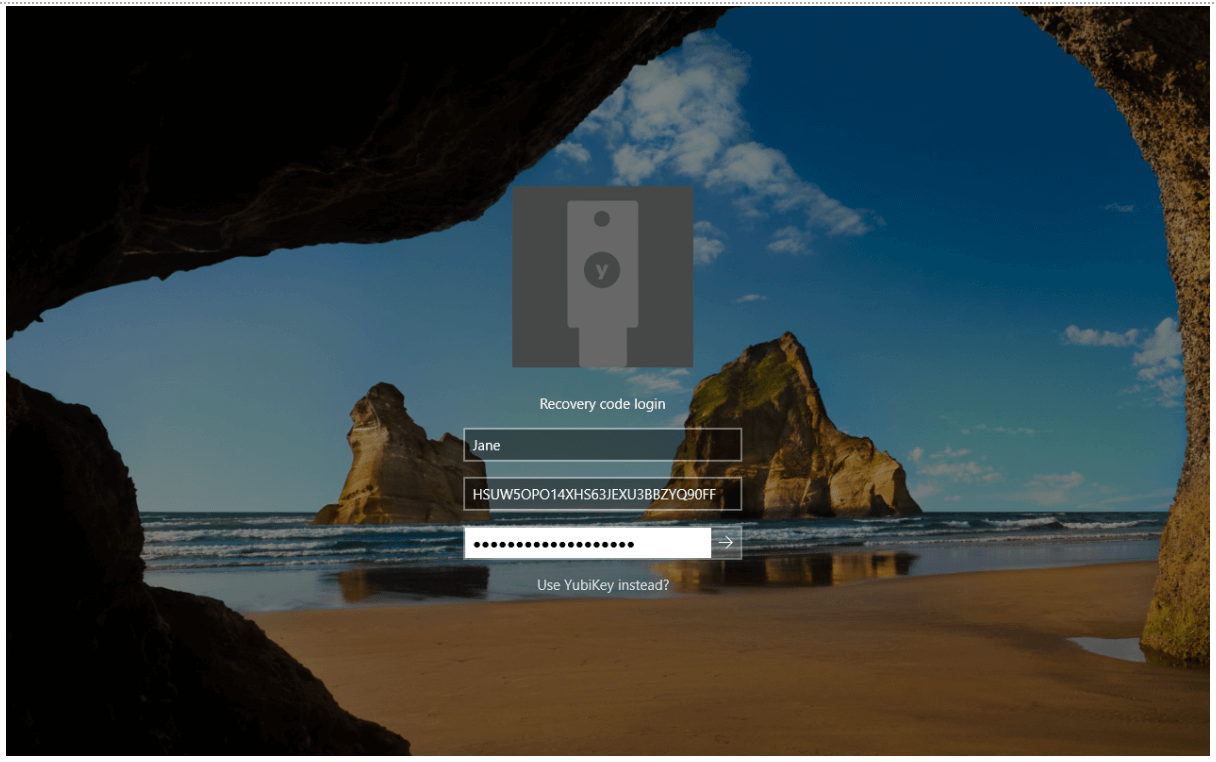

Awaryjne logowanie na wypadek niedostępności klucza (warto zaopatrzyć się w dwa klucze i na każdym skonfigurować logowanie) przebiega w taki sposób:

Szczegółowy opis każdej opcji dostępny jest tutaj. Niestety aplikacja Yubikey Login for Windows (i później Login Configuration) jest tylko w języku angielskim. Natomiast szczegółowe informacje dla administratorów zostały podane na tej stronie. Gorąco zachęcamy do używania tej metody uwierzytelniania się do urządzenia przenośnego jak i stacjonarnego.

Awaryjne logowanie na wypadek niedostępności klucza (warto zaopatrzyć się w dwa klucze i na każdym skonfigurować logowanie) przebiega w taki sposób:

Nasze szczegółowe recenzje klucza bezpieczeństwa Yubikey są dostępne na specjalnej stronie poświęconej producentowi Yubico. Bezpieczne uwierzytelnianie na Yubikey się nie kończy, dlatego o innych systemach logowania na miarę XXI wieku można poczytać u nas, np. o polskim systemie Cyberus Key, który jeśli zostałby wprowadzony na masową skalę, na pewno zrewolucjonizowałby logowanie. Warto też przyswoić sobie wiedzę o WebAuthn, czyli o bezpiecznym logowaniu przyszłości. Na naszym portalu mamy też opisane różne techniki omijania wieloskładnikowego logowania.

Nasze szczegółowe recenzje klucza bezpieczeństwa Yubikey są dostępne na specjalnej stronie poświęconej producentowi Yubico. Bezpieczne uwierzytelnianie na Yubikey się nie kończy, dlatego o innych systemach logowania na miarę XXI wieku można poczytać u nas, np. o polskim systemie Cyberus Key, który jeśli zostałby wprowadzony na masową skalę, na pewno zrewolucjonizowałby logowanie. Warto też przyswoić sobie wiedzę o WebAuthn, czyli o bezpiecznym logowaniu przyszłości. Na naszym portalu mamy też opisane różne techniki omijania wieloskładnikowego logowania.

Yubikey Login for Windows do logowania się do systemów z rodziny Windows z użyciem klucza bezpieczeństwa Yubikey. Obsługiwane są zarówno systemy konsumenckie jak i firmowe — istnieje możliwość integracji kluczy z Active Directory lub Azure Active Directory, gdzie wspierane jest dodatkowo tak zwane logowanie passwordless (bezhasłowe). Obsługę logowania za pomocą klucza przewidziano dla systemów: Windows 7 Service Pack 1, Windows 8.1 i Windows 10.

W obecnej wersji aplikacji Yubikey Login for Windows na jednym kluczu bezpieczeństwa można dodać do 10 użytkowników. Oprogramowanie podczas wdrażania zaproponuje utworzenie zapasowego kodu awaryjnego na wypadek zgubienia klucza (albo braku dostępności w danym momencie). Ten kod jest bardzo długi, dlatego dobrze jest zapisać wygenerowane znaki w menadżerze haseł lub w pliku tekstowym i przechowywać w chmurze w celu synchronizacji ze smartfonem.

Aby wykorzystać klucz bezpieczeństwa Yubikey do logowania się do systemów Windows trzeba:

- Skonfigurować logowanie do Windows za pomocą loginu i hasła (ten krok jest dla użytkowników, którzy mają skonfigurowaną metodę logowania za pomocą odcisku palca, Windows Hello albo metody obrazkowej).

- Następnie trzeba pobrać i zainstalować oprogramowanie Yubikey Login for Windows, wybierając odpowiednią wersją dla architektury systemu (32 lub 64 bity). Aplikacja od razu poprosi o zrestartowanie systemu.

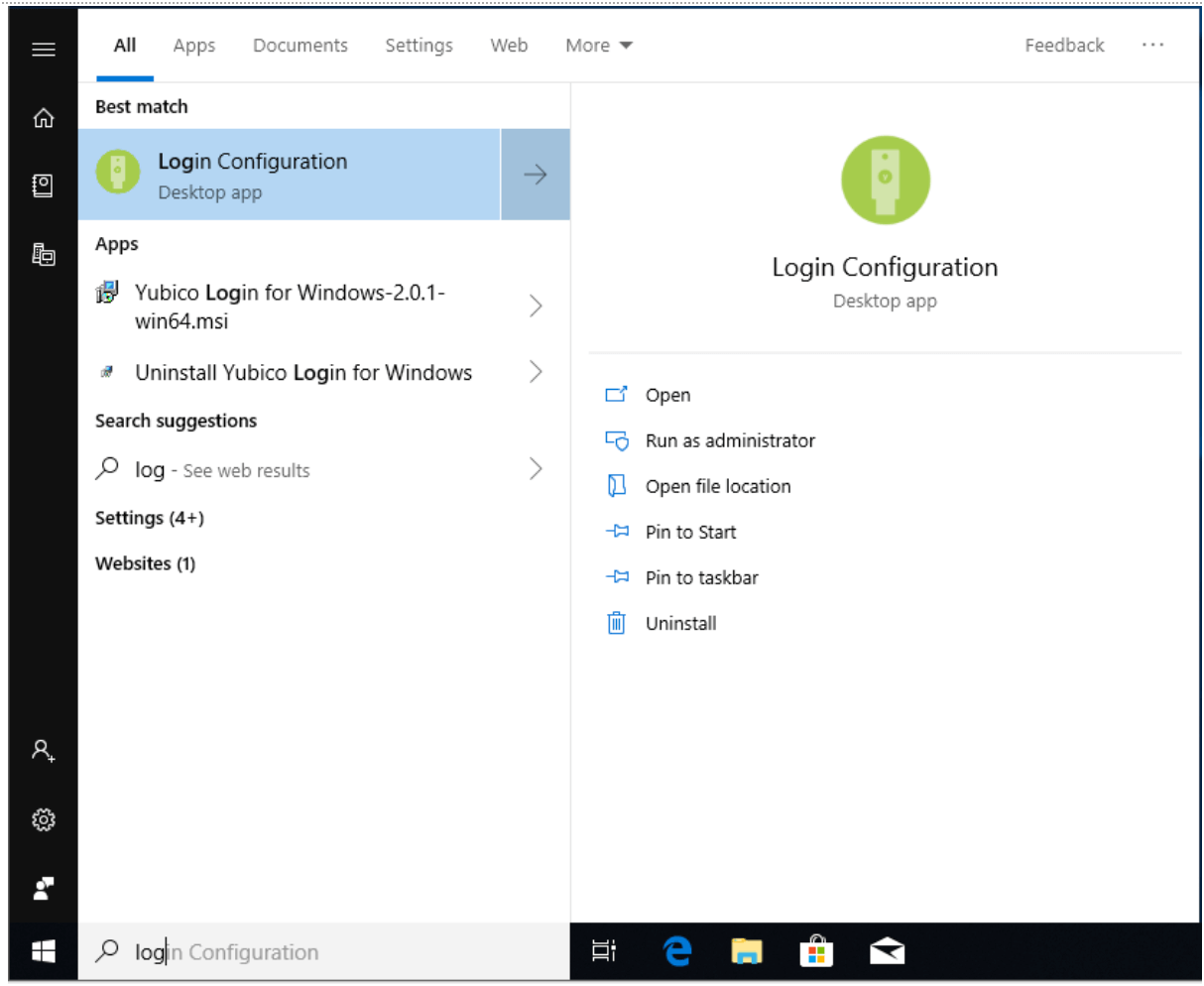

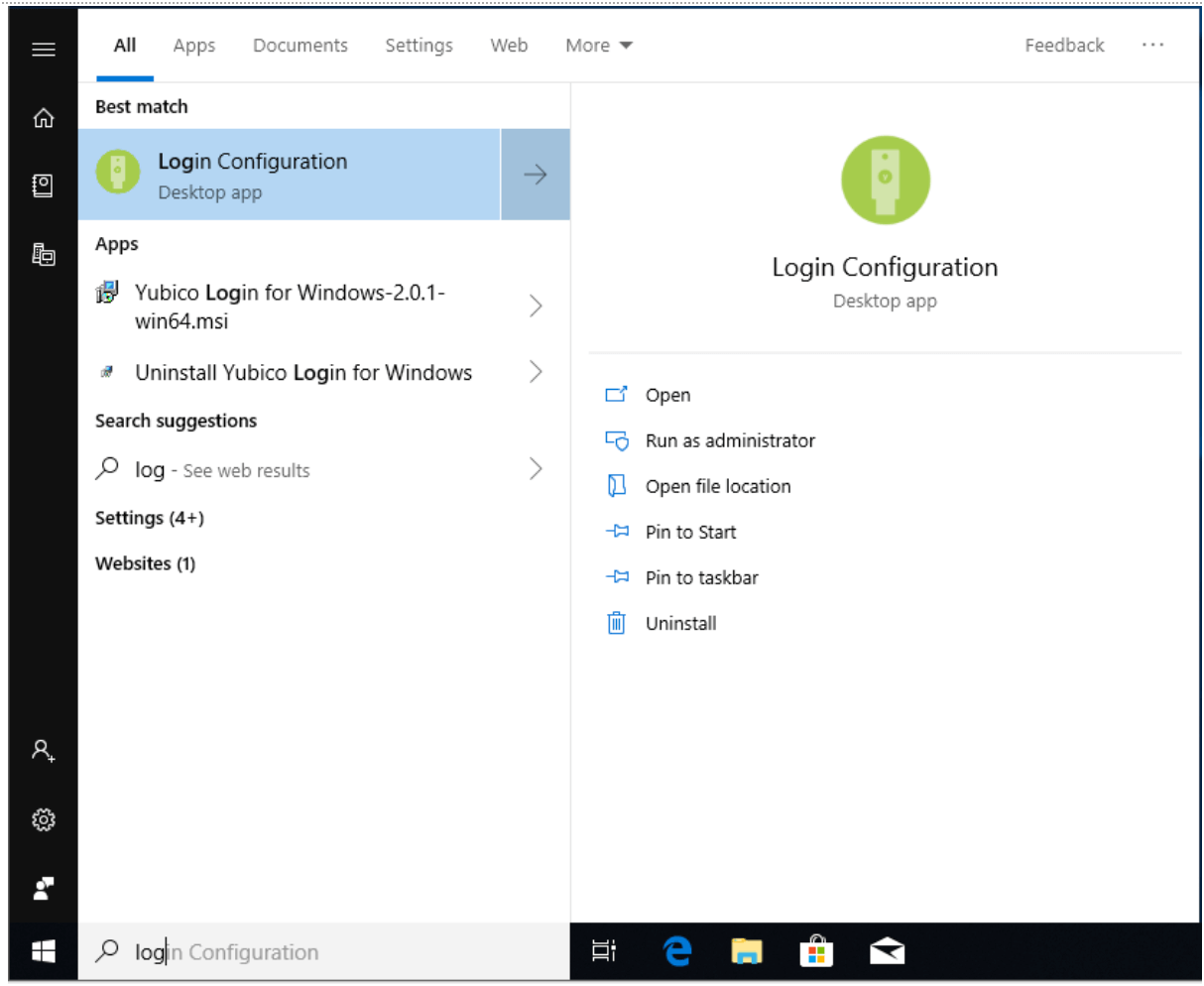

- Po ponownym uruchomieniu odnajdujemy zainstalowaną aplikację

Login Configuration.

Konfiguracja oprogramowania sprowadza się do klikania „Dalej”, ale należy pamiętać o zaznaczeniu opcji generowania kodu zapasowego na wypadek zgubienia klucza. Zalogowanie się do Windows bez klucza bezpieczeństwa lub bez kodu awaryjnego nie będzie możliwe!

Konfiguracja oprogramowania sprowadza się do klikania „Dalej”, ale należy pamiętać o zaznaczeniu opcji generowania kodu zapasowego na wypadek zgubienia klucza. Zalogowanie się do Windows bez klucza bezpieczeństwa lub bez kodu awaryjnego nie będzie możliwe!

Po zakończonej konfiguracji już można logować się do Windows tak zwaną metodą wieloskładnikową (multi-factor authentication, MFA). Najpierw loginem i hasłem oraz następnie kluczem bezpieczeństwa.

Po zakończonej konfiguracji już można logować się do Windows tak zwaną metodą wieloskładnikową (multi-factor authentication, MFA). Najpierw loginem i hasłem oraz następnie kluczem bezpieczeństwa.

Szczegółowy opis każdej opcji dostępny jest tutaj. Niestety aplikacja Yubikey Login for Windows (i później Login Configuration) jest tylko w języku angielskim. Natomiast szczegółowe informacje dla administratorów zostały podane na tej stronie. Gorąco zachęcamy do używania tej metody uwierzytelniania się do urządzenia przenośnego jak i stacjonarnego.

Awaryjne logowanie na wypadek niedostępności klucza (warto zaopatrzyć się w dwa klucze i na każdym skonfigurować logowanie) przebiega w taki sposób:

Szczegółowy opis każdej opcji dostępny jest tutaj. Niestety aplikacja Yubikey Login for Windows (i później Login Configuration) jest tylko w języku angielskim. Natomiast szczegółowe informacje dla administratorów zostały podane na tej stronie. Gorąco zachęcamy do używania tej metody uwierzytelniania się do urządzenia przenośnego jak i stacjonarnego.

Awaryjne logowanie na wypadek niedostępności klucza (warto zaopatrzyć się w dwa klucze i na każdym skonfigurować logowanie) przebiega w taki sposób:

Nasze szczegółowe recenzje klucza bezpieczeństwa Yubikey są dostępne na specjalnej stronie poświęconej producentowi Yubico. Bezpieczne uwierzytelnianie na Yubikey się nie kończy, dlatego o innych systemach logowania na miarę XXI wieku można poczytać u nas, np. o polskim systemie Cyberus Key, który jeśli zostałby wprowadzony na masową skalę, na pewno zrewolucjonizowałby logowanie. Warto też przyswoić sobie wiedzę o WebAuthn, czyli o bezpiecznym logowaniu przyszłości. Na naszym portalu mamy też opisane różne techniki omijania wieloskładnikowego logowania.

Nasze szczegółowe recenzje klucza bezpieczeństwa Yubikey są dostępne na specjalnej stronie poświęconej producentowi Yubico. Bezpieczne uwierzytelnianie na Yubikey się nie kończy, dlatego o innych systemach logowania na miarę XXI wieku można poczytać u nas, np. o polskim systemie Cyberus Key, który jeśli zostałby wprowadzony na masową skalę, na pewno zrewolucjonizowałby logowanie. Warto też przyswoić sobie wiedzę o WebAuthn, czyli o bezpiecznym logowaniu przyszłości. Na naszym portalu mamy też opisane różne techniki omijania wieloskładnikowego logowania. Proste i bezpieczne logowanie z kluczami YubiKey

Dzięki kluczom bezpieczeństwa Yubikey ryzyko przejęcia konta internetowego w wyniku ataku phishingowego lub wycieku loginu i hasła jest ograniczone praktycznie do ZERA. Zalogowanie się na profil użytkownika np. do Facebooka albo poczty GMail bez fizycznego dostępu do klucza nie będzie możliwe.

Hakerzy nie mają żadnych szans!

Yubikey chroni internetowe konta polityków, osób na kluczowych stanowiskach, ekspertów z branży IT, a także redakcji AVLab.

Czy ten artykuł był pomocny?

Oceniono: 0 razy