„Nie ważne kto głosuje, ważne, kto liczy głosy” — mawiał Józef Stalin przed głosowaniem w wyborach na członków partii. Tradycyjne „systemy” do głosowania, czyli stacjonarne urny z kartami, doskonale wpisują się w słowa największego zbrodniarza w historii ludzkości. Wybory w 2014 roku do sejmików wojewódzkich charakteryzowały się tym, że w ostatnich dekadach były to wybory, w których ujawniono prawdopodobnie najwięcej nieprawidłowości (podczas przyjmowania kart, liczenia głosów i zgłaszania wyników organom nadrzędnym). Rok wcześniej członkowie Polskiej Komisji Wyborczej, którzy niczym mężowie zaufania powinni stać na straży legalności i przejrzystości, wybrali się do… Moskwy na „szkolenie” (pisze rmf24.pl). Po wyborach media huczały od doniesień, w których ujawniano liczne patologie. Z pośród 11 milionów oddanych głosów, co piąty został uznany jako nieważny i odrzucony. Czy elektroniczne głosowanie byłoby bardziej transparentne, bezpieczne i nie budziło tylu wątpliwości, co tradycyjny marsz do urn wyborczych?

Temat elektronicznego głosowania w Polsce pojawia się przed wyborami oraz utrzymuje się przez jakiś czas po wyborach. Prawdopodobnie najbardziej efektywną technologią odporną na sfałszowanie jest tzw. blockchain używany przy transakcjach kryptowalut. Jego zwolennicy udowadniają, że jakakolwiek zmiana publicznie dostępnego zapisu w łańcuchu bloków w postaci chronologicznej, czyli najmniejszej pojedynczej informacji każdej operacji (a więc ingerencja w integralność i bezpieczeństwo pojedynczego głosu obywatela), bez wyraźnego zaalarmowania administratora systemu, byłaby niemożliwa. Kontynuując, zdecentralizowana struktura blockchain w kryptowalutach oraz otwarty kod technologii pozwala z nadzieją patrzeć na bezpieczeństwo podczas e-wyborów. Teoretycznie wykorzystanie blockchain uniemożliwiłoby przejęcie kontroli nad pojedynczym systemem, który przechowywałby wszystkie wyborcze informacje. Ryzyko ataku na pojedynczy cel zostałoby zniwelowane. W związku z tym w łańcuch bloków każda informacja od pojedynczego obywatela byłaby szyfrowania i zapisywana w rozproszonej strukturze systemu, bez jednego centralnego punktu. Głosowanie odbywałoby się w podobny sposób, co operacje na kryptowalucie. Różnica polegałaby na zapisywaniu danych. Wybory stałyby się bezpieczne, przejrzyste (dla obywateli), tajne (w rozumieniu anonimowego oddania głosu) oraz bardzo szybkie (wyniki byłby dostępne natychmiast). Przynajmniej w teorii.

Szwajcaria płaci ekspertom za znalezione luki w systemie do e-głosowania.

W Szwajcarii od wielu lat możliwe jest oddawanie elektronicznego głosu w ważnych sprawach. Wczesna wersja kodu systemu jest dostępna publicznie — do wdrożenia on-premise lub jako prototyp systemu ze wsparciem szyfrowania end-to-end (GitHub: https://github.com/republique-et-canton-de-geneve/chvote-1-0). Wersja z lutego 2019 roku przechowywana jest w prywatnym repozytorium na GitLab (https://gitlab.com/swisspost). Dostęp do kodu źródłowego możliwy jest po wypełnieniu zgłoszenia (https://www.post.ch/en/business/a-z-of-subjects/industry-solutions/swiss-post-e-voting/e-voting-source-code). W bezpieczeństwo systemu są zaangażowane państwowe i prywatne firmy, uniwersytety i niezależni eksperci. Z podobnego rozwiązania korzystają Amerykanie czy Estończycy, chociaż technologicznie każdy z tych systemów różni się od szwajcarskiego. Trudno powiedzieć, czy da się zbudować system, który w 100% będzie odporny na manipulowanie i cyberataki. Na pewno warto próbować. W Szwajcarii ciągle próbują:

W ich systemie do głosowania znaleziono lukę. Zgłosili ją eksperci z Uniwersytetu w Melbourne w Australii, którzy aktywnie pracują nad bezpieczeństwem całego modelu. W scenariuszu ataku mającym na celu unieważnienie poszczególnych głosów, doprowadzenie do takiego incydentu jest bardzo trudne. Jak wyjaśniają badacze, w teorii atakujący musiałby pokonać wiele mechanizmów ochrony, począwszy od przejęcia kontroli nad infrastrukturą serwerową, po zainstalowanie złośliwego oprogramowania na komputerze wyborcy. Ten drugi scenariusz nie jest trudny, ale fakt, że musi wystąpić razem z przejęciem kontroli nad serwerem centralnym, sprawia, że staje się w praktyce niemal bezużyteczny.

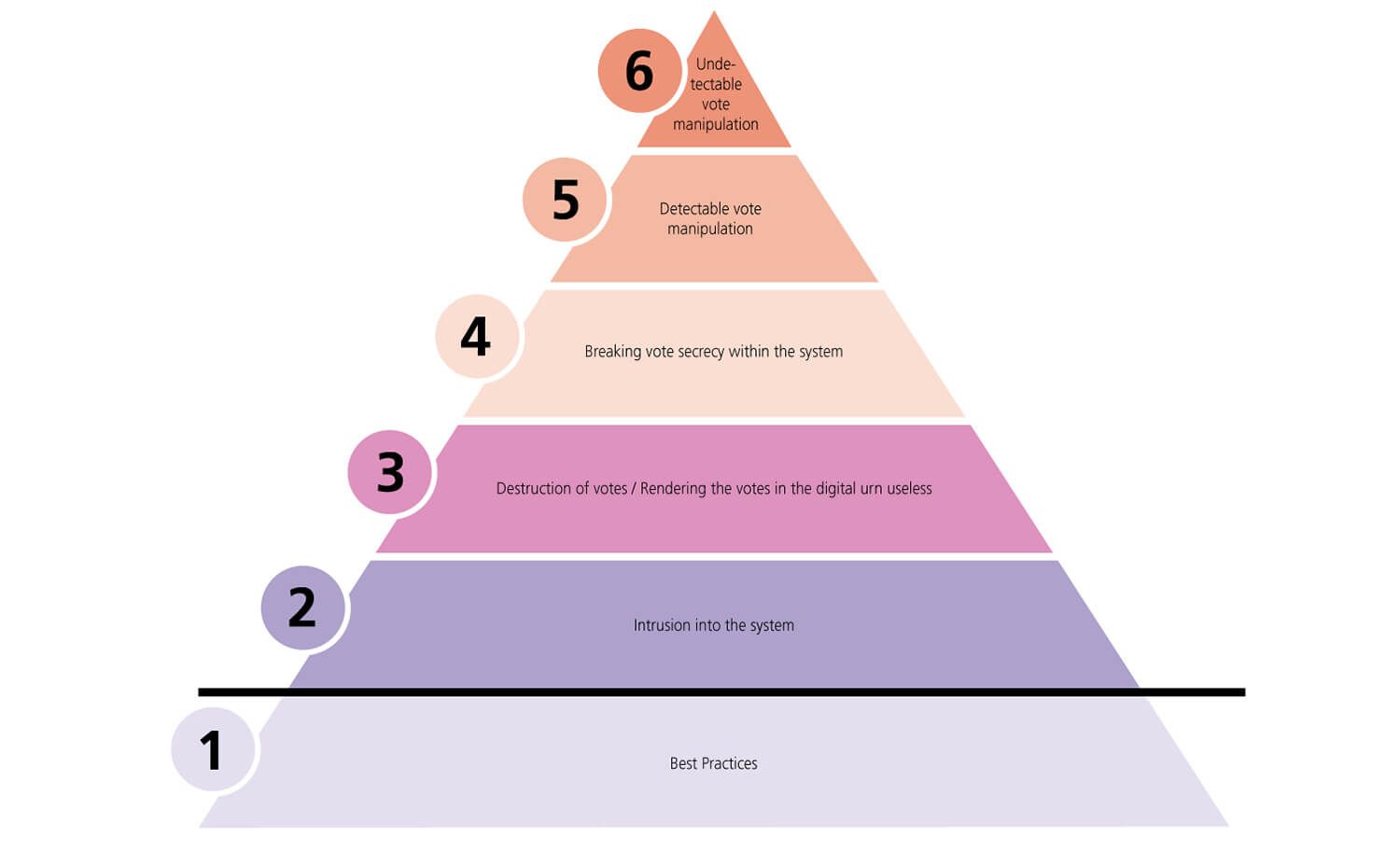

W powyższej piramidzie przedstawione są scenariusze oddziaływania na bezpieczeństwo systemu. Za przełamanie każdego z poziomów ustalono pieniężną nagrodę. Analizując grafikę od dołu:

1. Problemy te nie wpływają na bezpieczeństwo i można je stosunkowo łatwo rozwiązać. Typowym przykładem jest sytuacja, w której dostępna jest aktualizacja systemu i nie została jeszcze zaimplementowana. Istnieją również powody, dla których aktualizacja celowo nie zostanie wdrożona. Mogą to być na przykład problemy z kompatybilnością obsługi starszych przeglądarek internetowych. Za znalezienie takich błędów nagroda wynosi co najmniej 100 CHF.

2. Uzyskanie dostępu do systemu głosowania. Hakerowi udaje się dostać do serwerów systemu głosowania elektronicznego (uzyskuje dostęp do powłoki). Sam dostęp do powłoki nie wystarcza, by manipulować elektronicznym głosowaniem w sposób niewykryty. Teoretycznie byłoby możliwe przeprowadzenie szkodliwych akcji na serwerze, które mają wpływ na głosowanie. Nagroda wynosi co najmniej 1000 CHF.

3. Haker jest w systemie. Umożliwia mu to zniszczenie lub unieważnienie głosów. Nagroda wynosi co najmniej 5000 CHF.

4. Haker ujawnia, kto głosował lub na kogo oddał głos. Jeśli ktoś zgłosi taki błąd, może liczyć na co najmniej 10 000 CHF.

5. Hakerowi udało się sfałszować wybory (np. zmienił głos z „tak” na „nie”). Nagroda za zgłoszenie luki wynosi co najmniej 20 000 CHF.

6. W ostatniej kategorii mamy luki dotyczące sfałszowania wyborów. Działania hakera nie zostały wykryte (nie zostawiono żadnych cyfrowych śladów). Za udaną penetrację systemu można zarobić od 30 000 CHF.

Systemy do e-głosowania, tak samo, jak inne elektroniczne twory, zawierają i prawdopodobnie będą zawierać luki. Problem w tym, aby nauczyć się szybko reagować na nieprawidłowości przy współpracy z zaangażowanymi podmiotami. Pomimo technicznych ułomności, e-głosowanie i tak budzi mniej wątpliwości przy liczeniu głosów niż urny z papierowymi kartami. Elektroniczny system nie musi od razu zastępować tradycyjnego głosowania przy urnach. Może pełnić funkcję wsparcia — być bezpieczniejszą alternatywą dla obywateli na miarę XXI wieku.

Więcej o systemach do e-głosowania napisali:

- mgr Iwona Dyś-Branicka z Koła Naukowego Prawa Konstytucyjnego Wydział Prawa, Administracji i Ekonomii na Uniwersytecie Wrocławskim. Praca nosi tytuł „E-voting jako alternatywna procedura głosowania na przykładzie Estonii– szanse i zagrożenia”.

- dr Izabela Wróbel Adiunkt z Instytutu Studiów Międzynarodowych Uniwersytetu Wrocławskiego. Praca pt. „Szwajcarskie doświadczenia w głosowaniu przez Internet na przykładzie kantonu Zurych – wnioski dla Polski”.

- Joanna Lampka z Polsko-Amerykańskiej Fundacja Edukacji i Rozwoju Ekonomicznego w artykule pt. „Referendum w Szwajcarii – jak to wygląda w praktyce?”.

- Łukasz Olejnik w artykule „Czy już czas na umożliwienie głosowania drogą elektroniczną w Polsce?”.

Czy ten artykuł był pomocny?

Oceniono: 0 razy