Jest to drugi i ostatni etap wyłączenia języka skryptowego VBScript stworzonego przez firmę Microsoft. Języka, który jest często używany do zaprogramowania złośliwego oprogramowania. Na całe szczęście będzie bezpieczniej, ale nie dzięki Microsoftowi, ale naszym wskazówkom, które zamieszczamy poniżej.

Relikt przeszłości odejdzie w zapomnienie już od Windows 7, 8.1 i Windows 10, włączając w to wszystkie odpowiedniki biznesowe, ale tylko po stronie przeglądarki! Uruchomienie ZŁOŚLIWEGO_PLIKU.vbs nadal będzie możliwe z „dwukliku” albo z linii poleceń, czyli tak jak to dej pory robią to zainfekowane pliki.

VBScript w Windows 7 i 8.1 zostanie wyłączony dzisiaj tj. 13 sierpnia 2019 roku, wraz z wydaniem aktualizacji bezpieczeństwa. Zamiana w Windows 10 obowiązuje już od 9 lipca 2019 roku.

Przypomnijmy, że z VBScript często korzystają początkujący autorzy złośliwego kodu. Jest łatwy do wykrycia dla antywirusów, ale bez odpowiedniej ochrony i podstawowej wiedzy o systemie i rozszerzeniach plików, nadal może być nie-do-rozpoznania.

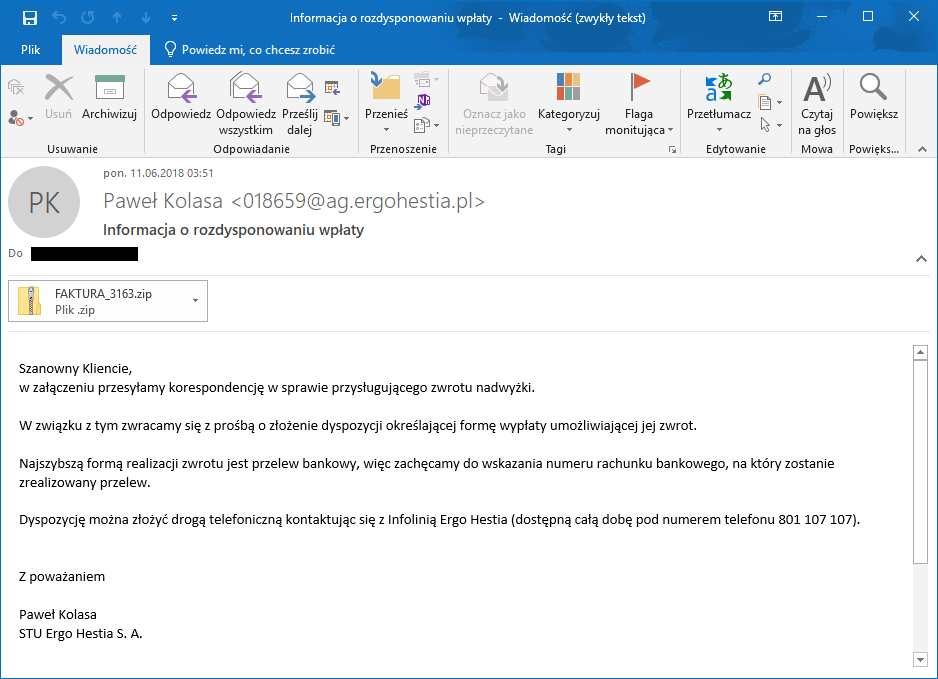

VBScript zaskoczył w 2017 roku, kiedy znaleziono jednego z pierwszych makrowirusów dla komputerów Apple. W podobny sposób próbowano podszywać się pod grupę STU ERGO Hestia i biuro rachunkowe Tomfis. Skrypty VBS potrafią napsuć więcej krwi, bo mogą być użyte jako część złośliwego oprogramowania, a nie jako dropper. Jednak z jakiej strony by nie patrzeć, skrypty VBS są bardzo łatwe do zablokowania.

Jak zablokować 100% złośliwego oprogramowania napisanego w VBScript?

Sposób 1:

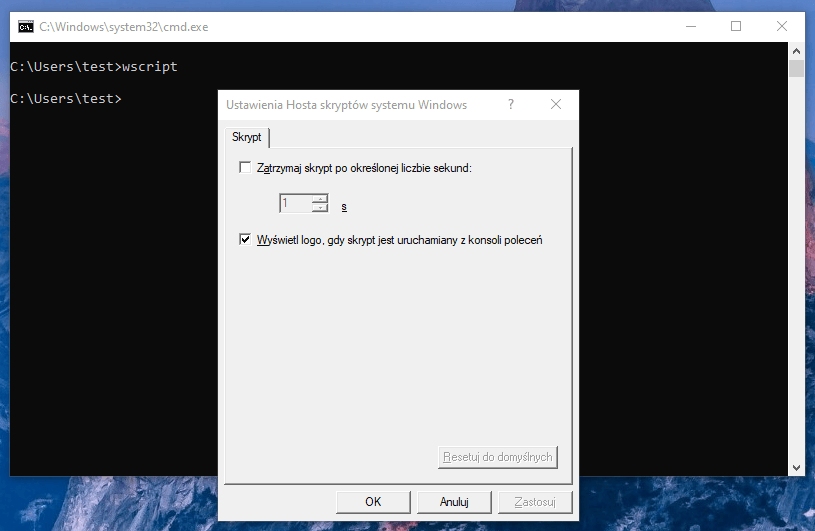

Trzeba upewnić się, że WSCRIPT jest włączony, wpisując w CMD „WSCRIPT”:

WSCRIPT i CSCRIPT odpowiadają za uruchomienie skryptów WSF, VBS, WSH, HTA, VBS i JS. W większości przypadków jakie dotyczą użytkowników to prawdopodobnie złośliwe oprogramowanie, a nie jakiegoś rodzaju przydatne aplikacje. Nie ma większego sensu zostawiać furtki przestępcom.

Obsługę skryptów wyłączamy tymi dwoma poleceniami w CMD z uprawnieniami administratora (dodajemy do rejestru wartości):

reg add "HKCUSoftwareMicrosoftWindows Script HostSettings" /v "Enabled" /t REG_DWORD /d "0" /f reg add "HKLMSoftwareMicrosoftWindows Script HostSettings" /v "Enabled" /t REG_DWORD /d "0" /f

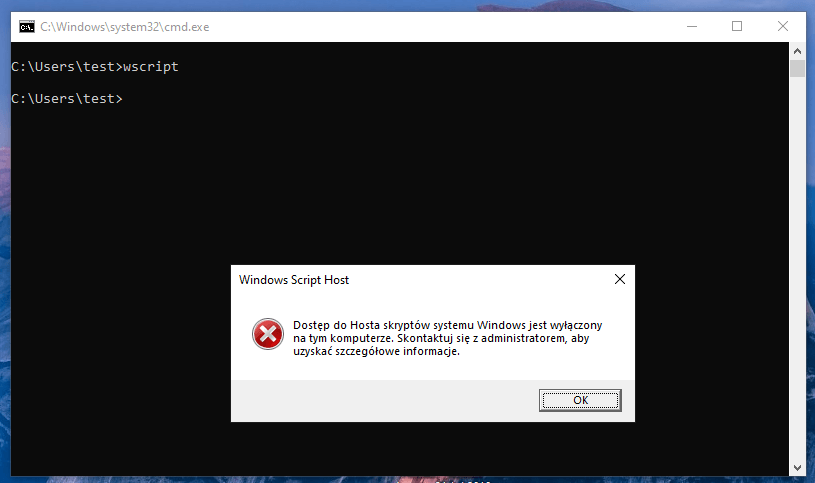

I to wszystko. Raz jeszcze upewniamy się, że WSCRIPT jest wyłączony.

Sposób 2:

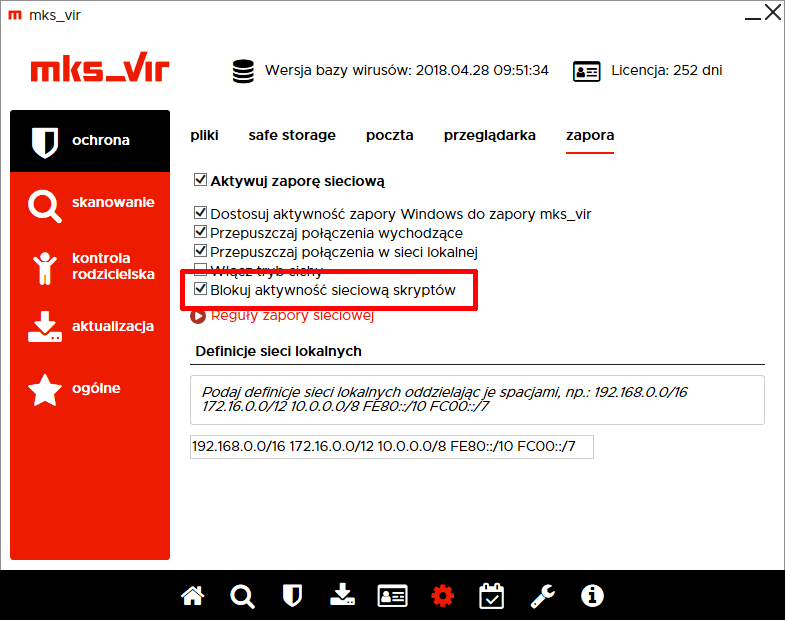

Rekomendujemy zainstalowanie rozwiązanie mks_vir, które ma znacznie więcej zalet niż tylko blokowanie wykonywania skryptów. Oprogramowanie antywirusowe całkowicie zaprogramowane w Polsce pokrywa znacznie więcej wektorów ataków, aniżeli wyłączenie skryptów.

Nawet nie będziemy ryzykować stwierdzenia, tylko powiemy uczciwie i wprost — wypróbujcie mks_vir, a zapomnicie o czymś takim jak złośliwe oprogramowanie. Więcej o mks_vir pisaliśmy w artykule pt. „Antywirus MKS_VIR wystarczy Ci na kolejne 500 lat”.

Czy ten artykuł był pomocny?

Oceniono: 0 razy