W ostatnim czasie dwa niezależne laboratoria udostępniły badania programów antywirusowych. I chociaż ogólna koncepcja tych testów ma za zadanie sprawdzić ochronę w czasie rzeczywistym, to jak za chwilę udowodnimy, wyniki zależą od dobranej metodologii oraz próbek. Dlatego też (co wielokrotnie powtarzamy), przy wyborze aplikacji bezpieczeństwa należy zapoznać się z wieloma podobnymi testami kilku niezależnych organizacji.

MRG Effitas

W badaniu przeprowadzonym w Q2 2016 roku, tylko Kaspersky Internet Security otrzymał najwyższe wyróżnienie — certyfikat pierwszego poziomu potwierdzający najwyższą skuteczność.

Testowane programy

- Avast Internet Security 12.1.2272

- AVG Internet Security 16.91.7688

- Avira Internet Security 14.0.16.208

- Bitdefender Internet Security 2016 20.0.29.1517

- ESET NOD32 Smart Security 9.0.386.0

- Kaspersky Internet Security 16.0.1.445 (c)

- Malwarebytes Anti-Malware* 2.2.1.1043

- McAfee Internet Security 14.0

- Microsoft Windows Defender 4.9.10586.494

- Panda Internet Security 16.1.3

- SurfRight Hitman Pro* 3.7.14

- Symantec Norton Security 22.6.0.142

- ThreatTrack VIPRE Internet Security 9.3.4.3

- Trend Micro Maximum Security 10.0.1288

- Webroot SecureAnywhere Internet Security 9.0.10.21

- Zemana AntiMalware* 2.21.2.139

Malwarebytes Anti-Malware, Surfright HitmanPro, Zemana AntiMalware testowane były w wersji jako skaner „na żądanie”.

Certyfikat poziomu pierwszego (L1): aby zdobyć to wyróżnienie produkt musiał charakteryzować się bezproblemowym lub nienagannym działaniem podczas walki ze szkodliwym oprogramowaniem oraz zablokować wszystkie zagrożenia jeszcze przed zainfekowaniem systemu.

Certyfikat poziomu drugiego (L2): aby uzyskać certyfikat “Q2 2016 360 Certification”, testowany pakiet musiał po upływie 24 godzin i po ponownym uruchomieniu systemu operacyjnego zneutralizować 97% wszystkich zagrożeń (przed pierwszym skanowaniem).

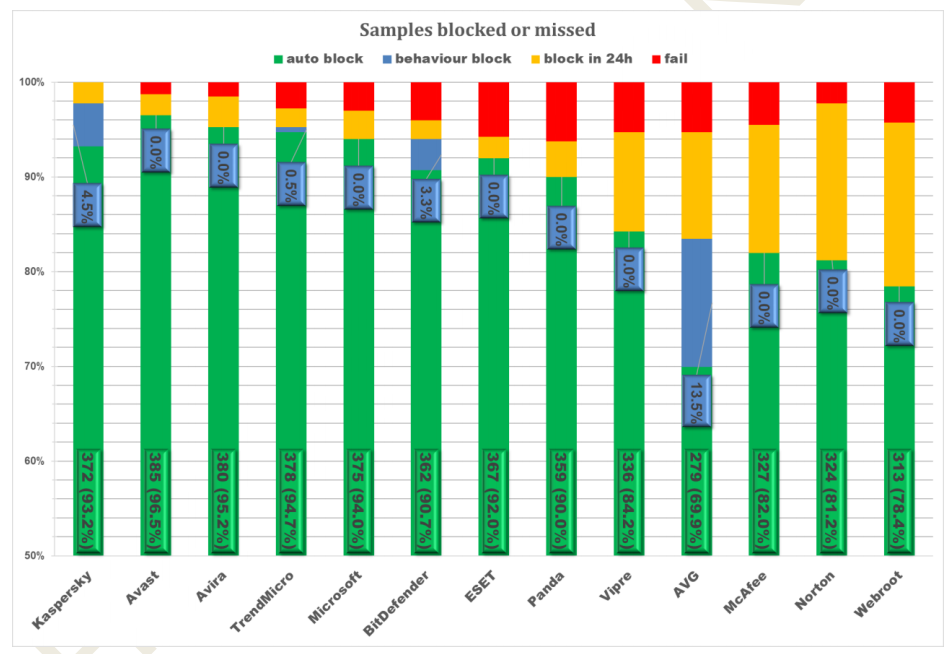

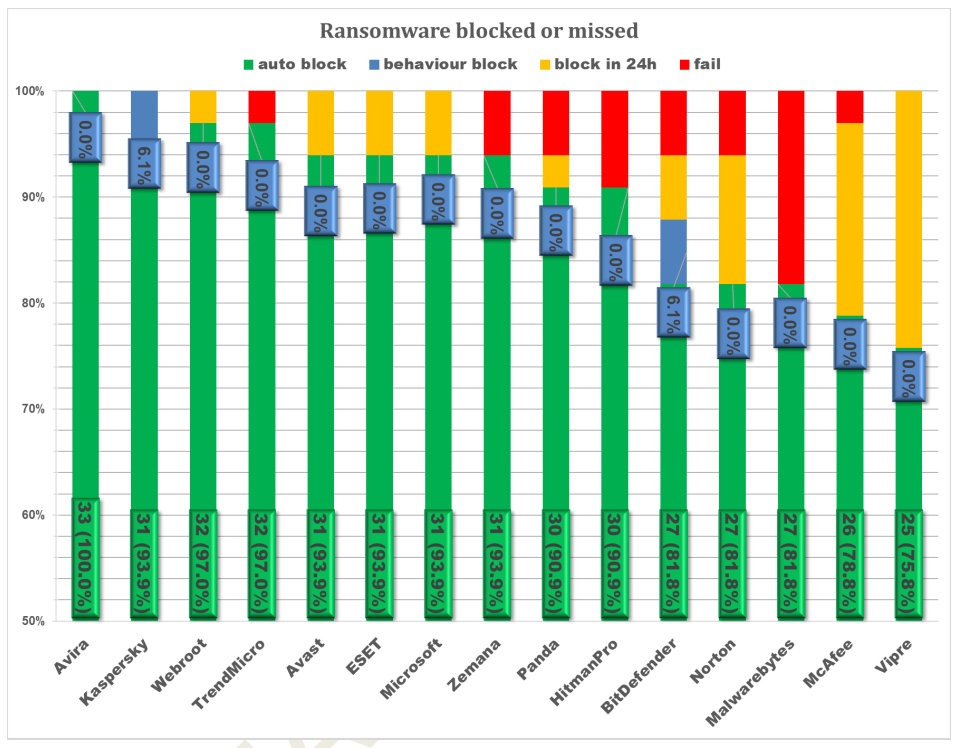

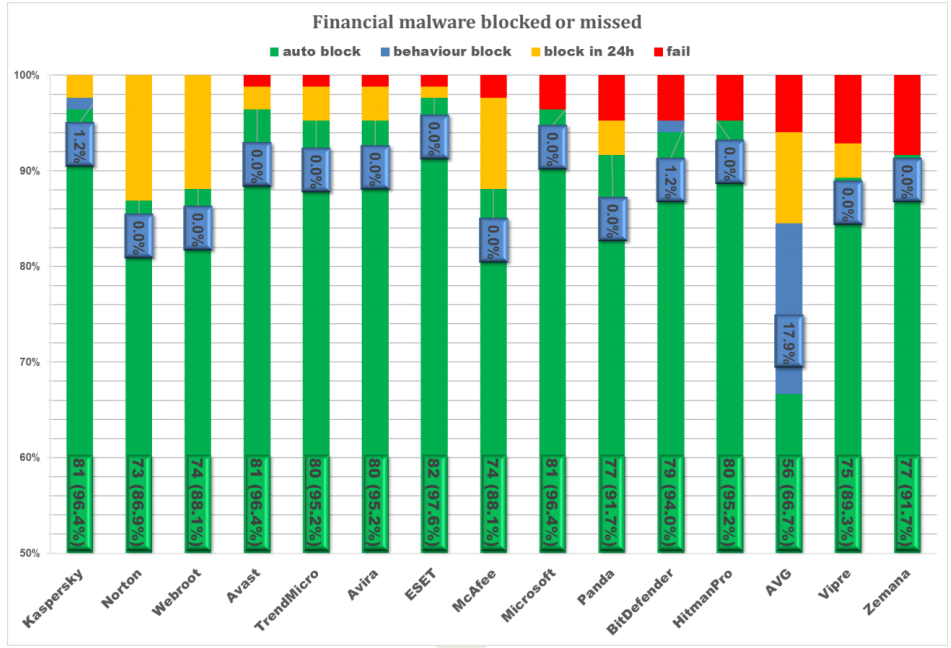

Łącznie do testu wykorzystano 399 próbek, wśród których znalazło się 196 trojanów, 60 backdoorów, 84 trojanów bankowych, 33 ransomware i 26 innych.

Programy, które nie zaliczyły testu:

- AVG Internet Security

- Bitdefender Internet Security

- ESET Smart Security

- Microsoft Windows Defender

- Malwarebytes Anti-Malware

- McAfee Internet Security

- Panda Internet Security

- SurfRight HitmanPro

- ThreatTrack VIPRE Internet Security

- Webroot SecureAnywhere

- Zemana Anti-malware

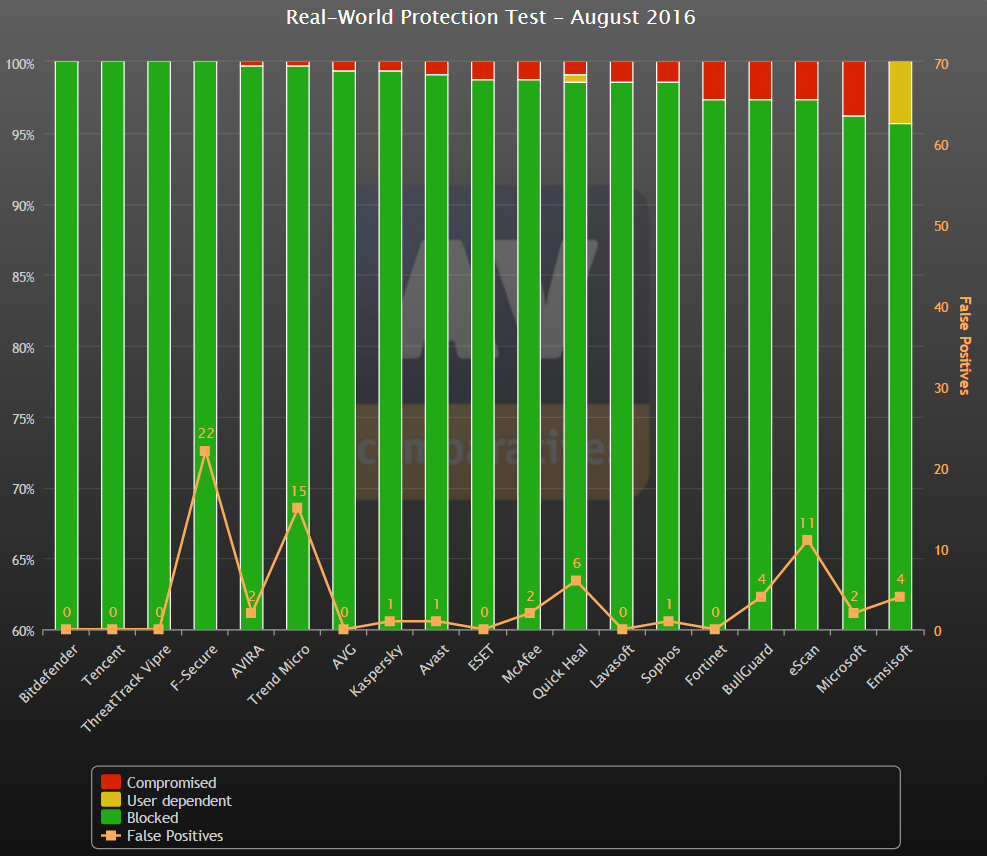

AV-Comparatives

Metodologia AV-C nie odbiegała aż tak bardzo od MRG Effitas. Różnica była takia, że nie dzielono zagrożeń na konkretne rodziny wirusów, ale także sprawdzano ochronę w czasie rzeczywistym.

Czy ten artykuł był pomocny?

Oceniono: 0 razy