Brian Krebs, popularny dziennikarz zajmujący się tematyką bezpieczeństwa, informuje o ciekawym spostrzeżeniu. Okazuje się, że 49% phishingowych witryn korzysta z protokołu HTTPS. Ta liczba może być dla niektórych sporym zaskoczeniem, ale jeśli pokopiemy głębiej, to w bazie prowadzonej przez PhishTank odnajdziemy dane, że co drugi adres zaczynający się od HTTPS daje ułudne poświadczenie bezpieczeństwa, a nie jego gwarancję.

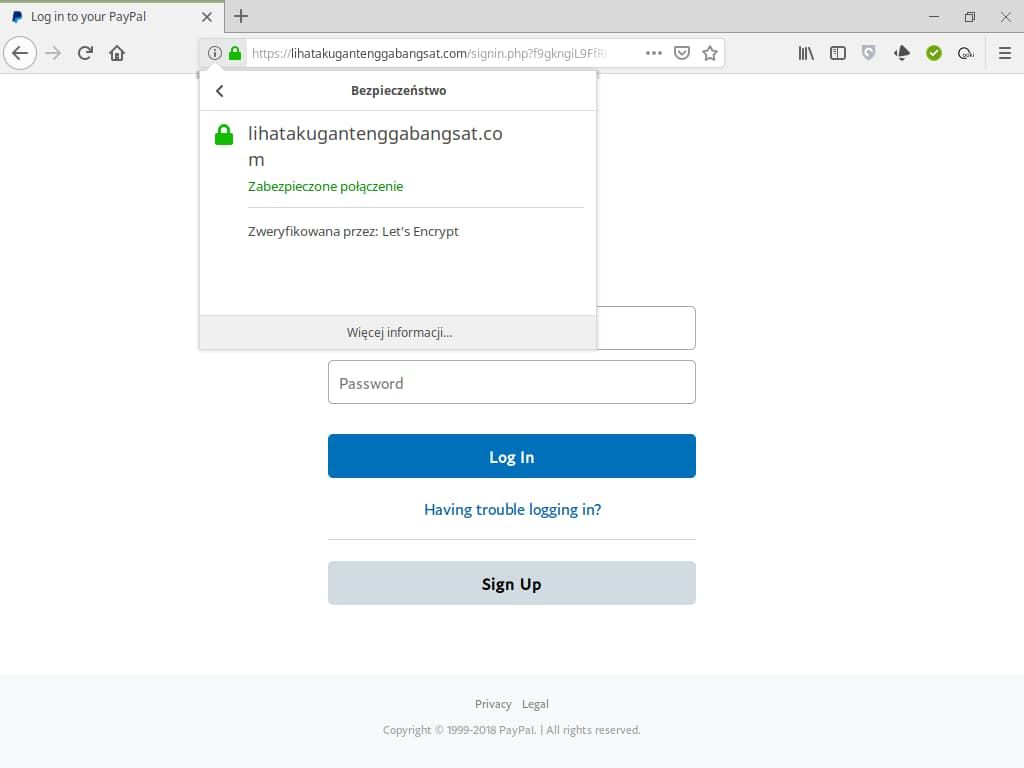

Skorzystanie z „HTTPS-a” nie jest żadnym wyzwaniem dla przestępcy. Pamiętajmy, że Let’s Encrypt czy Cloudflare (które dodatkowo może ukrywać tożsamość posiadacza domeny), wydają za darmo certyfikaty SSL. Są one niezbędne do korzystania z protokołu HTTPS. I rzeczywiście, PhishTank się nie myli — większość stron phishingowych korzysta z certyfikatów Let’s Encrypt.

Problemem jest podejście wielu użytkowników, którym wmawiano przez wiele lat, aby zwracać uwagę na „zieloną kłódkę”. To prawda, z tym, że ważniejsza jest domena. HTTPS sugeruje jedynie, że wszystkie dane pomiędzy serwerem a internautą (i odwrotnie) są szyfrowane, co zabezpiecza tylko przed przechwyceniem danych w wyniki ataku, a nie dobrowolnym wprowadzeniem na fałszywej stronie.

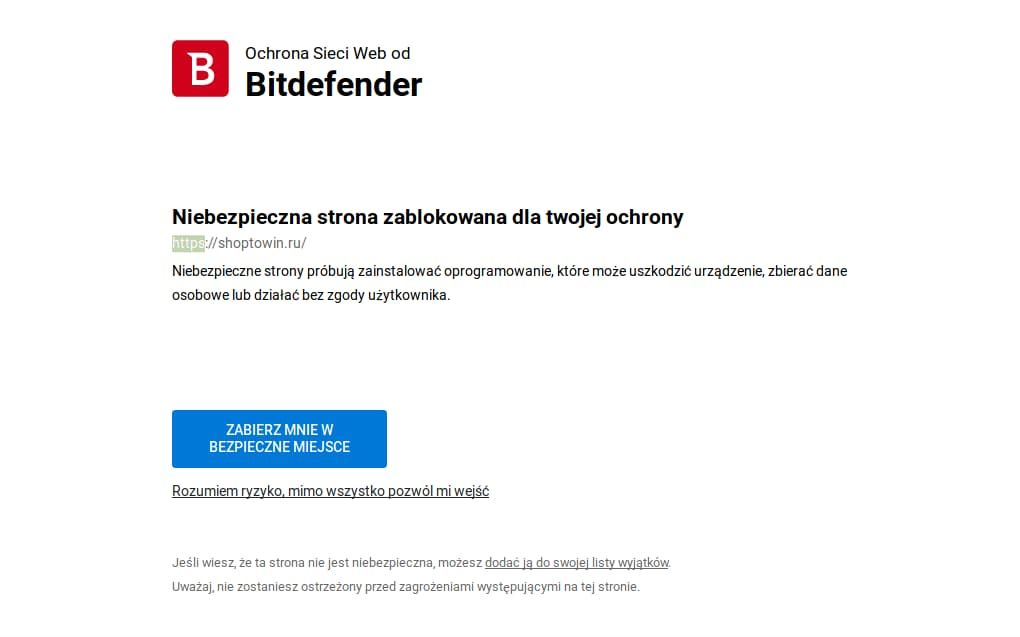

Ochrona przed szkodliwymi stronami jest bardzo ważna i może być realizowana przez program antywirusowy, najlepiej z dedykowanym rozszerzeniem dla przeglądarki. Przed phishingiem najlepiej chronić się sprawdzając adres strony. Ów strona nie może zawierać literówek w nazwie domeny lub innego rozszerzenia domeny. Wygląd strony może być dobrze dopracowany, dlatego najważniejsze witryny warto przechowywać w zakładkach, a nie wpisywać „z palca”.

Czy ten artykuł był pomocny?

Oceniono: 0 razy