To nie jest tak, że cyberprzestępcy za wszelką cenę próbują dopaść upatrzony cel. Złośliwe kampanie internetowe mają to do siebie, że kierowane są zazwyczaj do przypadkowych odbiorców, których adresy e-mail są zbierane z publicznych kontaktów na stronach internetowych bądź pochodzą z wycieków baz danych. Sedno problemu znajduje się w źródle wycieku takiej bazy, która jeśli zostanie wykradziona tylko od jednego podmiotu, to jest pojemnikiem na adresy e-mail pracowników, użytkowników danej usługi. Jeżeli więc do sieci wycieka baza urzędników, to cyberprzestępcy prędzej czy później będą próbować zrobić z tego użytek. W związku z tym tylko w marginalnych przypadkach atakowane są konkretne cele. Jak teraz, kiedy gubernator stanu Texas informuje o zaszyfrowaniu dwudziestu trzech jednostek samorządów terytorialnych. Zebrane dowody sugerują, że za atakiem stoi ta sama, jedna osoba.

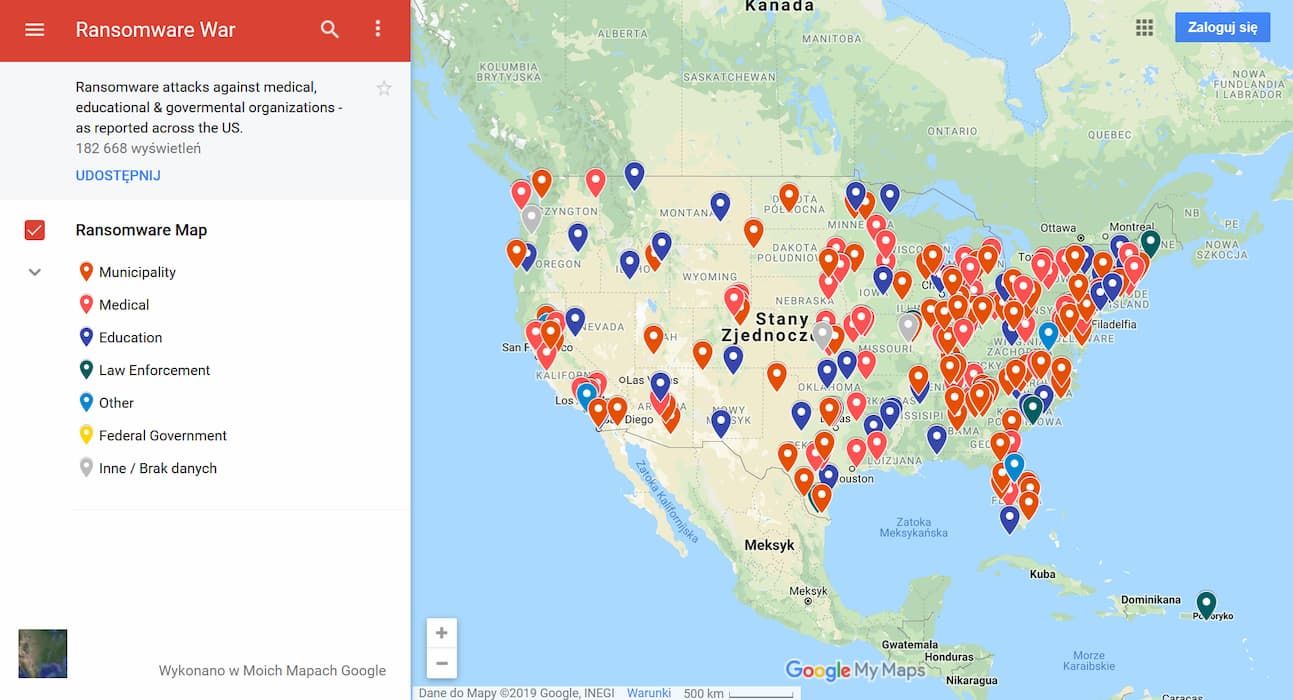

Do walki ze skutkami cyberataku zostały zaangażowane liczne państwowe podmioty informatyczne oraz policyjne. Poniższa grafika przedstawia ilość ataków na ważniejsze podmioty państwowe w USA w roku 2019. Ze skutkami zaszyfrowanych serwerów walczy sektor medyczny, edukacyjny, federalny i kilka innych.

Dlaczego te ataki są takie skuteczne i dlaczego akurat w USA? Na te dwa pytania odpowiada raport:

„Przestarzałe systemy, niezałatane oprogramowanie i słaba ochrona danych są tak powszechne, że amerykańscy biurokraci nie spełniają nawet podstawowych wymogów bezpieczeństwa.”

— czytamy w podsumowaniu audytu pt. „Federal Cybersecurity: America’s Data At Risk” przygotowanym przez podkomisję Senatu.

Stan Texas na swojej stronie internetowej poucza, co należy zrobić, aby zaniechać ataku:

- Nie otwieraj podejrzanych załączników.

- Ujawnij prawdziwy adres URL hiperłącza, najeżdżając na link myszą.

- Sprawdzaj nazwę nadawcy wiadomości w polu e-mail.

- Używaj silnych haseł.

- Powiadom przełożonych, jeśli masz wątpliwości dotyczące legalności otrzymanej wiadomości.

- Korzystaj z dostępnych szkoleń.

Czy ten artykuł był pomocny?

Oceniono: 0 razy