Badacze opracowali nową technikę ataku. Ich celem było uruchomić złośliwe oprogramowanie poprzez chip Bluetooth w czasie, kiedy Twój iPhone jest „wyłączony”. I udało im się to! Eksperci zwracają uwagę, że po wyłączeniu smartfonów Apple, większość chipów bezprzewodowych, takich jak Bluetooth, NFC, UWB (Ultra-wideband), nadal działa, na co nie ma wpływu użytkownik. Jest to tak zwany tryb niskiego zużycia energii (Low Power Mode) – Apple wprowadziło tę funkcję od iOS 15 dla iPhone 11, 12 i 13. Nie jest to ten sam tryb oszczędzania baterii, co tryb systemowy z wyświetlaną żółtą ikonką baterii – ta specjalna procedura aktywuje się, kiedy użytkownik wyłączy urządzenie lub kiedy smartfon sam się wyłączy z powodu niskiego naładowania ogniwa baterii. Aby umożliwić właścicielowi zlokalizowanie urządzenia (kradzież, zgubienie), funkcja Lokalizator (Find My) zaimplementowana w chipie Bluetooth nie wyłącza całkowicie smartfonu. I tutaj badacze znaleźli sposób na iPhone’a…

Zauważ, że Low Power Mode różni się od trybu oszczędzania energii, który jest sygnalizowany żółtą ikoną baterii. W LPM iPhone nie reaguje na stukanie w ekran ani na potrząsanie nim.

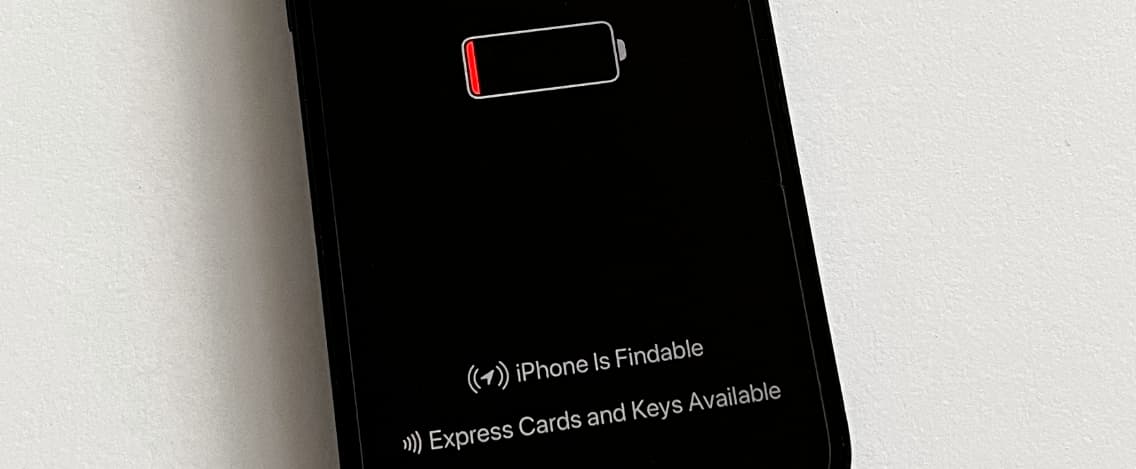

Tryb ten jest aktywowany, gdy użytkownik wyłączy telefon lub gdy iOS wyłączy się automatycznie z powodu niskiego poziomu baterii. Jeśli iPhone został wyłączony przez użytkownika, włącza się po naciśnięciu przycisku zasilania. W trybie niskiego poziomu baterii naciśnięcie przycisku zasilania powoduje aktywację ekranu tylko na kilka sekund. Informuje on o niskim stanie baterii i wyświetla listę aktualnie aktywnych funkcji LPM, jak pokazano na rysunku 1.

Jakie płyną zagrożenia z Low Power Mode w iOS 15?

Tryb specjalnego, niskiego poboru energii (Low Power Mode), niesie następujące zagrożenia (nie jest to ten sam tryb, co oszczędzanie baterii przy włączonym systemie iOS):

- iPhone może być zlokalizowany nawet po „wyłączeniu” smartfonu. Tak naprawdę urządzenie przechodzi w stan uśpienia. Jedno naciśnięcie przycisku zasilania może na chwilę wybudzić smartfon. Według ekspertów działa to z iPhone 11, 12 i 13. Chodzi o funkcję Find My (Lokalizator).

- Nowoczesnym iPhone’om nie można już ufać – wnioskują eksperci. Stwarza to kolejną możliwość wpuszczenia złośliwego oprogramowania bezprzewodowo.

- Tryb samolotowy nie chroni przed tego rodzaju atakiem, ponieważ moduł Bluetooth może zostać wybudzony ręcznie.

- Zrestartowanie iPhone w przypadku np. Pegasusa potrafiło ubić szkodliwy proces. W przypadku tego ataku restart urządzenia nie rozwiązuje problemu z bezpieczeństwem.

- W tym trybie aktywowane są także płatności elektroniczne i komunikacja bezprzewodowa (NFC) np. otwieranie samochodu.

Eksperci wyjaśnili, że chodzi o manipulowanie oprogramowaniem chipu Bluetooth, które nie jest w żaden sposób zabezpieczone (nie jest szyfrowane). Szyfrowanie jest stosowane w chipach NFC i UWB, natomiast oprogramowanie dla Bluetooth nie jest ani podpisane, ani zaszyfrowane, co stwarza możliwość ataku.

Osoba atakująca z uprzywilejowanym dostępem może wykorzystać ten błąd do stworzenia złośliwego oprogramowania, które może działać na chipie Bluetooth iPhone'a, nawet gdy jest on wyłączony.

Obecna implementacja LPM na iPhone'ach Apple jest nieprzejrzysta i dodaje nowe zagrożenia. Ponieważ obsługa LPM jest oparta na sprzęcie iPhone'a, nie można jej usunąć za pomocą aktualizacji systemu. Tym samym ma długotrwały wpływ na ogólny model bezpieczeństwa iOS.

Funkcja Find My po wyłączeniu zasilania zamienia iPhone'y w urządzenia śledzące, a implementacja w oprogramowaniu sprzętowym Bluetooth nie jest zabezpieczona przed manipulacją. Właściwości śledzenia mogą zostać potajemnie zmienione przez atakujących z dostępem na poziomie systemu.

Zespół badaczy z Secure Mobile Networking Lab z Uniwersytetu Technicznego w Darmstadt w Niemczech przekazują więcej technicznych danych w tym dokumencie PDF.

Atak, chociaż zaprezentowany w labolatorium, zyskał już swoje logo, obrazujące wysoce ryzykowną podatność, w tym nawet oprogramowanie Frankeinstein oraz InternalBlue do manipulowania firmware Bluetooth.

Badacze podkreślają, że luka jest problemem sprzętowym, którą nie da się rozwiązać poprzez aktualizację iOS. Czekamy zatem na krok Apple.

Czy ten artykuł był pomocny?

Oceniono: 0 razy