Android już od pewnego czasu dominuje w sektorze telefonii komórkowej. Zgodnie z danymi ponad 75% telefonów sprzedanych na świecie w pierwszym kwartale 2013 działało pod systemem Android. Polska nie jest tu wyjątkiem, chociaż jako jeden z nielicznych krajów na świecie posiada wysoki odsetek udziału Windows Phone w rynku, jednak system Google jest dominujący także nad Wisłą. Nie dziwi więc, że cyberprzestępcy co 22 sekundy wypuszczają nowe złośliwe oprogramowanie na system z zielonym ludzikiem. W samym tylko maju specjaliści G Data naliczyli 124000 nowych próbek złośliwego kodu, którego twórcy za cel wyznaczyli sobie głównie kradzież poufnych danych osobistych, wysyłanie wiadomości SMS Premium bez wiedzy właściciela telefonu oraz dokonywanie płatnych połączeń. Przestępcy zaczęli także wdrażać nową funkcjonalność – wyświetlanie mocno agresywnych reklam mających nokłonić do zainstalowania aplikacji ze złośliwym kodem. G Data przewiduje zwiększenie ilości unikalnych zagrożeń na Androida, jest to ściśle powiązane z wysoką opłacalnością tej strategii dla cyberprzestępców.

„Złośliwe mobilne oprogramowanie stało się lukratywnym biznesem dla przestępców internetowych. Twórcy tych aplikacji do swych niecnych celów używają głównie koni trojańskich, które pozwalają wykorzystać zainfekowane urządzenie na wiele sposobów” – mówi Łukasz Nowatkowski, dyrektor techniczny G Data Polska. „Złośliwe aplikacje pozwalają nie tylko na wykradanie osobistych danych zapisanych na telefonie jak kontakty, zdjęcia czy informacje zawarte w kalendarzu. Przestępcy mogą zdalnie wykonywać wysoce płatne połączenia, rozsyłać wiadomości SMS na drogie numery Premium lub próbować wykraść dane dostępowe do kont internetowych. Właśnie te możliwości wykorzystania złośliwego oprogramowania na urządzenia mobilne sprawiają, że będzie ono co raz popularniejsze.”

Ryzyko infekcji w przyszłości

Liczba mobilnego malware’u będzie zwiększała się w nadchodzących miesiącach podążając za stale rosnącą popularnością urządzeń przenośnych wyposażonych w system Android. Mobilna cyberprzestępczość jest na najlepszej drodze by stać się zjawiskiem masowym.

Mobilne Botnety

Zainfekowane telefony coraz częściej zostają włączane przez sprawców do sieci botnetów wykorzystywanych następnie do dalszego rozprzestrzeniania złośliwego kodu. Takie zarażone urządzenia działa jak „rozpylacz” SMS-owego spamu lub urządzenie do nabijania portfela przestępcom dzięki masowemu wykonywaniu drogich połączeń Premium.

Potencjalne zyski, które mogą uzyskać przestępcy są ogromne.

Adware wciąż popularny

Eksperci G Data SecurityLabs prognozują utrzymanie się popularności mobilnego adware’u. Wykorzystywany jest on w celu nachalnego promowania zainfekowanych aplikacji np. takich jak popularne aplikacje pogodowe, które w rzeczywistości stanowią zagrożeniem dla naszych danych i pieniędzy.

Zagrożenia mobilne: „bariera bestii” złamana!

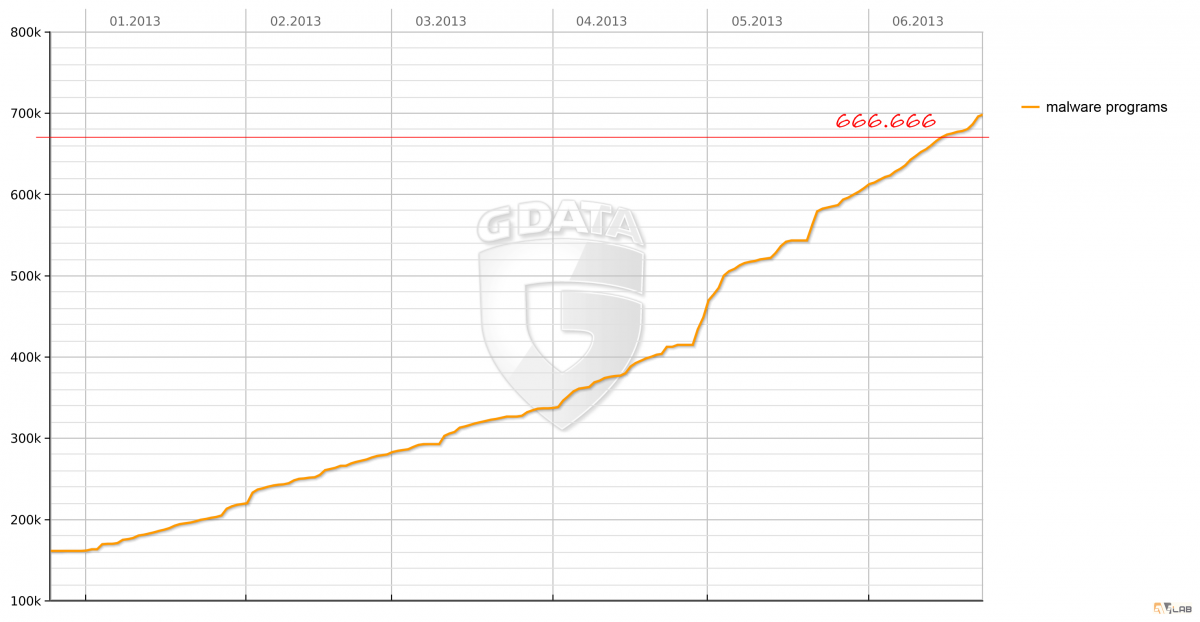

Moment nie mógł być bardziej odpowiedni, czerwiec 2013. W szóstym miesiącu roku eksperci ds. bezpieczeństwa G Data osiągnęli kamień milowy gromadząc w swojej bazie 666 666 unikalnych szkodliwych programów na platformę Android. Niestety można się spodziewać, że liczba ta nadal będzie rosła w zastraszającym tempie.

Jeszcze trzy lata temu zagrożenia na urządzenia mobilne były kompletną nowością, a ataki na telefony komórkowe stanowiły promil wszystkich ataków hakerskich na świecie. Obecnie ryzyko infekcji stale rośnie wraz ze zwiększającą się popularnością smartfonów i tabletów oraz wzrostem ich funkcjonalności. Dziś już nikogo nie dziwią przelewy dokonywane poprzez aplikacje zainstalowane na telefonach komórkowych. Złośliwe kody rozwinęły się z początkowo jedynie irytujących aplikacji, którymi hakerzy stroili sobie żarty z użytkowników urządzeń przenośnych, do złośliwych aplikacji wykradających pieniądze, dokonywujących kosztownych połączeń, szpiegujących czy przedstawiających niechciane reklamy.

Innymi słowy mobilny malware nie jest już pieśnią przyszłości, a realnym zagrożeniem dla wszystkich cyfrowych nomadów.

źródło: G Data

Czy ten artykuł był pomocny?

Oceniono: 0 razy