Firma Kaspersky wprowadziła nowe rozwiązanie Kaspersky Sandbox wspomagające organizacje w zwalczaniu zaawansowanych zagrożeń, które próbują uniknąć wykrycia przez platformy ochrony punktów końcowych (EPP). Rozwiązanie automatycznie analizuje nowe podejrzane pliki i przesyła wynik do zainstalowanej platformy EPP. Dzięki temu organizacje wzmacniają swoją ochronę przed nieznanymi wcześniej zagrożeniami, nawet jeśli nie posiadają zespołu doświadczonych analityków zagrożeń lub dysponują ograniczonymi zasobami.

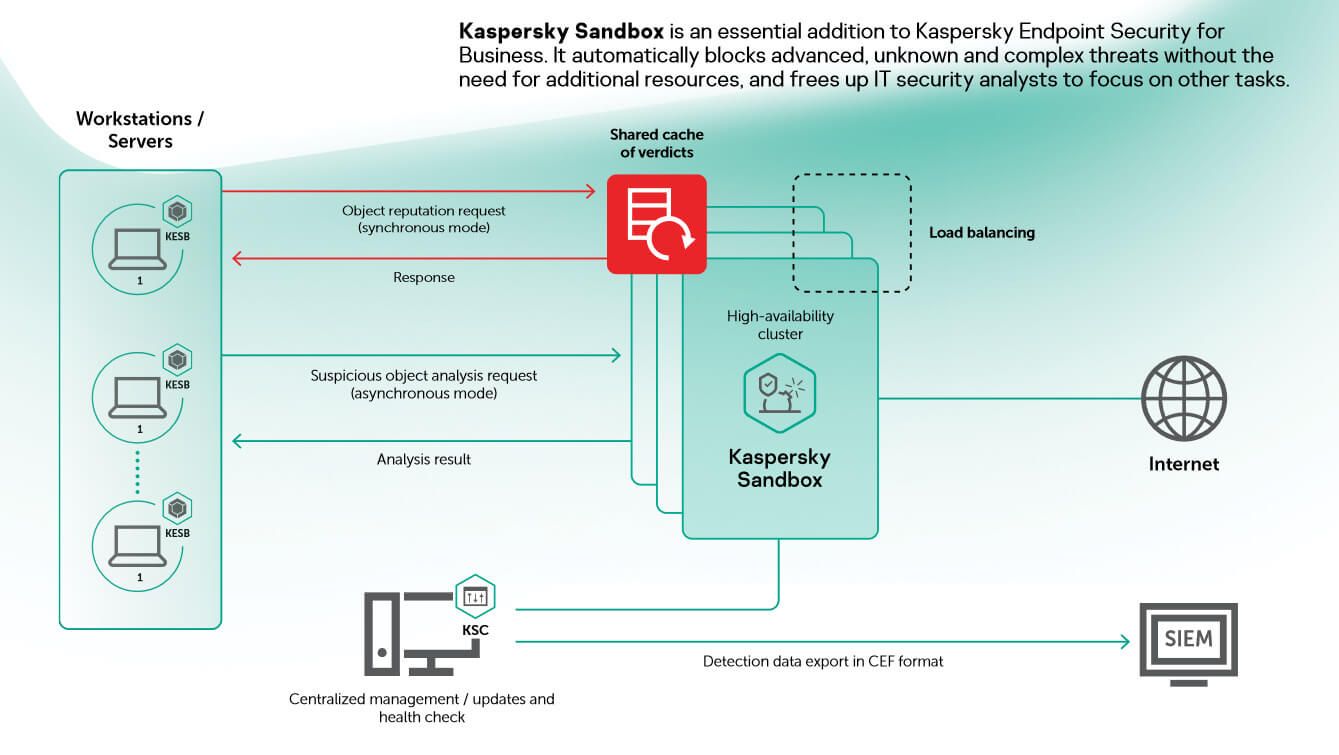

Kaspersky Sandbox został zaprojektowany jako uzupełnienie ochrony oferowanej przez Kaspersky Endpoint Security for Business o dodatkową warstwę bezpieczeństwa zapewniającą automatyczną reakcję na zaawansowane zagrożenia. Jednak dzięki interfejsowi API Kaspersky Sandbox może zostać zintegrowany również z rozwiązaniami ochrony punktów końcowych innych producentów.

W przeciwieństwie do wielu usług analizy zagrożeń skierowanych do doświadczonych analityków bezpieczeństwa Kaspersky Sandbox nie wymaga operacji ręcznych w celu zbadania szkodliwości podejrzanych obiektów. Gdy Kaspersky Endpoint Security for Business lub rozwiązanie do ochrony punktów końcowych innego producenta wykryje podejrzany obiekt, który nie może zostać sklasyfikowany jako szkodliwy bez głębszej analizy zachowania, automatycznie jest on wysyłany do Kaspersky Sandbox, gdzie zostaje „zdetonowany”, czyli uruchomiony w bezpiecznym, odizolowanym środowisku.

W celu ustalenia, czy obiekt posiada „złe zamiary”, Kaspersky Sandbox przeprowadza analizę jego zachowania, gromadzi i analizuje wszystkie artefakty i w przypadku wykonywania przez obiekt szkodliwych działań, takich jak szyfrowanie czy pobieranie szkodliwej funkcji z wykorzystaniem exploita dnia zerowego, piaskownica identyfikuje go jako szkodliwe oprogramowanie i informuje o nim rozwiązanie do ochrony punktów końcowych w celu podjęcia dalszych działań. W przypadku Kaspersky Endpoint Security for Business potencjalne automatyczne działania obejmują: poddanie obiektu kwarantannie, powiadomienie użytkownika, przeprowadzenie skanowania krytycznych obszarów systemu operacyjnego lub szukanie wykrytego obiektu na innych maszynach w organizacji w celu uniemożliwienia rozprzestrzeniania się zagrożenia.

Ponadto Kaspersky Sandbox przechowuje werdykt dotyczący uznania obiektu za zagrożenie w pamięci podręcznej zlokalizowanej na swoim serwerze. Dzięki temu, jeśli inny punkt końcowy w obrębie zarządzanej sieci zażąda analizy pliku, który został już zdetonowany w piaskownicy, platforma EPP uzyska werdykt ze wspólnej bazy wiedzy bez konieczności ponownego skanowania pliku. Pozwala to przyspieszyć reakcję oraz zmniejszyć obciążenie serwerów.

Więcej informacji na temat rozwiązania Kaspersky Sandbox znajduje się na stronie https://www.kaspersky.pl/ochrona-dla-korporacji/malware-sandbox.

Czy ten artykuł był pomocny?

Oceniono: 0 razy