Eksperci z firmy ESET wykryli nietypowe zagrożenie, którego działanie może sugerować, że powstało na specjalne zamówienie, a jego celem jest atak na konkretne firmy. Wirus przenosi się wyłącznie za pośrednictwem urządzeń USB, a jego jedynym celem jest kradzież danych z komputerów, do których podłączony zostanie nośnik.

Zagrożenie nie pozostawia śladów swojego działania na zaatakowanym komputerze, nie pozwala zidentyfikować jakie dokumenty zostały wykradzione, a wykrycie jego działania jest bardzo trudne.

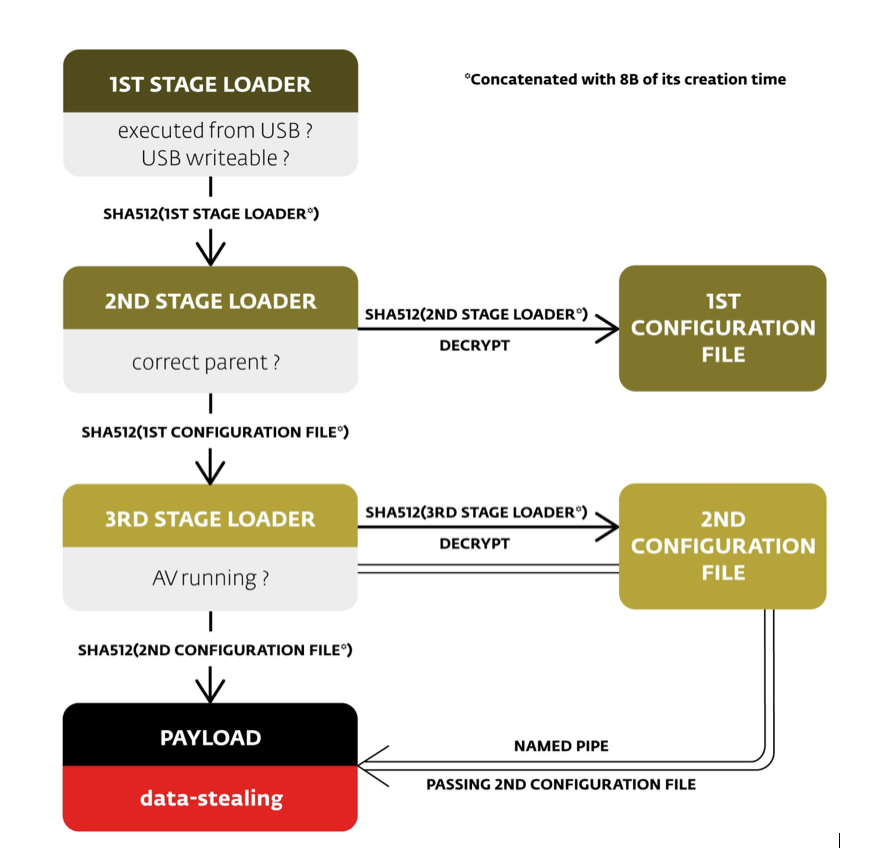

Nowe zagrożenie, które programy antywirusowe ESET wykrywają jako Win32/PSW.Stealer.NAI, rozprzestrzenia się wyłącznie za pomocą dysków USB. Wirus ukrywa się jako złośliwy komponent jednej z trzech aplikacji w wersji przenośnej (tzw. portable) – Firefox, NotePad++ lub TrueCrypt. Jeśli użytkownik komputera wetknie pendrive ze wspomnianym zagrożeniem do portu USB, a następnie uruchomi aplikację, Win32/PSW.Stealer.NAI rozpocznie swoje działanie. Zagrożenie działa bezpośrednio z poziomu urządzenia USB, nie infekując dysku twardego atakowanej maszyny. Bez wiedzy użytkownika wirus kradnie wybrane dane z zaatakowanej maszyny. Skradzione pliki zapisuje na pamięci USB, która rozpoczęła atak.

Celem wirusa jest kradzież danych z konkretnych komputerów. Z kolei sposób ataku, ograniczony wyłącznie do nośników USB ze spreparowaną zawartością, sugeruje, że atakowane mają być maszyny odizolowane od Internetu, a więc często niezabezpieczone programem antywirusowym. Jeśli takie komputery posiadają zabezpieczenie, to z uwagi na brak połączenia z Internetem, baza sygnatur wirusów może być nieaktualna. Niektóre komponenty wirusa znajdującego się na dysku USB są szyfrowane i w ten sposób dodatkowo zabezpieczone przed możliwością pełnej analizy działania zagrożenia. Złośliwy plik jest aktualnie niewykrywany przez większość antywirusów i nie pozostawia żadnych trwałych śladów swojego działania na komputerze. Nie sposób także określić jakie dane, po zrealizowanym ataku, zostały wykradzione przez wirusa.

– Biorąc pod uwagę fakt, że zagrożenie rozprzestrzenia się wyłącznie za pomocą pamięci USB i posiada mechanizmy zabezpieczające przed wyciekiem z zainfekowanego sprzętu, można przypuszczać, że zostało zaprojektowane w celu przeprowadzania ataków targetowanych na systemy odcięte od Internetu – mówi Kamil Sadkowski, analityk zagrożeń z firmy ESET.

ESET wykrywa to zagrożenie w nomenklaturze:

- payload: Win32/PSW.Stealer.NAI trojan

- loaders : Win32/TrojanDropper.Agent.RFT trojan

SHA1:

- 2C188C395AB32EAA00E6B7AA031632248FF38B2E

- B03ABE820C0517CCEF98BC1785B7FD4CDF958278

- 66D169E1E503725A720D903E1DFAF456DB172767

- 4B2C60D77915C5695EC9D3C4364E6CD6946BD33C

- 76471B0F34ABB3C2530A16F39E10E4478CB6816D

źródło: ESET

Czy ten artykuł był pomocny?

Oceniono: 0 razy