Aby odszyfrować pliki po ataku ransomware WannaCry należy spełnić poniższe dwa warunki.

Pierwszy: Deszyfrowanie możliwe jest tylko dla systemów Windows XP, Windows Vista, Windows 7 oraz Windows Serwer 2003, 2008 i 2008 R2.

Drugi: System operacyjny po zaszyfrowaniu plików nie może zostać wyłączony. Dane potrzebne do dekryptażu przechowywane są w pamięci RAM, które po restarcie zostają bezpowrotnie utracone.

Instrukcja krok po kroku

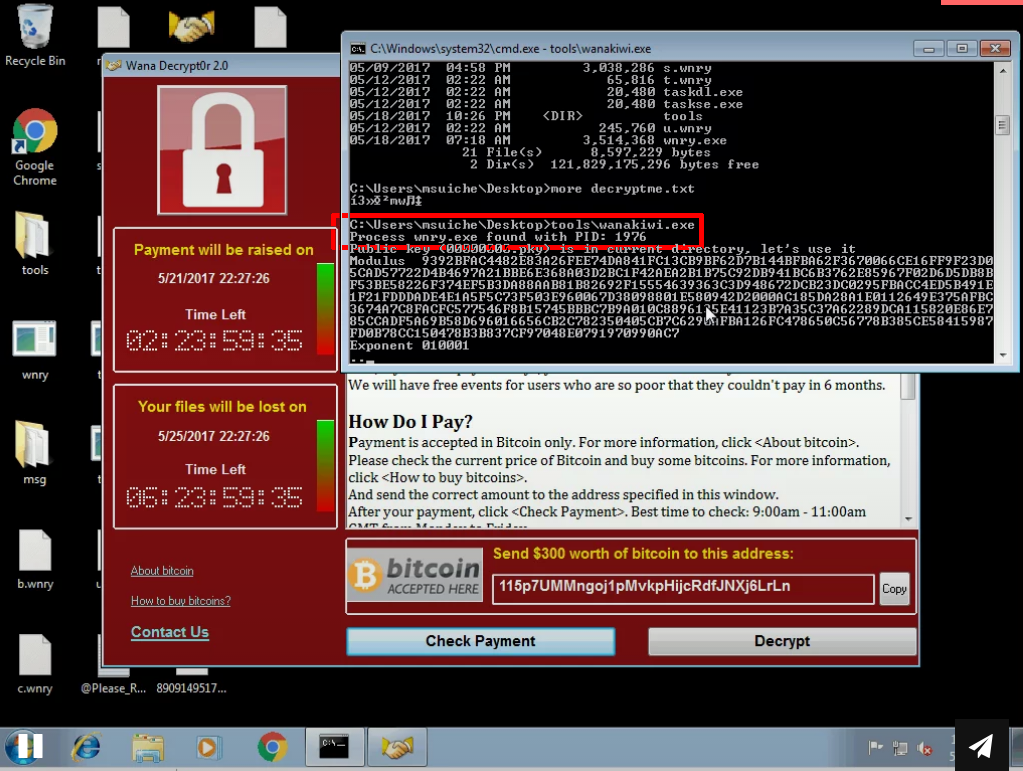

Jeżeli na swoim komputerze zobaczysz podobne obrazki, jakie zostały przedstawione w artykule szczegółowo opisującym ransomware WannaCry, jeszcze nie wpadaj w panikę – jest szansa na odszyfrowanie plików, jeżeli spełniasz powyższe dwa warunki. Przede wszystkim nie wyłączaj komputera!

1. Pobierz oprogramowanie WanaKiwi: https://github.com/gentilkiwi/wanakiwi/releases i wypakuj.

2. Skopiuj „wanakiwi.exe” do folderu z plikiem o rozszerzeniu .PKY, który powinien znajdować się w lokalizacji, z której uruchomiono ransomware. Jeśli masz problem z ustaleniem źródła uruchomienia wirusa, przeszukaj komputer pod kątem plików „*.pky”. Możesz to zrobić za pomocą funkcji szukania plików.

3. Uruchom interpreter CMD.exe (wiersz poleceń)

4. Przeciągnij i upuść plik „wanakiwi.exe” do okna CMD lub przejdź komendą „cd” do lokalizacji, w której znajduje się „wanakiwi.exe”. Na przykład: „cd c:usersnazwa_uzytkownikadesktop”

5. Uruchom w wierszu poleceń dekryptor komendą „wanakiwi.exe”

6. Czekaj cierpliwie…

Opublikowane inne narzędzie o nazwie WannaKey pozwoliło opracować z pozoru prosty program WanaKiwi i odzyskać z pamięci RAM dwie liczby pierwsze, które są dzielnikami klucza publicznego RSA. Bez znajomości tych liczb, rozszyfrowanie zakodowanych informacji nie jest możliwe. W tej metodzie nie wykorzystano faktoryzacji, czyli rozkładu ogromnie dużej liczby pierwszej na dwa iloczyny – zajęłoby to tysiące lat dla współczesnych komputerów przy długości klucza 2048 bitów (RSA-2048). Zamiast tego wykorzystano błąd w starszych wersjach systemów Windows – program przeszukuje proces wcry.exe w pamięci RAM pod kątem liczb pierwszych, z których powstaje nasz klucz publiczny. Informacje te w Windows XP, Windows Vista, Windows 7 oraz Windows Serwer 2003, 2008 i 2008 R2 nie są wymazywane z pamięci RAM. W Windows 8 i 10 już tak i dlatego metoda ta nie zadziała dla tych systemów.

7. Jeśli zobaczysz mniej więcej taki zapis, to wszystko poszło zgodnie z planem.

Nie pozostaje nic innego, jak cieszyć się odzyskanymi plikami. Więcej informacji technicznych o WannaCry oraz kilka praktycznych wskazówek, jak chronić się przed zagrożeniem WannaCry, podajemy w artykule pt. „Podpowiadamy jak zabezpieczyć komputery przed ransomware WannaCry”

Czy ten artykuł był pomocny?

Oceniono: 0 razy