W połowie kwietnia 2015 roku pracownicy laboratorium ESET w Ameryce Łacińskiej otrzymali raport na temat pliku wykonywalnego „liberty2-0.exe” wykrytego jako Python/Liberpy.A. Zagrożenie okazało się zaawansowanym keyloggerem, które nie tylko przechwytywało naciśnięte na klawiaturze klawisze, ale także ruch i kliknięcia myszy. Zgromadzone dane wysyłane były do kontrolowanego przez atakujących serwera, a po infekcji komputer zostawał przyłączony do sieci botnet. Skoro plik „liberty2-0.exe” wskazywał na wersję drugą keyloggera, eksperci postanowili poszukać danych na temat poprzedniej oraz zakresu ataku.

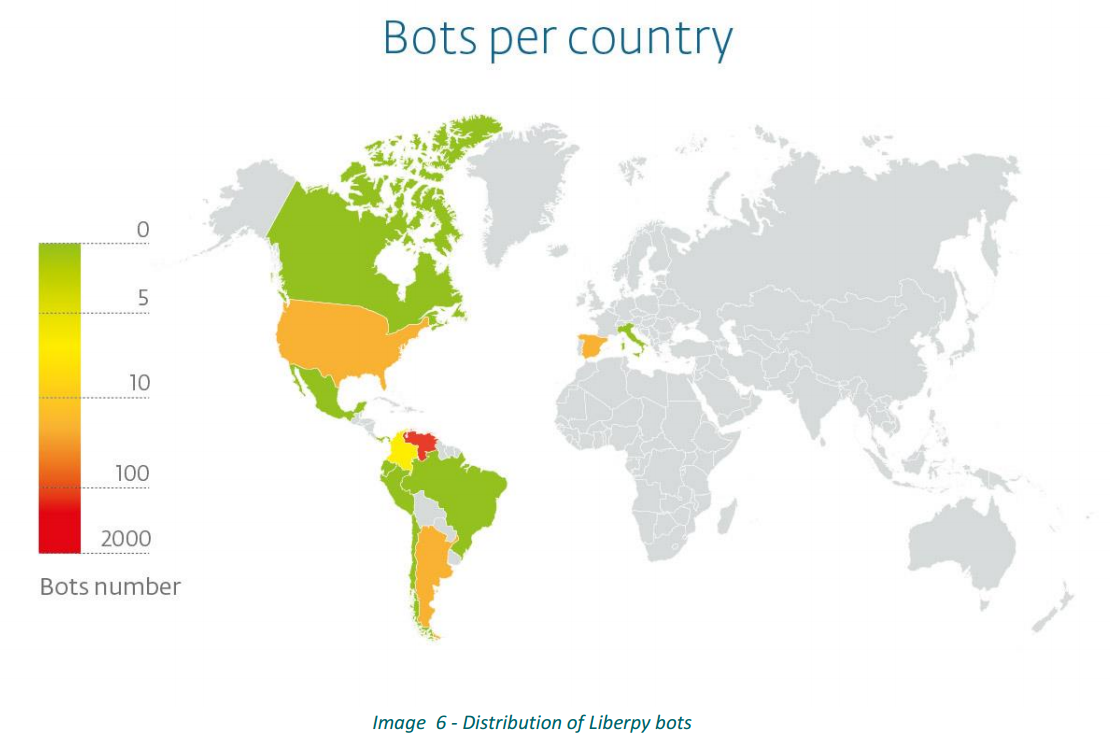

Poprzednikiem „liberty2-0.exe” był inny program wykonywalny praktycznie o tej samej nazwie – „liberty1-0.exe”, ale wykrywany przez silnik antywirusowy ESET jako Python/Spy.Keylogger.G. Pierwsza detekcja próbki „liberty1-0.exe” datowana na połowę sierpnia 2014 roku dostarczyła wielu ciekawych informacji na temat ataku. Okazało się, że według kolektywnej technologii ESET Live Grid, glokalizacja zagrożenia w 98 procentach wskazywała na Wenezuelę. Dodatkowo po procesie dekompilacji pliku na podstawie słów i języka komentarzy stwierdzono, że złośliwe oprogramowanie skierowane było w użytkowników tego kraju.

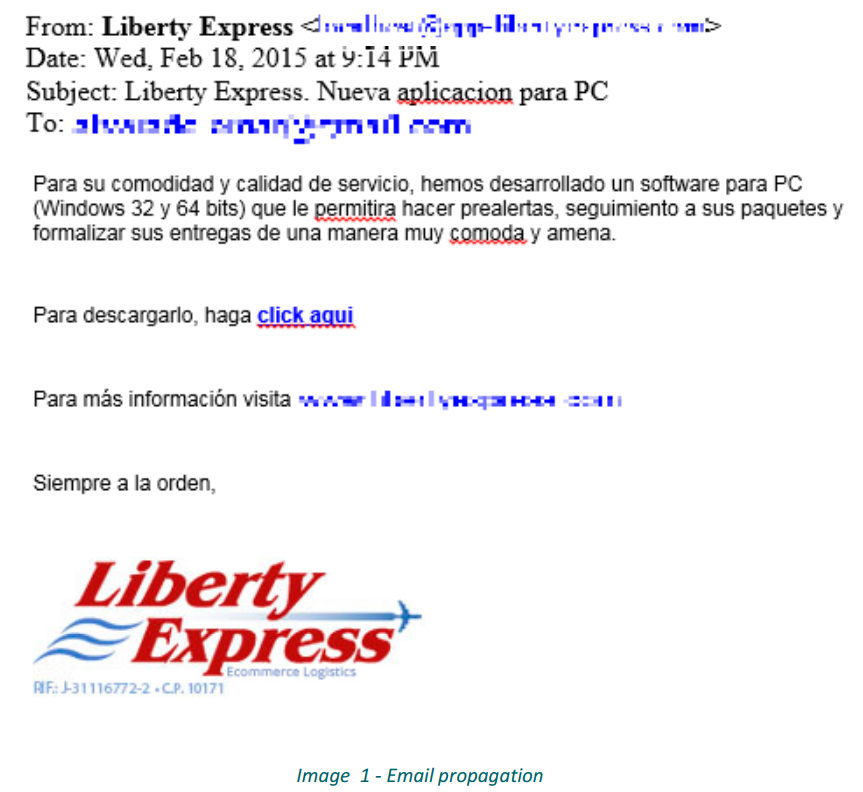

Złośliwe oprogramowanie Python/Liberpy.A miało za zadanie kradzież informacji z zainfekowanych maszyn. Do realizacji tego celu cyberprzestępcy wykorzystywali trojana z funkcjami keyloggera rozprzestrzenianego w wiadomościach e-mail, które zawierały szkodliwy załącznik – rzekomy program do śledzenia statusy przesyłek kurierskich. Przez kilka miesięcy cyberprzestępcy zdołali zainfekować ponad 2000 komputerów.

Źródło: ESET

Czy ten artykuł był pomocny?

Oceniono: 0 razy