W programach antywirusowych marki Kaspersky dla użytkowników domowych odkryto mało znaczącą dla bezpieczeństwa lukę, ale ze względu na możliwość identyfikowania każdego klienta z osobna, odkrycie badacza, który zgłosił podatność, jest niepokojące. Prywatność użytkowników oprogramowania Kaspersky mogła zostać zagrożona. Nie dlatego, że Kaspersky wykorzystywał tę „ukrytą” funkcjonalność, ale dlatego, że miał taką sposobność, aby to zrobić.

Lukę CVE-2019-8286 zgłoszono na początku lipca 2019 roku i bardzo szybko ją załatano. „Podatność”, albo „funkcjonalność”, umożliwiała firmie Kaspersky identyfikowanie każdego komputera z osobna, niezależnie od przypisanego, publicznego adresu IP, z jakiego urządzenie łączyło się z Internetem.

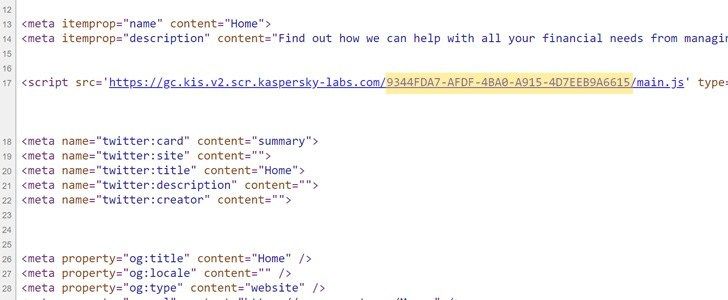

W module skanującym adresy URL wstrzykiwany był taki skrypt:

https://gc.kis.v2.scr.kaspersky-labs.com/9344FDA7-AFDF-4BA0-A915-4D7EEB9A6615/main.js

Najważniejsza część tego kodu to identyfikator 9344FDA7-AFDF-4BA0-A915-4D7EEB9A6615, który za każdym razem był inny i to na różnych komputerach z zainstalowanym oprogramowaniem Kaspersky.

Taki skrypt był wstrzykiwany do każdej strony, aby sprawdzić, czy adres URL znajduje się na czarnej liście w celu ochrony przed niebezpiecznymi witrynami. Badacz podejrzewał, że podobny ciąg znaków może być łatwo wykorzystywany przez strony, reklamy i usługi analityczne do śledzenia. Oczywiście, aby profilować użytkownika, należało wiedzieć, że tak działają antywirusy Kaspersky przy skanowaniu adresów internetowych.

Firma Kaspersky szybko rozwiązała problem. Teraz identyfikator jest stały dla każdej instalacji. W związku z tym nie jest możliwe profilowanie użytkownika w taki sposób. Luka CVE-2019-8286 nie zagraża już prywatności posiadaczom oprogramowania Kaspersky.

Zapytaliśmy firmę Kaspersky o komentarz w tej sprawie

Stanowisko firmy Kaspersky dot. luki CVE-2019-8286 dającej potencjalną możliwość uzyskania dostępu do danych, wykrytej w produktach Kaspersky Total Security 2019, Kaspersky Internet Security 2019 oraz Kaspersky Anti-Virus 2019.

Firma Kaspersky zmieniła proces sprawdzania stron WWW w poszukiwaniu szkodliwych skryptów, rezygnując z używania unikatowych identyfikatorów dla żądań GET. Zmiana ta została wdrożona po zgłoszeniu przekazanym przez niezależnego badacza Ronalda Eikenberga, który zauważył, że korzystanie z unikatowych identyfikatorów dla żądań GET może potencjalnie prowadzić do ujawnienia informacji użytkowników. Po przeprowadzeniu wewnętrznego badania, firma Kaspersky doszła do wniosku, że takie scenariusze naruszenia prywatności użytkowników są teoretycznie możliwe, jednak wykonanie w praktyce szkodliwych działań tego rodzaju jest wysoce nieprawdopodobne ze względu na poziom skomplikowania. Niemniej jednak, w ramach nieustannego dbania o udoskonalanie swoich technologii i produktów, 11 lipca 2019 r. firma Kaspersky zmieniła mechanizm posiadający zgłoszoną podatność.

Firma Kaspersky dziękuje badaczowi Ronaldowi Eikenbergowi za zgłoszenie problemu. Więcej informacji na ten temat znajduje się na stronie https://support.kaspersky.com/general/vulnerability.aspx?el=12430#110719.

Kto próbuje śledzić użytkowników w sieci?

Łatwiej byłoby odpowiedzieć, kto nie próbuje. W każdym razie podobne sytuacje nie są nowością w branży IT. Profilowani są użytkownicy oprogramowania antywirusowego Avast, chyba że wycofają zgodę na przekazywanie informacji do partnerów handlowych, odznaczając opcję w ustawieniach. To samo robi Apple, Google i Microsoft, a także dostawcy przeglądarek. Dzisiaj walutą jest informacja o użytkowniku i możliwość przygotowania dedykowanej oferty na podstawie zainteresowań, odwiedzanych stron internetowych. Nie uważamy, aby odkryta luka w oprogramowaniu Kaspersky była czymś znaczącym, niemniej o prywatność należy zawsze dbać, ponieważ jest tak często łamana, że w zasadzie nie istnieje.

Więcej o zachowaniu prywatności pisał Michał Giza w „Standardach ochrony prywatności w Internecie”.

Czy ten artykuł był pomocny?

Oceniono: 0 razy