Szczegółowe dochodzenie przeprowadziło siedmiu ekspertów z firmy Check Point, obsługując zgłoszenie dużego klienta, który posiadał zainstalowane rozwiązanie zewnętrznej firmy. Badacze odkryli nowy wariant trojana Cerberus używanego do atakowania międzynarodowego konglomeratu. Hakerzy dostali się do sieci przedsiębiorstwa poprzez atak na firmowy serwer z zainstalowanym rozwiązaniem MDM do zarządzania urządzeniami mobilnymi (producent rozwiązania nie został podany w raporcie Check Point).

Złośliwe oprogramowanie zainfekowało ponad 75% urządzeń zaatakowanej firmy. Eksperci sugerują, że hakerzy skrupulatnie przygotowali się do zaatakowania. Po uzyskaniu dostępu do systemu MDM klienta atakujący wykorzystali możliwość zdalnej instalacji aplikacji. Udało im się zainstalować złośliwe oprogramowanie na ponad 75% urządzeniach firmowych.

W konsekwencji ataku hakerzy gromadzili duże ilości poufnych danych: loginy i hasła do poczty Gmail, kont Google, wiadomości SMS, dzienniki połączeń. To wszystko było wysyłane przez trojana do serwera kontrolowanego przez hakerów.

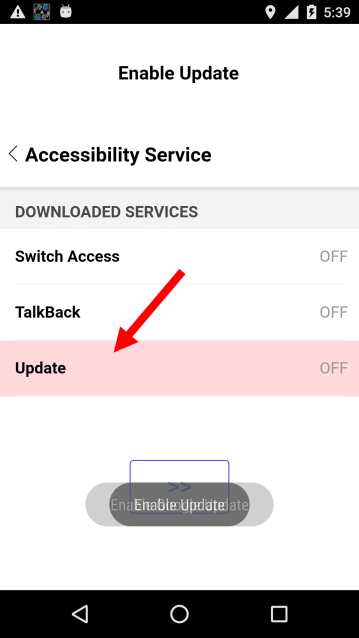

Moduł główny trojana zaprogramowano m.in. do uruchamiania aplikacji do zdalnego dostępu TeamViewer, dając hakerom zdalną kontrolę nad urządzeniem. Zabezpieczenie Google Play Protect w Androidzie mogło być wyłączone przez złośliwe oprogramowanie.

Pozostałe funkcje obejmują rejestrowanie wszystkich naciśnięć klawiszy na urządzeniu (w tym poświadczeń), kradzież danych z aplikacji Google Authenticator i wszelkich odebranych wiadomości SMS (w tym 2FA).

Według badaczy jest to pierwszy przypadek takiego wektoru ataku. Nie poprzez luki w zabezpieczeniach, ale słaby punkt w oprogramowaniu do zarządzania mobilną flotą.

Zamiast ponosić duże koszty cyberataku hakerzy posłużyli się socjotechniką. Zaprogramowali złośliwe oprogramowanie, które zostało zainstalowane na urządzeniu pracownika. Trojan zdobył login i hasło do systemu MDM – stąd najprawdopodobniej celem hakerów był administrator albo dyrektor techniczny. Podłączenie urządzenia do firmowej sieci uruchomiło eskalację incydentu.

Badacze podkreślają znaczenie rozróżnienia pomiędzy zarządzaniem a zabezpieczeniem urządzeń mobilnych. Zarządzanie urządzeniem mobilnym oznacza instalowanie aplikacji, konfigurowanie ustawień i stosowanie zasad na wielu urządzeniach jednocześnie. Zabezpieczenie oznacza ochronę przed zagrożeniami i atakami złośliwego oprogramowania.

Zaatakowana firma przywróciła ustawienia fabryczne na wszystkich urządzeniach, aby mieć pewność, że żadne pozostałości szkodliwego oprogramowania nie zaszkodzą urządzeniom, które nie są w żaden sposób chronione.

Czy ten artykuł był pomocny?

Oceniono: 0 razy