Niezależne laboratorium AV-Test opublikowało wyniki z nietypowego, ale zarazem bardzo ciekawego testu 32 programów antywirusowych. Test dotyczył skuteczności auto-ochrony (self-protection) antywirusów dla firm i konsumentów przed atakami wirusów na ich kod.

AV-Test, by pokazać jak naprawdę producenci ‘chroniąc siebie chronią nas’, zainstalowali poszczególne programy i rejestrowali zmiany 32 i 64-bitowych plików PE (portable executable) antywirusa. Pliki PE obejmują na przykład: EXE, DLL, SYS, DRV.

AV-Test sprawdził zaimplementowane mechanizmy obronne

1. Mechanizm ASLR po raz pierwszy został zastosowany w systemie Windows Vista. Losowy układ alokacji przestrzeni adresowej (ASLR – address space layout randomization) zabezpiecza (czyt. utrudnia) przed przepełnieniem bufora na skutek ataku exploita z wykorzystaniem luki w systemie. Ten skomplikowany mechanizm w skrócie oznacza, że ASLR losowo przydziela stos adresów pamięci aplikacji, co sprawia, że żaden z istotnych elementów systemu (między innymi pliki exe, dll, sys) nie może zostać łatwo namierzony przez złośliwy kod obcej aplikacji, jest to tym trudniejsze, jeśli złośliwy kod nie wie w jakiej lokalizacji w pamięci w danym czasie znajduje się aplikacja.

2. DEP (Data Execution Prevention) jest zabezpieczeniem spotykanym we współczesnych systemach operacyjnych rodziny Microsoft Windows. Jego celem jest uniemożliwienie wykonywania kodu z segmentu danych. Pomaga to w ochronie przed exploitami wykorzystującymi przepełnienie bufora. DEP działa w dwóch trybach: sprzętowym, w którym procesor oznacza strony pamięci jako niewykonywalne, oraz programowym, który daje ograniczoną ochronę i jest stosowany wtedy, gdy procesor nie potrafi oznaczyć stron pamięci jako niewykonywalne. Pierwsza wersja DEP pojawiła się w systemie Windows XP Service Pack 2.

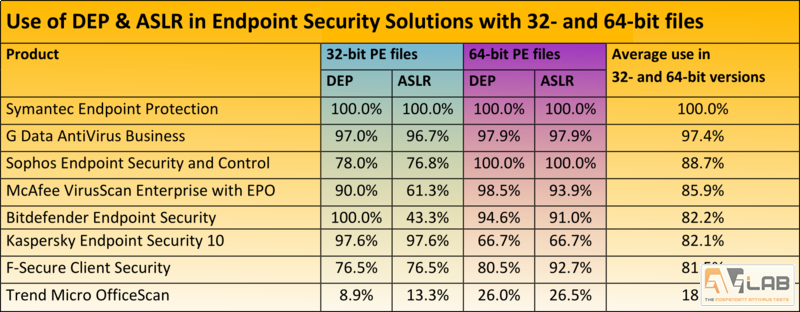

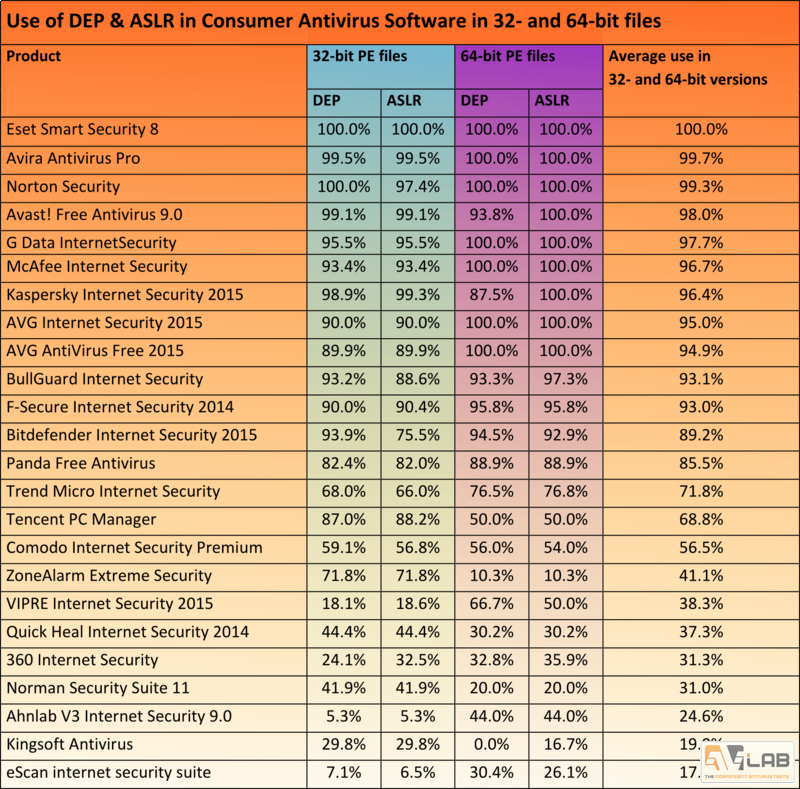

Procentowe wyniki z poniższych tabel biorą się z właściwości, iż od 5 do 45 procent wszystkich plików antywirusa po jego zainstalowaniu to pliki PE, których zabezpieczenie sprawdzano w tym badaniu.

Powyższa tabela przedstawia zabezpieczenie 32 i 64 bitowych plików PE metodami DEP i ASLR, ostatnia kolumna to ogólna średnia. Jedynym programem dla biznesu, który oprócz własnych metod ochrony posiada także metody DEP i ASLR jest Symantec Endpoint Protection.

Producenci rozwiązań korporacyjnych w znacznie większym stopniu polegają na własnych metodach obrony i jak pokazuje powyższa tabela – nie zawsze stosują metody DEP i ASLR. Sophos swoje 64-bitowe pliki ma w pełni zabezpieczone, jednak 32-bitowe już nie. Producent zaznacza, że duża liczba niezabezpieczonych 32-bitowych plików DLL zawiera tylko dane, które nie stanowią żadnego zagrożenia. Z kolei Firma Trend Micro jest jedyną firmą, która tylko w nieznacznym stopniu zabezpiecze swoje pliki PE metodami DEP i ASLR.

Jeśli chodzi o produkty dla zwykłych konsumentów i zabezpieczenie ich plików PE metodami DEP i ASLR, tutaj najlepszy jest ESET, AVIRA i Symantec. Warto zauważyć też dwie właściwości: niecała połowa producentów zdobyła średni wynik ponad 90 procent oraz 64-bitowe programy są lepiej zabezpieczone (lecz nie we wszystkich przypadkach).

Dziękujemy AV-Test za ten niecodzienny test. A skoro już mowa o słabych zabezpieczeniach antywirusów, zachęcamy do zapoznania się z równie interesującymi wynikami:

- Korzystając z antywirusa obniżasz poziom bezpieczeństwa systemu – raport COSEINC

- Antywirusy nie umarły, po prostu nie nadążają – raport Lastline Labs

- Test ochrony przed exploitami według chińskiego labu PC Security Labs

- Która przeglądarka jest najbezpieczniejsza? Raport Skybox Security Labs

- Dezynfekcja systemu po ataku szkodliwego oprogramowania – test 17 programów

- Ochrona bankowości online – test 19 antywirusów