W tym cyklu zamierzamy przedstawić szereg wybranych narzędzi i oprogramowania, które zostało zaprojektowane z myślą o zabezpieczeniu naszego bezpieczeństwa i prywatności. Stawiamy na użyteczność i ogólny komfort użytkowania, aby każdy bez względu na system operacyjny mógł skorzystać z wybranych aplikacji (chociaż rozumiemy, że nie zawsze będzie to możliwe).

1. TrackerControl

To aplikacja przeznaczona dla systemu Android. Jej zadaniem jest monitorowanie i kontrola reklam oraz skryptów śledzących. Działając w tle, zbiera informacje o zachowaniu innych zainstalowanych aplikacji. Wyróżnia się tym, że nie musimy przeprowadzać tzw. rootowania, aby skorzystać z wszystkich jej funkcji. Poza tym nie przechwytuje ruchu SSL (np. instalując swój certyfikat). Aby z niej skorzystać, trzeba zezwolić na instalację aplikacji z zewnętrznych źródeł (można jednorazowo). W Google Play znajduje się wersja z ograniczoną funkcjonalnością, dlatego sugerowane jest pobranie pliku APK z GitHub’a lub F-Droid. Odpowiednie linki znajdują się na stronie narzędzia: https://trackercontrol.org/

2. Remove FBclid and UTM

Rozszerzenie dla przeglądarki Chrome. Jak sugeruje nazwa, edytuje ona adresy URL w ten sposób, że „usuwa” z nich śledzące parametry fbclid (dodawane przez Facebooka do zewnętrznych odnośników) i UTM. Zdecydowanie jest to przydatna funkcjonalność, pozwalająca na zwiększenie prywatności i w pewnym sensie anonimowości. Można je pobrać i zainstalować za pośrednictwem Chrome Web Store. Identycznie możliwości oferuje także opisywany przez nas CleanURLs.

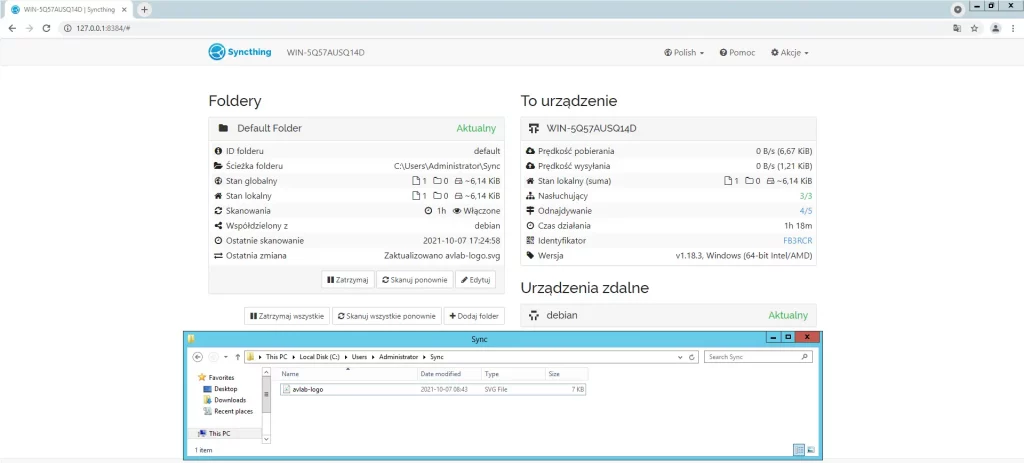

3. Syncthing

Narzędzie do udostępniania danych. Po uruchomieniu na porcie 8384 startuje panel zarządzania. Z jego poziomu wykrywamy urządzenia z uruchomionym Synching w pobliżu i łączymy się z wybranym. Po akceptacji drugiej strony możemy współdzielić dane. Narzędzie tworzy w katalogu domowym katalog o nazwie Sync. Jest to domyślny katalog do współdzielenia. Połączone urządzenia „widzą” wzajemnie dane na nim zgromadzone, tzn. jeśli z komputera z Linuxem do katalogu /home/<użytkownik>/Sync skopiujemy zdjęcie, w tej samej chwili pojawi się ono w katalogu C:\Users\<użytkownik>\Sync na komputerze z Windows. Możemy zmienić ścieżki lub po prostu utworzyć nowy zasób współdzielony.

Jeśli jeden z użytkowników wprowadzi do pliku modyfikacje, również one będą synchronizowane. Aby zaradzić przypadkowemu usunięciu, w panelu można aktywować wersjonowanie. Syncthing nie jest instalowany, po prostu uruchamia się pojedynczy plik. Więcej informacji na stronie: https://syncthing.net/

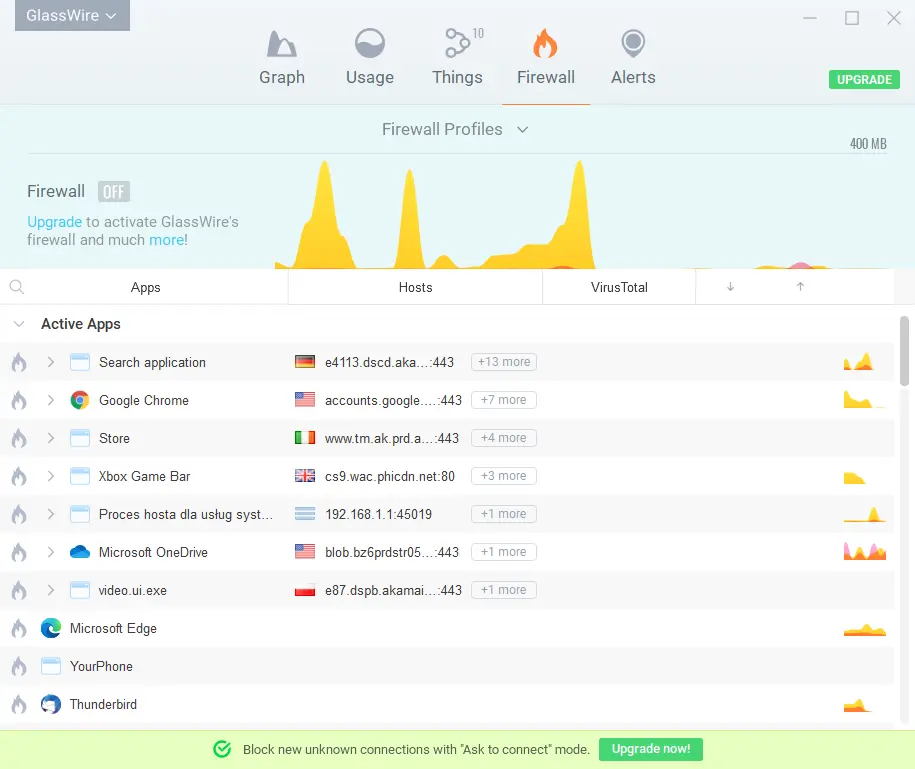

4. GlassWire

To świetny firewall dla systemu Windows. W czytelny sposób analizuje ruch sieciowy i tworzy statystyki wykorzystania ruchu dla każdej aplikacji. Informuje również o fakcie, że dana aplikacja po raz pierwszy nawiązała połączenie. Potrafi również przeprowadzić skan lokalnej sieci. Możliwa jest częściowa integracja z VirusTotal, tzn. po pierwszym połączeniu z konkretnej aplikacji, jej plik wykonywalny jest przesyłany do analizy. GlassWire można pobrać z oficjalnej strony: https://www.glasswire.com/

5. Blokada

Aplikacja dla systemu Android i iOS służąca ochronie prywatności poprzez blokowanie reklam. Swoim działaniem obejmuje wszystkie aplikacje, i jak w przypadku TrackerControl, nie jest wymagane rootowanie lub jailbreak. Blokada Plus oferuje ponadto VPN za pośrednictwem Wireguard (ta opcja zadziała także na systemach Windows, Linux i macOS). Projekt jest na zasadach open-source, więc kod źródłowy aplikacji jest dla każdego dostępny. Wersja z Google Play jest ograniczona, pozostałe są w pełni funkcjonalne: https://blokada.org/

Czy ten artykuł był pomocny?

Oceniono: 0 razy