Tomasz T., Polak o „wielorakiej osobowości”, ukrywający się pod pseudonimami Armaged0n, Thomas, the.xAx, 2Pac Team i innymi, został w końcu złapany. Do zatrzymania przez polską policję doszło 14 marca 2018, dzień po przyjeździe Tomasza T. z Belgii do Polski. Od 2011 roku na skutek opracowanego przez Tomasza T. złośliwego oprogramowania doszło do zainfekowania tysięcy komputerów polskich użytkowników. Działania polskiego przestępcy obejmowały m.in. wyłudzanie okupu za odzyskanie dostępu do zaszyfrowanych plików (opracowano już narzędzie deszyfrujące) oraz instalowanie na komputerach użytkowników trojanów bankowych. Straty finansowe konsumentów i firm są trudne do oszacowania.

Przez ponad 6 lat Tomasz T. podszywał się pod wiele znanych firm. Stosując bardzo prostą, ale skuteczną socjotechnikę, „zachęcał” odbiorców spamu do otworzenia załącznika lub pobrania pliku ze zdalnego serwera. Wśród wykorzystanych rodzajów szkodliwego oprogramowania znajdowały się exploity, trojany i inny typ malware’u.

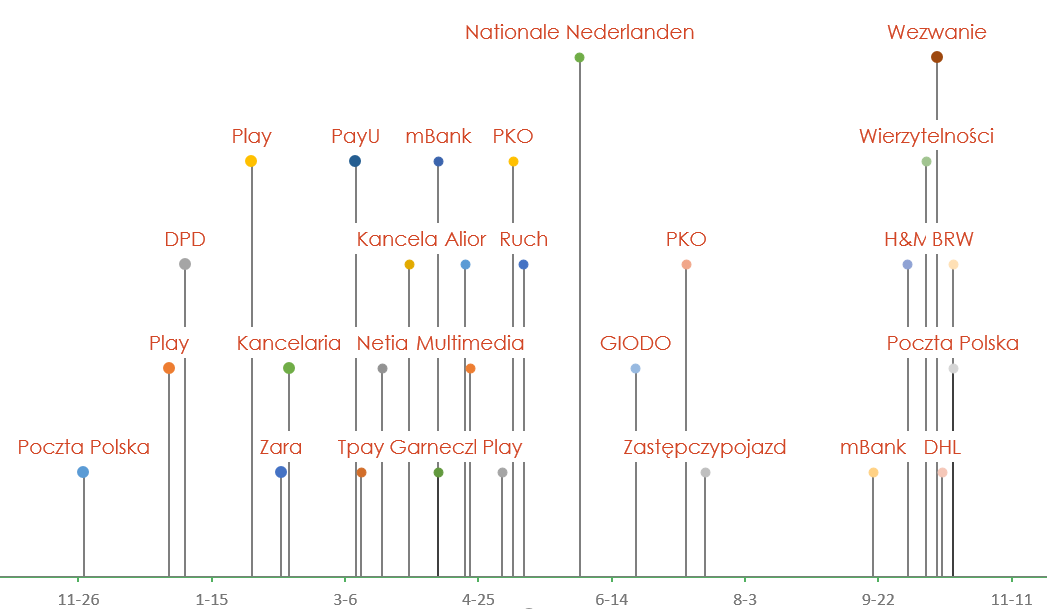

Adam z portalu Zaufana Trzecia Strona opracował infografikę przedstawiającą nazwy firm, których wizerunek został wykorzystywany w oszukańczych wiadomościach e-mail:

Narzędzie deszyfrujące po ataku ransomware Vortex, Flotera i Polski Ransomware

Lepiej później niż wcale. Ofiary wiarusów szyfrujących Vortex / Flotera / Polski Ransomware mają szansę na odzyskanie danych.

CERT Polska działający w strukturach NASK we współpracy z policją z Biura do Walki z Cyberprzestępczością Komendy Głównej Policji oraz Prokuratury Okręgowej w Warszawie, która doprowadziła do skutecznego zatrzymania aktora posługującego się w swoich kampaniach spamowych ransomwarem Vortex, przygotował narzędzie, które pozwala odszyfrować pliki po niektórych wariantach ransomware Vortex, znanymi też pod innymi nazwami — Foltera i Polski Ransomware.

Jak wyjaśnia CERT Polska, „Vortex dystrybuowany był za pośrednictwem licznych, analizowanych przez CERT Polska kampanii spamowych, wykorzystujących między innymi wizerunek: P4 sp.z.o.o, sklepu ZARA, PayU – płatności kartą dla Cinema City, Netii, eBOK-u Multimedii, Paczki w Ruchu, Nationale Nederlanden, Generalnego Inspektora Ochrony Danych Osobowych, PKO Leasing, spółki Zastępczy Pojazd, mBanku, Poczty Polskiej, DHL, adwokatów Jerzego C., Andrzeja L. i Wojciecha W., Morele.net, Polkuriera czy Wizz Air”.

Chociaż opracowane narzędzie pozwala na odszyfrowanie plików, to na chwilę obecną jeszcze nie zaimplementowano pełnego zestawu kluczy użytych z każdej kampanii. Narzędzie będzie systematycznie aktualizowane.

Jeśli udało się Państwu odszyfrować pliki przy pomocy klucza uzyskanego na tej stronie, uprzejmie prosimy o złożenie zawiadomienia o podejrzeniu popełnienia przestępstwa wraz z wnoskiem o ściganie w najbliższej dla Państwa miejsca zamieszkania jednostce Policji z powołaniem się na sygnaturę sprawy PO II Ds 129.2017 Prokuratury Okręgowej w Warszawie.

Jeśli dysponujecie Państwo wiadomością e-mail, którą sprawca wysłał do Państwa złośliwy plik prosimy o zapisanie jej na płycie CD/DVD (wraz z pełnymi nagłówkami i załącznikiem) oraz przekazanie Policji jako załącznik do protokołu przesłuchania. Nie będzie konieczne przekazywanie do badania komputera, na którym pliki zostały zaszyfrowane.

Na tej stronie dostępne są informacje, co należy zrobić, aby odzyskać pliki — oraz co można zrobić, jeśli plików nie da się odzyskać.

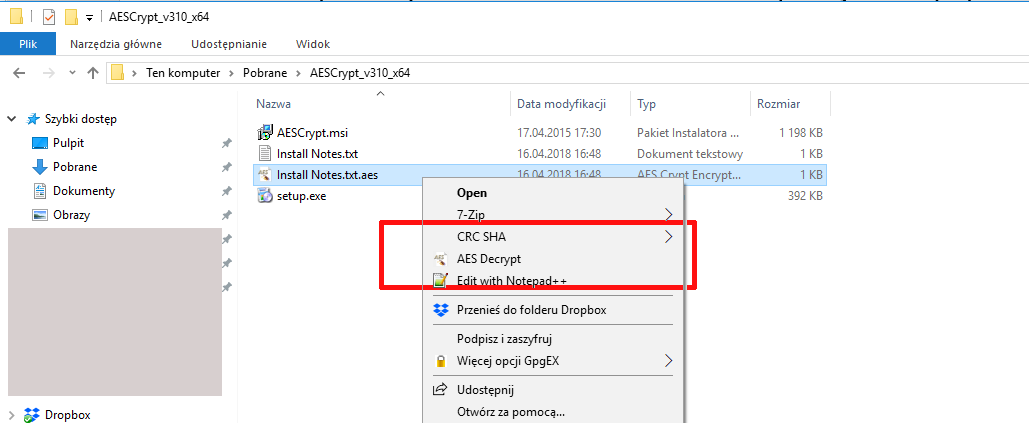

Obsługa AEScrypt jest bardzo prosta. Wystarczy pobrać archiwum ZIP z najnowszą wersją, wypakować, uruchomić instalator „setup.exe”, na zaszyfrowanym pliku kliknąć prawym przyciskiem i wybrać „AES Decrypt” oraz wpisać wcześniej zdobyte hasło ze strony https://nomoreransom.cert.pl/vortex

W celu odszyfrowania większej ilość plików można zaznaczyć wszystkie dane z jednego folderu lub opracować prosty skrypt, który przeniesie wszystkie zaszyfrowane dane do jednej lokalizacji.

Czy ten artykuł był pomocny?

Oceniono: 0 razy