Złośliwe programy dla Androida, wyświetlające reklamy i wyłudzające pieniądze, stają się coraz bardziej powszechne. Tym razem kolejny trojan z funkcjami szpiegującymi, nazwany Android.Spy.277.origin zainfekował ponad 100 aplikacji na Google Play.

Większość aplikacji użytych do dystrybucji Android.Spy.277.origin to fałszywe wersje wielu popularnych programów. Agresorzy wykorzystali nazwy i wygląd legalnych programów w celu przyciągnięcia uwagi użytkowników i zwiększenia liczby pobrań trojana. Wśród tych fałszywych aplikacji specjaliści Doctor Web znaleźli m.in. narzędzia, aplikacje do edycji zdjęć i tworzenia animowanych tapet, powłoki graficzne i inne programy. Co więcej, większość z nich nie posiada zdolności do wykonywania wymienionych zadań. Analitycy bezpieczeństwa Doctor Web zarejestrowali w sumie ponad 100 aplikacji zainfekowanych przez Android.Spy.277.origin, a liczba ich pobrań przekroczyła 3.200.000. Doctor Web poinformował już Google o tym incydencie. Dlatego niektóre z tych złośliwych programów nie są już w ogóle dostępne w Google Play.

Gdy tylko jedna z wymienionych wyżej złośliwych aplikacji zostanie uruchomiona, trojan przesyła na serwer następujące informacje o zainfekowanym urządzeniu:

- adres e-mail powiązany z kontem Google użytkownika

- identyfikator IMEI

- wersję systemu operacyjnego

- wersję SDK systemu

- model urządzenia

- rozdzielczość ekranu

- identyfikator Google Cloud Messaging (GCM id)

- numer telefonu komórkowego

- położenie geograficzne użytkownika (kraj)

- typ CPU

- adres MAC karty sieciowej

- parametr “user_agent” wygenerowany z użyciem specjalnego algorytmu

- nazwę operatora sieci mobilnej

- typ połączenia sieciowego

- podtyp sieci

- dostępność konta root’a

- informację, czy zainfekowana aplikacja posiada uprawnienia administracyjne

- nazwę zainfekowanej aplikacji

- obecność w urządzeniu aplikacji Google Play

Podczas każdorazowego uruchomienia zainstalowanej aplikacji, trojan wysyła ponownie wszystkie informacje wymienione powyżej, razem z nazwą tej aplikacji. Dodatkowo żąda jeszcze podesłania parametrów wymaganych do wyświetlania reklam. Android.Spy.277.origin potrafi wykonywać następujące komendy:

- “show_log” — włączenie lub wyłączenie logowania;

- “install_plugin” — instalowanie wtyczki ukrytej wewnątrz złośliwej aplikacji;

- “banner”, “interstitial”, “video_ads” — wyświetlanie różnych rodzajów reklam (włączając reklamy wyświetlane na wierzchu interfejsu systemu operacyjnego i innych aplikacji);

- “notification” — wyświetlanie powiadomienia z otrzymanymi parametrami;

- “list_shortcut” — tworzenie skrótów z otrzymanymi parametrami na ekranie domowym (naciśnięcie tych skrótów prowadzi do otworzenia określonych sekcji w Google Play);

- “redirect_gp” — otworzenie w Google Play strony www o określonym adresie;

- “redirect_browse” — otworzenie określonej strony www w preinstalowanej przeglądarce;

- “redirect_chrome” — otworzenie określonej strony www w Chrome;

- “redirect_fb” — otworzenie profilu na Facebooku określonego w parametrach komendy.

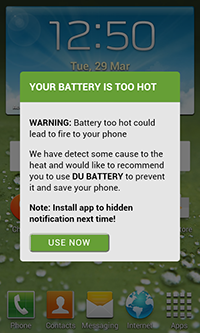

Jak można zobaczyć poniżej, trojan potrafi zastraszać użytkownika, na przykład rzekomo utrzymując, że bateria urządzenia jest uszkodzona i oferując pobranie niepożądanych aplikacji, które potencjalnie mogłyby naprawić ten problem:

Warto zauważyć, że wtyczka ukryta w pakiecie programowym trojana posiada te same cechy jak sam Android.Spy.277.origin. Gdy trojan odbierze instrukcje z serwera, to próbuje zainstalować wtyczkę, ukrywając ją pod postacią rzekomej, ważnej aktualizacji. Zatem urządzenie zawiera w rzeczywistości dwie kopie Android.Spy.277.origin — nawet gdy oryginalna wersja trojana zostanie usunięta, to wciąż będzie istnieć jej kopia kontynuująca dostarczanie reklam.

Doctor Web zaleca użytkownikom Androida zwracanie szczególnej uwagi na aplikacje, które zamierzają pobrać i stosowanie się do zasady instalowania programów opracowanych wyłącznie przez renomowane firmy. Dr.Web dla Androida z powodzeniem wykrywa i usuwa wszystkie znane modyfikacje Android.Spy.277.origin, i tym samym ten złośliwy program nie stanowi zagrożenia dla naszych użytkowników.

źródło: Doctor Web

Czy ten artykuł był pomocny?

Oceniono: 0 razy