Ransomware HDDCryptor zdołało zainfekować dokładnie 2122 terminale (w tym biletomaty oraz komputery) z 8656 urządzeń, które wchodzą w skład elektronicznego publicznego systemu tranzytoweg w mieście San Francisco. O sprawie donosi San Francisco Examiner.

W piątek po południu automaty wydające bilety zaczęły „padać” jedne po drugich, by jeszcze w sobotę rano wyświetlać klientom wielkimi literami informację („Out of service”) o swojej niedostępności. Według niektórych doniesień, inicjacja infekcji rozpoczęła się na jednym z komputerów zarządzających siecią z archaicznym systemem Windows Serwer 2000 na pokładzie, po czym – jak to w przypadku ransomware – doszło do eskalacji na ¼ wszystkich urządzeń podłączonych do wewnętrznej sieci systemu tranzytowego.

W jaki sposób doszło do tego zdarzenia możemy się tylko domyślać: najbardziej prawdopodobną metodą wydaje się otwarcie zainfekowanego załącznika (z fakturą lub z innym załącznikiem w ramach utworzonego ticketu), jednak nie wykluczamy socjotechnicznego ataku, próby zespoofowania adresu e-mail lub wykorzystania jednego z dostępnych exploit kitów do exploitowania bardzo starych programów i podatności systemu operacyjnego.

Ransomware HDDCryptor

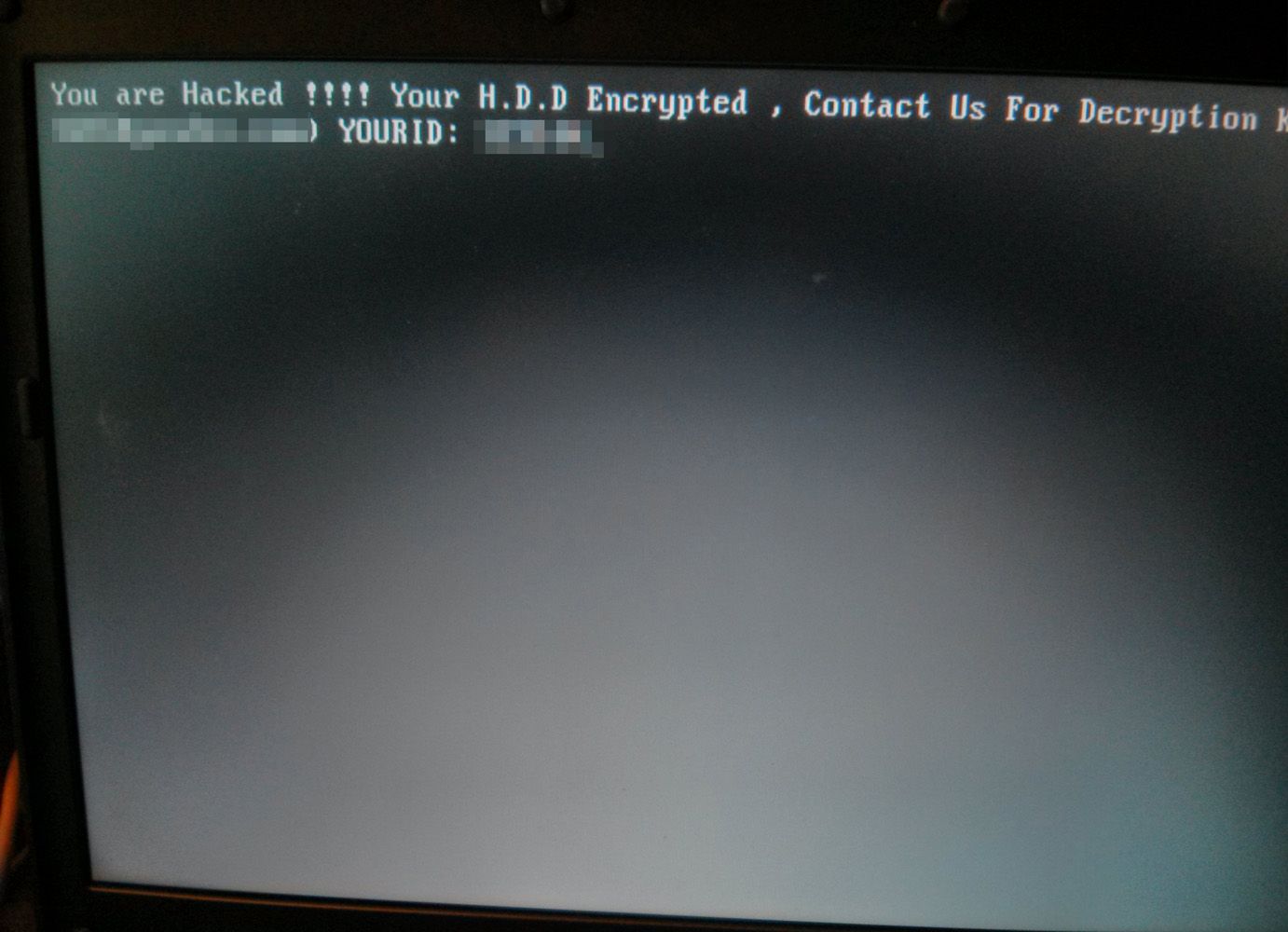

O tej odmianie szyfrującego oprogramowania pisaliśmy kilka tygodni temu. HDDCryptor blokuje dostęp do dysków nadpisując sektor rozruchowy MBR. W ten sposób zagraża nie tylko użytkownikom indywidualnym, ale także korporacyjnym – „postawienie na nogi” środowiska produkcyjnego to walka z czasem i pieniędzmi.

HDDCryptor do szyfrowania plików na poziomie sieciowym wykorzystuje bezpłatne narzędzie, które dostepne jest do pobrania ze strony diskcryptor.net – nadpisuje MBR oraz dodaje zmodyfikowany bootlodaer wyświetlając komunikat o zaszyfrowanym dysku. DiskCryptor wspiera kombinację algorytmów szyfrowania AES, Twofish i Serpent.

Ransomware HDDCryptor zażądał od właściciciela systemu tranzytoweg 100 BTC, czyli około 73000 dolarów.

Nie jest to odosobniony przypadek. W lutym 2016 roku centrum medyczne z Holywood (Presbyterian Medical Center) zgodziło się zapłacić 17000 dolarów, chociaż przestępcy żądali 3.6 miliona dolarów. W podobnym zadarzeniu uczestniczyła uczelnia z Południowej Karoliny, która zapłaciła 8500 dolarów.

Czy ten artykuł był pomocny?

Oceniono: 0 razy