Szyfrowanie danych i dysku w Windows, macOS, Linux: poradnik

Istotną rolę w zapewnieniu bezpieczeństwa na poziomie sprzętowym i systemowym odgrywa szyfrowanie zawartości całego dysku twardego. W przypadku niepowołanego dostępu (np. w wyniku kradzieży urządzenia) znacznie trudniej będzie odczytać dane, ponieważ będą one zaszyfrowane. Kiedy nie stosujemy szyfrowania, zwykle wystarczy zmienić kolejność bootowania w BIOS / UEFI, aby uruchomić zainstalowany na pendrive system i w ten sposób przeglądać zawartość lokalnego dysku. Dodatkowo szyfrowanie zapobiega łamaniu hasła do systemu operacyjnego z wykorzystaniem opisanych w innym poradniku metod.

Warto szyfrować dane, przynajmniej te najbardziej istotne. Najlepszą metodą jest szyfrowanie całości danych zgromadzonych na dysku twardym. Sam proces pod względem technicznym jest skomplikowany, natomiast przedstawione tutaj rozwiązania nie wymagają zaawansowanej wiedzy. Szyfrowanie może zakończyć się niepowodzeniem i uniemożliwi start systemu, dlatego przed rozpoczęciem należy przygotować kopię ważnych danych.

Bitlocker: Jak zaszyfrować dane i dysk w Windows?

W Windows możemy wykorzystać natywne rozwiązanie Bitlocker. Ograniczeniem jest wersja systemu Windows Home, gdzie BitLocker nie jest dostępny. Microsoft zaleca też korzystanie z modułu TPM, co jednak może być przeszkodą w przypadku starszych urządzeń i maszyn wirtualnych. Jednak łatwo to obejść. Jak?

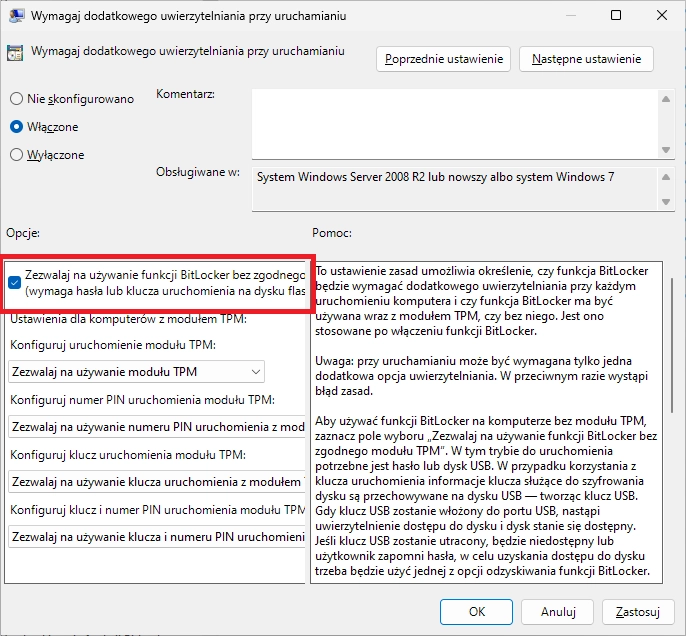

W tym celu uruchamiamy Edytor lokalnych zasad grupy (skrót Win+R i wpisujemy gpedit.msc, wciskamy Enter). Rozwijamy kolejno: Konfiguracja komputera -> Szablony administracyjne -> Składniki systemu Windows -> Szyfrowanie dysków funkcją Bitlocker -> Dyski z systemem operacyjnym. Dwukrotnie klikamy na politykę „Wymagaj dodatkowego uwierzytelnienia przy uruchamianiu”. Aktywujemy tę politykę i zwracamy uwagę, czy wyróżniona na poniższym zrzucie ekranu opcja jest zaznaczona. Aktywujemy zmiany.

Otwieramy „Panel sterowania” i wchodzimy w „System i zabezpieczenia -> Szyfrowanie dysków funkcją BitLocker -> Włącz funkcję BitLocker”.

Tutaj będziemy pytani, czy odblokowanie dysku ma następować po włożeniu dysku USB, czy po wpisaniu hasła. Pierwsza opcja jest wygodniejsza, chociaż częściej stosowane jest jednak hasło. Wprowadzamy je dwukrotnie, pamiętając, że hasło powinno być silne.

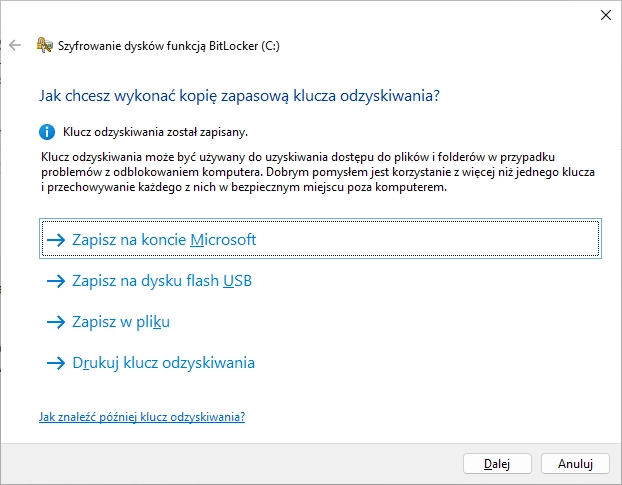

Kopię klucza odzyskiwania warto zapisać na koncie Microsoft, jeśli konto systemowe jest z nim powiązane. Możesz też wydrukować ciąg znaków lub zapisać na dobrze chronionym przed dostępem pendrive.

Kolejne pytanie dotyczy sposobu szyfrowania: całość dysku lub jedynie część zajęta przez dane?

Wskazujemy, czy dane mają być szyfrowane w trybie XTS-AES, kompatybilnym wyłącznie z najnowszymi wersjami Windows. Zabezpieczamy dysk systemowy, więc można z pewnością użyć tego trybu.

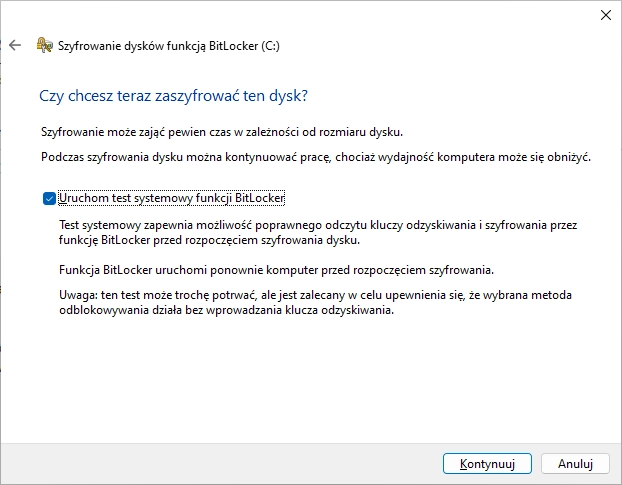

Po powyższych krokach nastąpi szyfrowanie dysku i ponowne uruchomienie systemu.

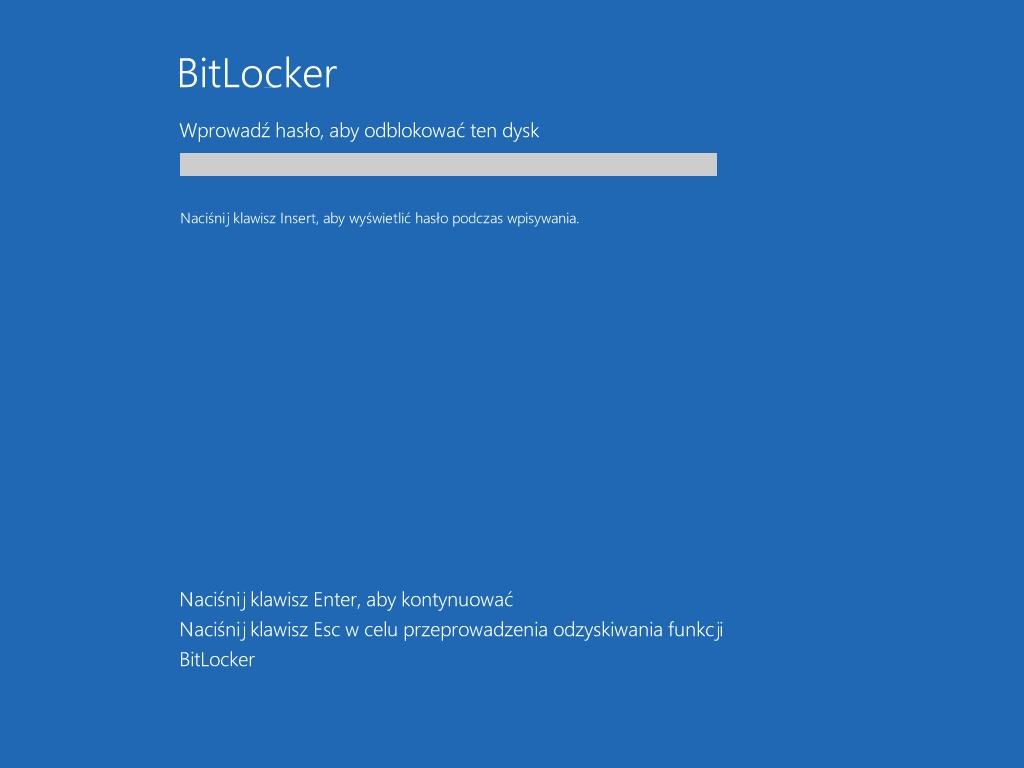

Każde kolejne uruchomienie systemu będzie poprzedzone koniecznością podania hasła.

Jeśli wpiszemy poprawne hasło, system zostanie uruchomiony.

Zapisany wcześniej klucz odzyskiwania służy jako awaryjna metoda odszyfrowania, gdy nie pamiętamy hasła. Jeśli wybraliśmy opcję zapisu klucza na koncie Microsoft, będzie on wyświetlony po wejściu na https://account.microsoft.com/devices/recoverykey. Wykorzystanie klucza ogranicza się do naciśnięcia klawisza Esc (jak widać powyżej) i jego przepisania.

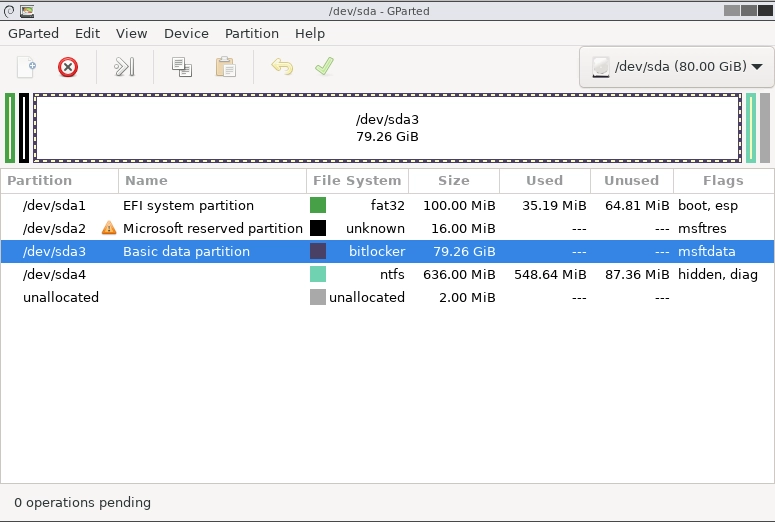

Szyfrowanie dysku zapobiega sytuacji, w której korzystając z systemu uruchomionego w trybie LiveCD, zyskujemy możliwość odczytu zapisanych danych. Partycja jest rozpoznawana jako zaszyfrowana np. w programie GParted.

Szyfruj za pomocą VeraCrypt

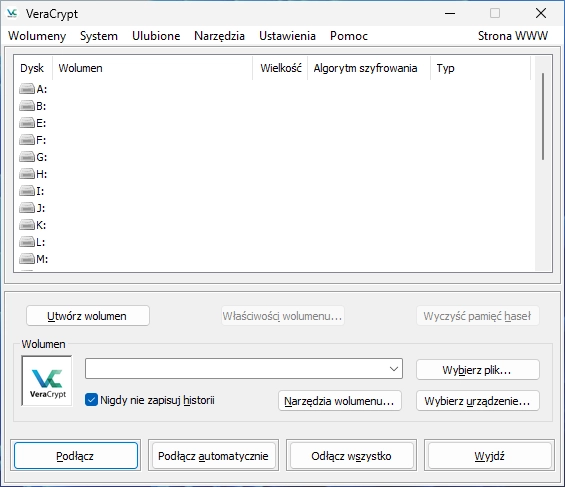

Popularnym bezpłatnym rozwiązaniem do szyfrowania jest VeraCrypt. Instalator lub wersję portable pobierzemy ze strony producenta. Po uruchomieniu programu wybieramy „Utwórz wolumen”.

W otwartym kreatorze zaznaczamy opcję „Zaszyfruj partycję lub cały dysk systemowy”. Typ systemu szyfrowania w tej opcji jest ograniczony do „Normalny”, podobnie z kolejnym pytaniem o obszar do zaszyfrowania, gdzie wybór jest tylko jeden.

Dalej jesteśmy pytani, czy na dysku zainstalowane są inne systemy operacyjne. Następnie wybieramy algorytm szyfrowania i haszowanie. Domyślne opcje, czyli odpowiednio AES i SHA-512, są dobrym wyborem.

Dalszy krok to ustalenie hasła służącego do odszyfrowania. Po jego wpisaniu nastąpi zbieranie danych losowych, powinniśmy wykonywać ruchy myszą w oknie kreatora, aby tworzona pula była lepszej jakości. Później zapisujemy obraz płyty ratunkowej, który będzie potrzebny w razie ewentualnych problemów np. uszkodzenia programu rozruchowego. Plik należy rozpakować na pendrive. Następnie wybieramy sposób wymazywania lub jego brak, ogólnie nie ma potrzeby korzystania z tej opcji.

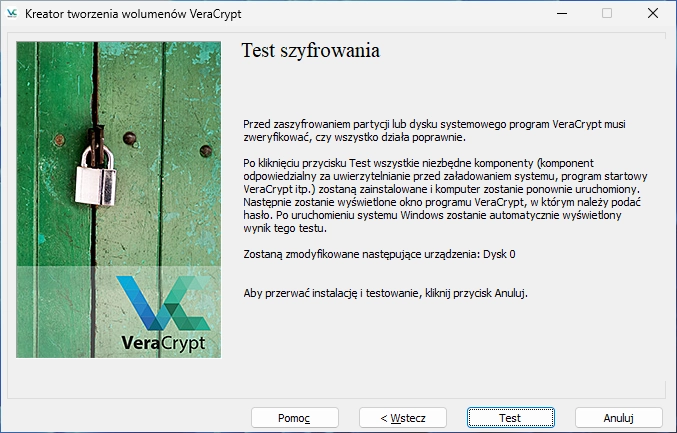

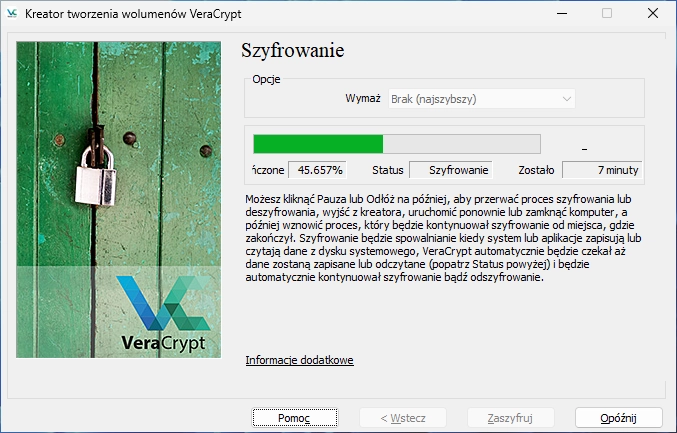

Rozpocznie się test, w którym zostanie podmieniony bootloader. Jeśli po wpisaniu hasła ustawionego w VeraCrypt system zostanie poprawnie załadowany, możemy rozpocząć szyfrowanie.

Szyfrowanie danych w Linux

Niestety w systemach z rodziny Linux możliwość zastosowania pełnego szyfrowania dysku jest poważnie ograniczona. Właściwie jedynym momentem, w którym możemy skonfigurować szyfrowanie, jest etap instalacji. Wtedy przed uruchomieniem systemu będziemy proszeni o podanie ustawionego podczas instalacji hasła.

Jeśli zależy nam na zaszyfrowaniu całego dysku, to najlepszym rozwiązaniem może okazać się utworzenie kopii naszych danych i ponowne zainstalowanie systemu z zaznaczeniem opcji szyfrowania. Po tej operacji można przywrócić skopiowane wcześniej dane.

Natomiast w każdej chwili możemy ustawić szyfrowanie zawartości katalogu domowego, co też ma znaczenie w kontekście bezpieczeństwa. O ile system zapisuje wiele danych, np. logów z działania usług w katalogach poza /home, to prywatne dane przechowujemy zwykle w strukturze katalogu domowego. Dlatego warto zaszyfrować tę część systemu plików.

W tym celu sprawdza się systemowe narzędzie eCryptfs. Instalujemy je wraz z pakietem cryptsetup w tradycyjny sposób:

sudo apt update

sudo apt install ecryptfs-utils cryptsetup

Nie możemy bezpośrednio zaszyfrować swojego katalogu domowego, dlatego musimy zalogować się jako inny użytkownik z uprawnieniami sudo. Dodanie nowego użytkownika składa się z dwóch poleceń:

sudo adduser encryption

sudo usermod -aG sudo encryption

Należy się wylogować, po czym zalogować z użyciem poświadczeń nowego użytkownika. Wtedy wykonujemy polecenie:

sudo ecryptfs-migrate-home -u <nazwa_użytkownika>

Wpisujemy hasło użytkownika, którego katalog szyfrujemy. Ponownie logujemy się jako ten użytkownik. Sprawdzamy, czy możemy utworzyć zawartość w naszym katalogu. W przypadku powodzenia usuwamy katalog zawierający kopię katalogu domowego przed zaszyfrowaniem.

Wykonujemy polecenie ecryptfs-unwrap-passphrase podając hasło naszego użytkownika. Zapisujemy wygenerowany ciąg w bezpiecznym miejscu.

Dzięki zastosowaniu szyfrowania katalogu domowego inni użytkownicy nie będą mogli odczytać naszych danych, nawet z uprawnieniami root. Zobaczą jedynie zawartość związaną z eCryptfs, która nie zawiera poufnych informacji.

sudo ls -la /home/mgiza

total 8

dr-x------ 2 mgiza mgiza 4096 gru 8 20:09 .

drwxr-xr-x 5 root root 4096 gru 8 20:10 ..

lrwxrwxrwx 1 mgiza mgiza 56 gru 8 20:09 Access-Your-Private-Data.desktop -> /usr/share/ecryptfs-utils/ecryptfs-mount-private.desktop

lrwxrwxrwx 1 mgiza mgiza 31 gru 8 20:09 .ecryptfs -> /home/.ecryptfs/mgiza/.ecryptfs

lrwxrwxrwx 1 mgiza mgiza 30 gru 8 20:09 .Private -> /home/.ecryptfs/mgiza/.Private

lrwxrwxrwx 1 mgiza mgiza 52 gru 8 20:09 README.txt -> /usr/share/ecryptfs-utils/ecryptfs-mount-private.txt

Jak zaszyfrować dane w Android? To zależy…

Cechą mobilnego systemu Android est możliwość szerokiego dostosowania go przez producentów smartfonów. Z tego powodu trudno podać dokładne kroki zaszyfrowania całego urządzenia.

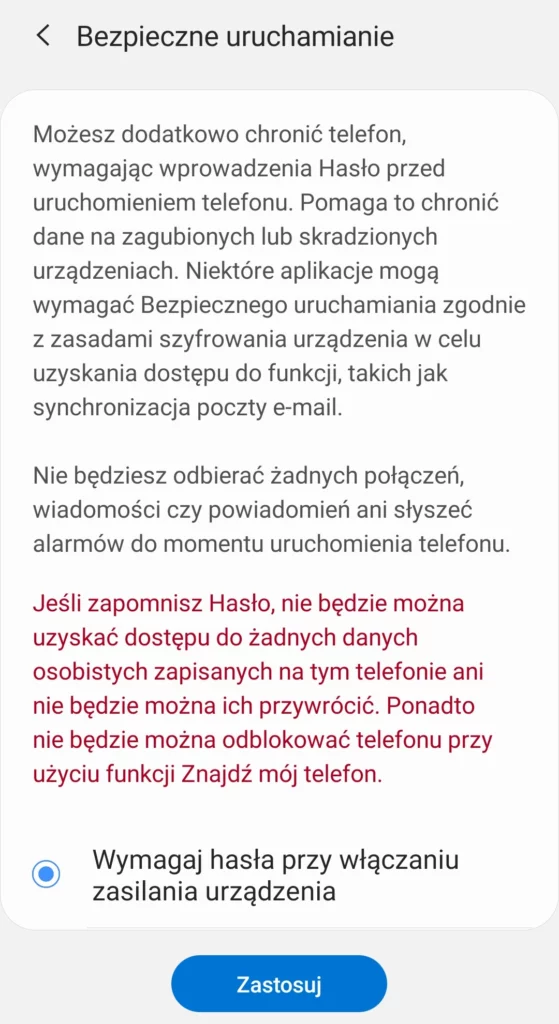

Należy w ustawieniach szukać opcji odpowiedzialnej za „szyfrowanie”, „bezpieczne uruchamianie” lub zapoznać się z instrukcjami dostarczanymi przez wydawcę. Natomiast sam proces jest bardzo łatwy, bo trzeba postępować zgodnie z instrukcją na ekranie.

Zaraz po ponownym uruchomieniu telefonu będziemy proszeni o podanie hasła, które ustawiliśmy wcześniej:

FileVault: Jak zaszyfrować dane oraz cały dysk w macOS 13 Ventura?

W przypadku tego systemu proces szyfrowania jest bardzo łatwy do przeprowadzenia. Wystarczy uruchomić FileVault i poprzez kliknięcie ikony kłódki oraz wpisanie hasła, odblokować ustawienia. Następnie naciskamy przycisk Włącz FileVault.

Jeśli nasze urządzenie jest powiązane z kontem Apple iCloud, wtedy możemy je wykorzystać do odblokowywania dysku. Natomiast w innym przypadku standardowo tworzymy klucz odzyskiwania i zapisujemy ciąg w bezpiecznym miejscu. Niezależnie od wyboru, rozpocznie się szyfrowanie dysku. I to wszystko!

Podsumowanie

Prostymi sposobami można osiągnąć większe bezpieczeństwo poprzez zaszyfrowanie dysku. Nie ma większych przeszkód, aby zastosować opisane kroki w praktyce. Szyfrowanie ma szczególne znaczenie w przypadku urządzeń firmowych, dlatego warto w ten sposób zabezpieczyć np. laptopy, które otrzymują pracownicy na czas dojazdu i pracy u klientów.

Czy ten artykuł był pomocny?

Oceniono: 3 razy