Zgłoś błąd lub sugestię

Jeżeli zauważysz błąd albo masz sugestię dotyczącą korekty danych, możesz zgłosić go za pomocą poniższego formularza.

* Wszystkie pola są wymagane.

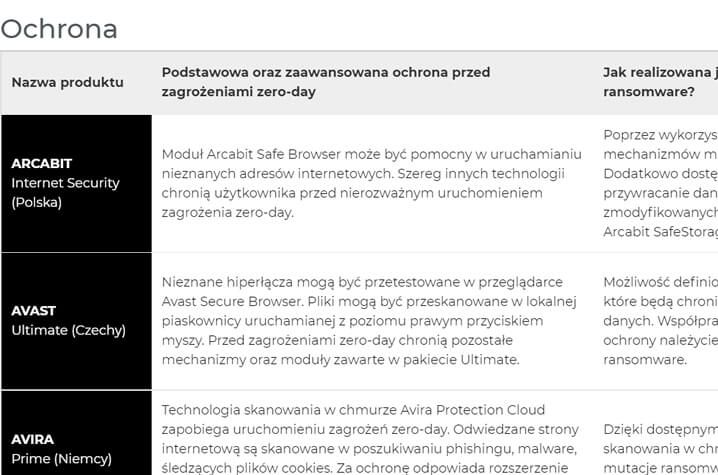

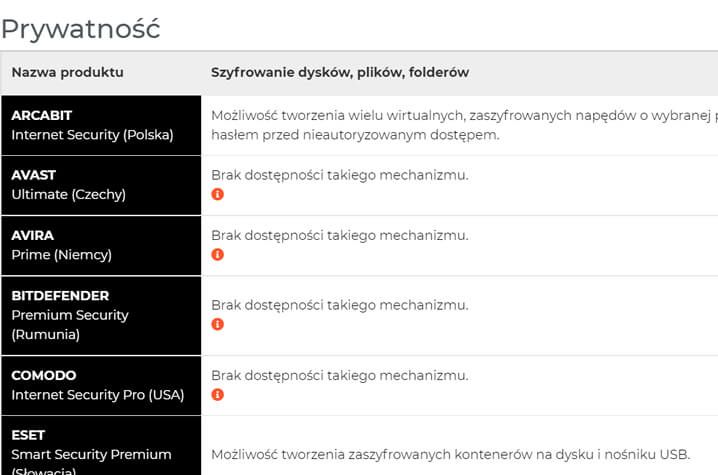

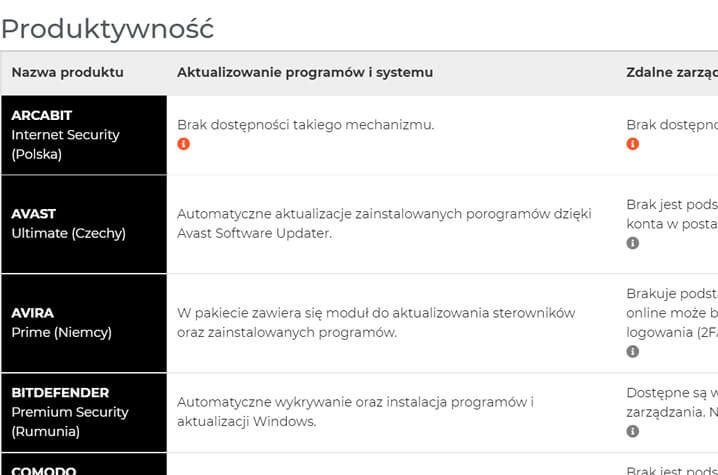

Cztery tabele znajdujące się poniżej dotyczą porównania ochrony rozwiązań antywirusowych, produktywności pakietów bezpieczeństwa, ich zabezpieczenie prywatności, a także wybranych cech oprogramowania. Informacje te zostały opracowane z najwyższą starannością, aby nie dopuścić do wykluczenia cyfrowego spowodowanego brakiem odpowiedniej ochrony plików i danych osobowych w Internecie, jednocześnie aby zapobiegać cyberatakom, a także pomóc w wyborze najlepszego oprogramowania ochronnego dla gospodarstwa domowego i mikro firmy.

Opracowując to porównanie kierowaliśmy się zasadą, aby dane przedstawione w zestawieniu były jak najbardziej aktualne i aby odzwierciedlały najnowsze aktualizacje produktów ochronnych.

Pod tabelami publikujemy tzw. changelog. Zachęcamy społeczność użytkowników Internetu, aby brali czynny udział w regularnym aktualizowaniu informacji zawartych w tabelach.

Prosimy o kontakt, jeżeli zauważysz błąd albo masz sugestię dotyczącą korekty danych. Propozycję edycji możesz zgłosić za pośrednictwem formularza na tej stronie. Przeanalizujemy Twoją opinię i zaktualizujemy dziennik zmian.

Skuteczna ochrona przed ransomware i zagrożeniami 0-day, to nie opcja, lecz absolutna konieczność, dlatego będziemy rekomendować tylko dobre pakiety.

Producenci, tworząc moduły bezpieczeństwa, muszą uwzględniać nowoczesne trendy ochrony prywatności i danych z wycieków internetowych.

Wszechstronny pakiet powinien być wyposażony w funkcje takie jak: aktualizacja systemu i programów, tworzenie kopii zapasowej, menadżer haseł i inne.

Oprócz krótkiego podsumowania tabela zawiera informacje, które mogą być pomocne tym klientom, którzy oczekują wartości dodanych po zakupieniu licencji.

Razem zadbajmy o to, aby informacje w tabelach zawsze były aktualne!

Zgłoszone błędy i aktualizacje będą zamieszczone w tym dzienniku zmian.

Zgłoś błąd, propozycję edycji, dodanie nowej funkcjonalności w tabelach.

Publikacja porównania.

Jeżeli zauważysz błąd albo masz sugestię dotyczącą korekty danych, możesz zgłosić go za pomocą poniższego formularza.

* Wszystkie pola są wymagane.

[ninja_tables id=”29687″]

[ninja_tables id=”29688″]

[ninja_tables id=”29689″]

[ninja_tables id=”29691″]

[ninja_tables id=”27481″]