Gdy w marcu 2014 r. pojawiły się pierwsze informacje o operacji cyberszpiegowskiej „Turla” (zwanej także „Uroburos”), nie było jasne, w jaki sposób dochodzi do infekcji ofiar. Najnowsze badania ekspertów z Kaspersky Lab dotyczące operacji zwanej „Epic” (lub „Epiccosplay”) ujawniają, że może ona być projektem pobocznym powiązanym z Turlą. Wykorzystany kod, techniki szyfrowania oraz próbki szkodliwego oprogramowania wskazują na silne połączenie między grupami odpowiedzialnymi za operacje Epic oraz Turla. Mamy do czynienia ze współpracą lub jednym dużym atakiem cyberprzestępczym.

Ofiary

Projekt Epic Turla jest wykorzystany do atakowania wielu celów przynajmniej od 2012 r., jednak największa aktywność cyberprzestępców została odnotowana w okresie styczeń-luty 2014 r. Ostatni atak zaobserwowany przez ekspertów z Kaspersky Lab miał miejsce 17 lipca 2014 r.

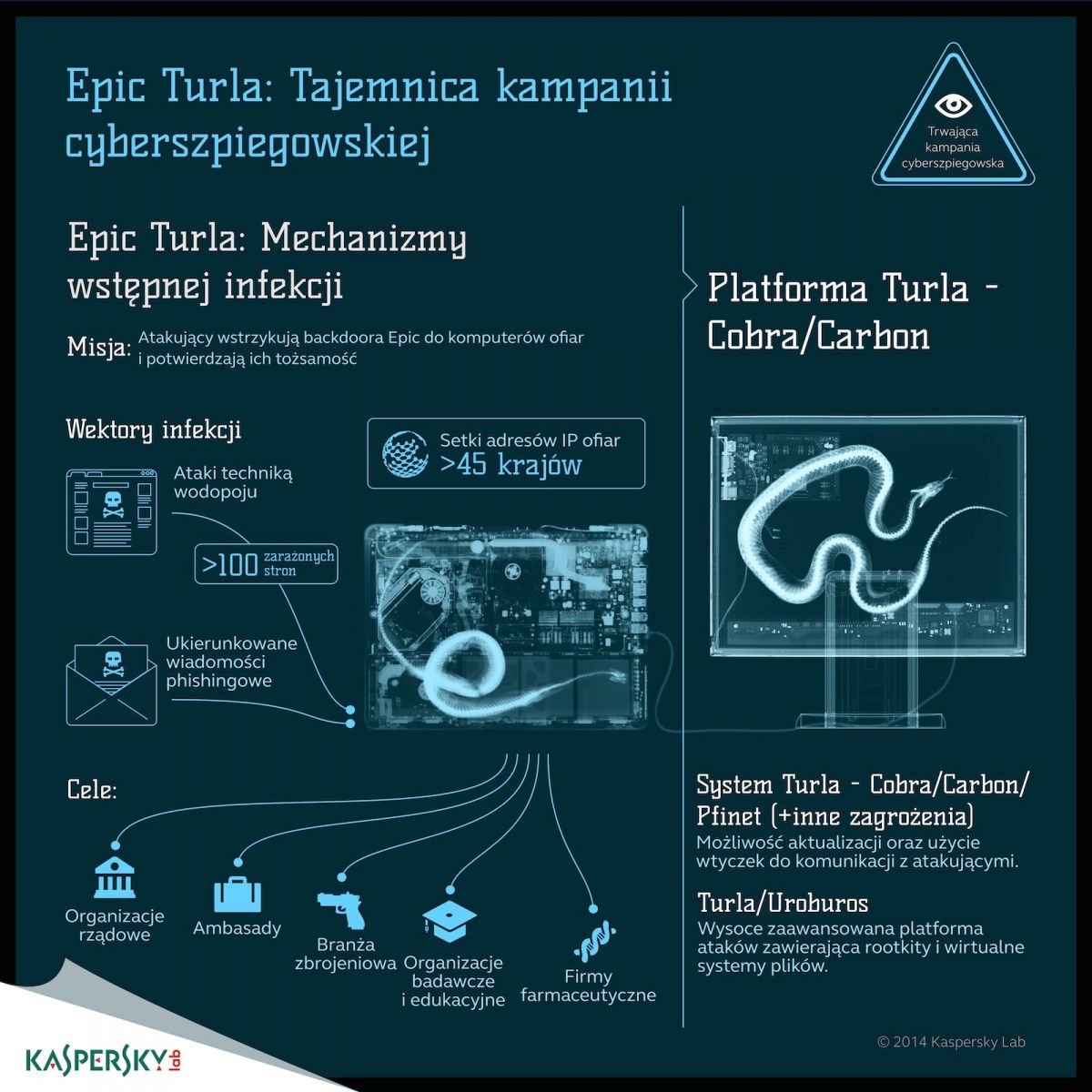

Cele operacji Epic Turla należą do następujących kategorii: jednostki rządowe (takie jak ministerstwa spraw wewnętrznych, ministerstwa spraw zagranicznych i ministerstwa handlu oraz agencje wywiadowcze), ambasady, placówki badawcze i edukacyjne oraz firmy z branży zbrojeniowej i farmaceutycznej.

Większość ofiar zlokalizowana jest na Bliskim Wschodzie oraz w Europie, jednak badacze zaobserwowali działania związane z omawianym atakiem także w innych regionach, w tym w Stanach Zjednoczonych i Rosji. Łącznie eksperci z Kaspersky Lab wykryli 500 unikatowych adresów IP ofiar z ponad 45 krajów. W Polsce atakowanych było 13 unikatowych adresów IP.

Metody ataków

Badacze z Kaspersky Lab odkryli, że osoby stojące za operacją Epic Turla wykorzystują exploity zero-day (szkodliwe programy infekujące za pośrednictwem luk, dla których nie istnieją jeszcze łaty bezpieczeństwa), socjotechnikę oraz tzw. metodę wodopoju (infekowanie popularnych stron WWW, które z założenia przyciągają dużą uwagę) do atakowania ofiar.

Gdy dojdzie do infekcji, backdoor Epic natychmiast podejmuje próbę łączenia się z serwerem kontrolowanym przez cyberprzestępców i wysyła pakiet informacji o ofierze. Dotychczas nie zaobserwowano modułu szkodnika, który pozwalałby mu przetrwać ponowne uruchomienie komputera – po restarcie maszyny szkodliwy program przestaje być aktywny. Cyberprzestępcy mogą jednak użyć serwera kontroli, by dodać taki moduł w każdej chwili.

Atakujący otrzymują podsumowanie informacji o systemie ofiary i w oparciu o te dane dostarczają pakiet plików zawierających serię poleceń do wykonania na różnych folderach, ustawieniach sieciowych itd. Ponadto, cyberprzestępcy aktywują funkcję przechwytywania znaków wprowadzanych z klawiatury, moduł służący do kompresowania plików w formacie RAR oraz kilka standardowych narzędzi Microsoftu (np. DNS Query).

Pierwszy etap Turli

Podczas analizy badacze z Kaspersky Lab zaobserwowali, że atakujący używają szkodliwego programu Epic do instalacji zaawansowanego backdoora znanego jako „Cobra/Carbon” oraz „Pfinet”. Po jakimś czasie cyberprzestępcy idą o krok dalej i wykorzystują szkodnika Epic do aktualizacji pliku konfiguracyjnego aplikacji Pfinet zestawem informacji o własnych serwerach kontroli. Taka wymiana danych między dwoma szkodliwymi programami wskazuje na to, że mamy do czynienia z bliskim powiązaniem między stojącymi za nimi cyberprzestępcami.

„Aktualizacja konfiguracji szkodliwego programu Cobra/Carbon, zwanego również Pfinet jest interesująca, ponieważ jest to kolejny projekt związany z operacją Turla. Sugeruje to, że mamy do czynienia z wieloetapową infekcją, która rozpoczyna się od modułu Epic Turla wykonującego wstępną pracę i identyfikującego potencjalne ofiary. Jeżeli dany użytkownik jest interesujący dla cyberprzestępców, jego system jest uaktualniany do pełnego systemu Turla Carbon” – skomentował Costin Raiu, dyrektor Globalnego Zespołu ds. Badań i Analiz (GReAT), Kaspersky Lab.

Dalsze badania wykazały, że mogą istnieć kolejne połączenia omawianej kampanii z innymi zagrożeniami: w lutym 2014 r. eksperci z Kaspersky Lab analizowali cyberprzestępczą akcję MiniDuke, gdzie wykorzystywano te same elementy kodu, które zostały zastosowane przez zespół stojący za operacją Epic Turla.

Połączenie operacji Epic ze szkodnikami Turla i MiniDuke może sugerować, że autorzy zagrożenia są rosyjskiego pochodzenia. Może o tym także świadczyć nazwa jednego z plików backdoora Epic – „Zagruzchik.dll” (boot loader) – oraz to, że panel konfiguracyjny systemu Epic Turla ustawia stronę kodową na 1251, czyli taką, która pozwala na wyświetlanie cyrylicy.

Więcej informacji na temat operacji Epic Turla znajduje się w serwisie SecureList prowadzonym przez Kaspersky Lab (dokument jest dostępny w języku angielskim): https://securelist.com/analysis/publications/65545/the-epic-turla-operation.

źródło: Kaspersky Lab

Czy ten artykuł był pomocny?

Oceniono: 0 razy