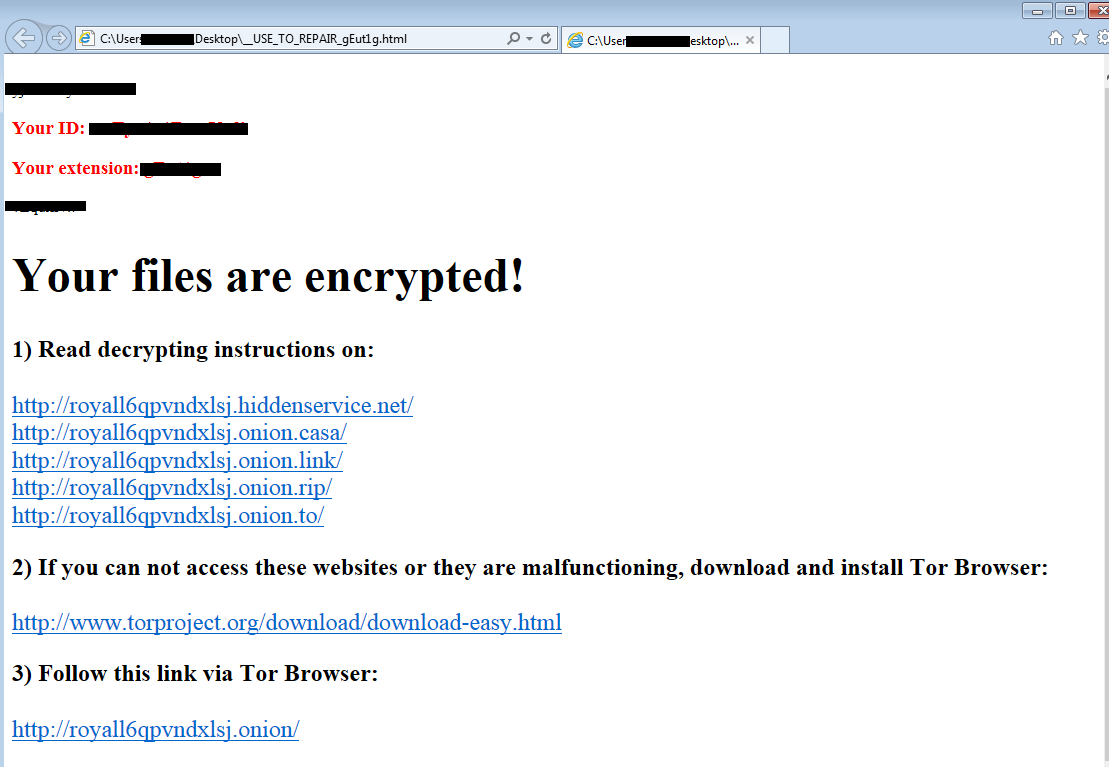

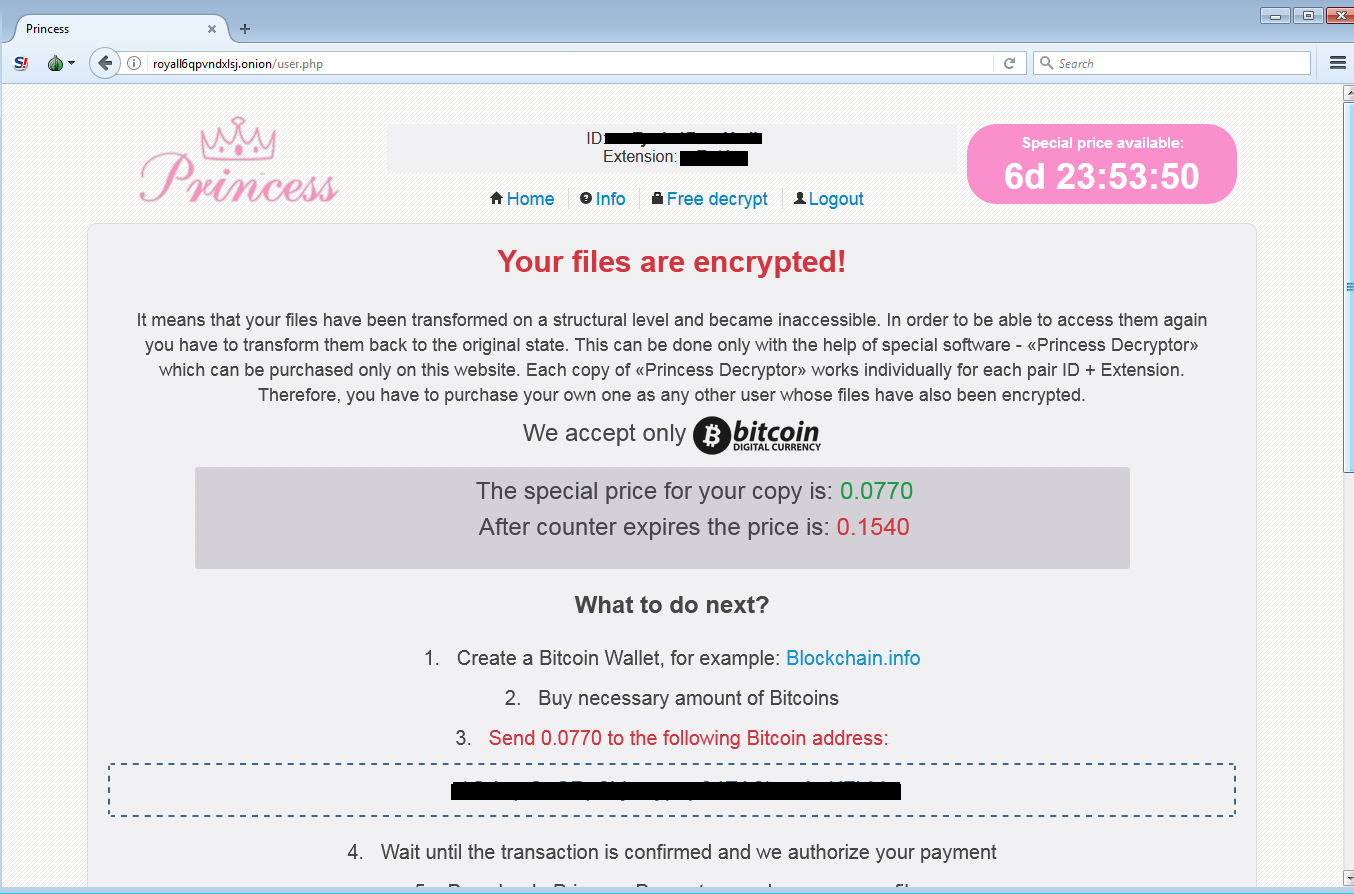

Na trop tej szkodliwej kampanii natrafili pracownicy producenta antywirusowego zza Oceanu Atlantyckiego – Malwarebytes. Do rozprzestrzeniania nowego ransomware’u Princess (aka PrinessLicker) cyberprzestepcy wykorzystują RIG Exploit Kit, czyli narzędzie automatyzujące rozpoznanie systemu ofiary, zainstalowanego oprogramowania i dopasowanie exploita do dziurawej aplikacji. W tym przypadku jest to stary Internet Explorer od wersji 6 do 10 z podatnościami CVE-2013-2551, CVE-2014-6332, CVE-2015-2419 i CVE-2016-0189 oraz plugin do przeglądarki Adobe Flash Player (podatność CVE-2015-8651). Podatni użytkownicy, którzy trafiają na zainfekowaną stronę (tzw. landing page) i nie będą posiadać wystarczających zabezpieczeń, automatycznie staną się ofiarą ransomware Princess:

Analizując podatności ujęte w podanych wyżej nomenklaturach, można zauważyć, że posiadacze Windows 10 są odporni na ten konkretny atak. Zastosowane exploity nie dotyczą IE w wersji 11. Natomiast powody do zmartwień mogą mieć użytkownicy systemów starszych, głównie Windows XP i Windows 7.

Jak się chronić?

Do ochrony nie wystarczy zachowanie czujności i odwiedzanie tylko zaufanych stron. Ów „zaufane” strony mogą zostać zhackowane, i tak samo jak ponad 1000 polskich stron internetowych infekowało komputery odwiedzających je użytkowników złośliwym oprogramowaniem, w tym jedno z forum użytkowników znanego programu antywirusowego, oraz strona knf.gov.pl infekowała komputery odwiedzających je pracowników instytucji publicznych (głównie banków), tak samo w tym przypadku komputer użytkownika może zostać zainfekowany.

Najrozsądniejszą i najtańszą formą ochrony jest korzystanie z dodatku do przeglądarek blokującego skrypty (NoScript). Jest jednak z tym dodatkiem taki problem, że dodanie znanej i lubianej strony internetowej do listy wykluczeń, nie zda się na nic, jeśli przestępcy dobiorą się do niej i doczepią złośliwą ramkę <iframe> lub <script>. Dlatego ciągle rekomendujemy stosowanie porządnej ochrony, niekoniecznie tej komercyjnej i niezależnie od przypadkowych opinii użytkowników.

Spośród oprogramowania, które przetestowaliśmy pod względem ochrony przed opisywanymi tutaj atakami, najlepiej nadaje się to, które uzyskało od AVLAb certyfikat BEST+++.

Czy ten artykuł był pomocny?

Oceniono: 0 razy