Eksperci ESET opublikowali nowe dane na temat aktywności ransomware Ryuk – jednej z najgroźniejszych aktywnych obecnie odmian oprogramowania szyfrującego. Jednym z najczęściej atakowanych krajów okazała się Polska, notując w 2019 roku trzecie miejsce pod względem łącznej liczby detekcji.

Pracownicy ESET monitorują aktywność oprogramowania Ryuk od czasu pierwszych detekcji w sierpniu 2018 roku, kiedy to zagrożenie było jeszcze znane pod nazwą „Win32/Filecoder.NRY” i szybko zdobyło złą sławę, prowadząc do infekcji w co najmniej pięciu firmach przez pierwszy miesiąc swego istnienia.

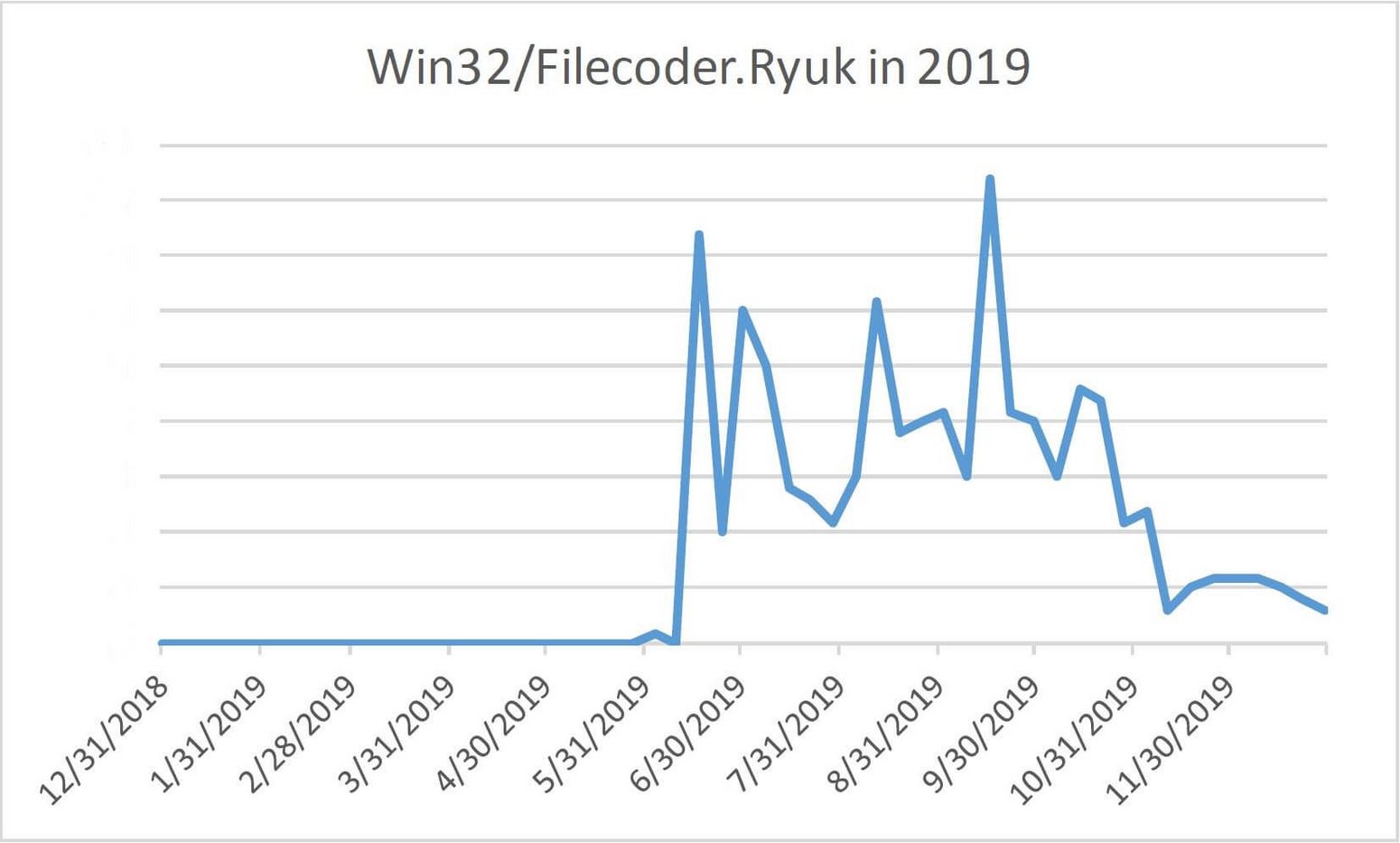

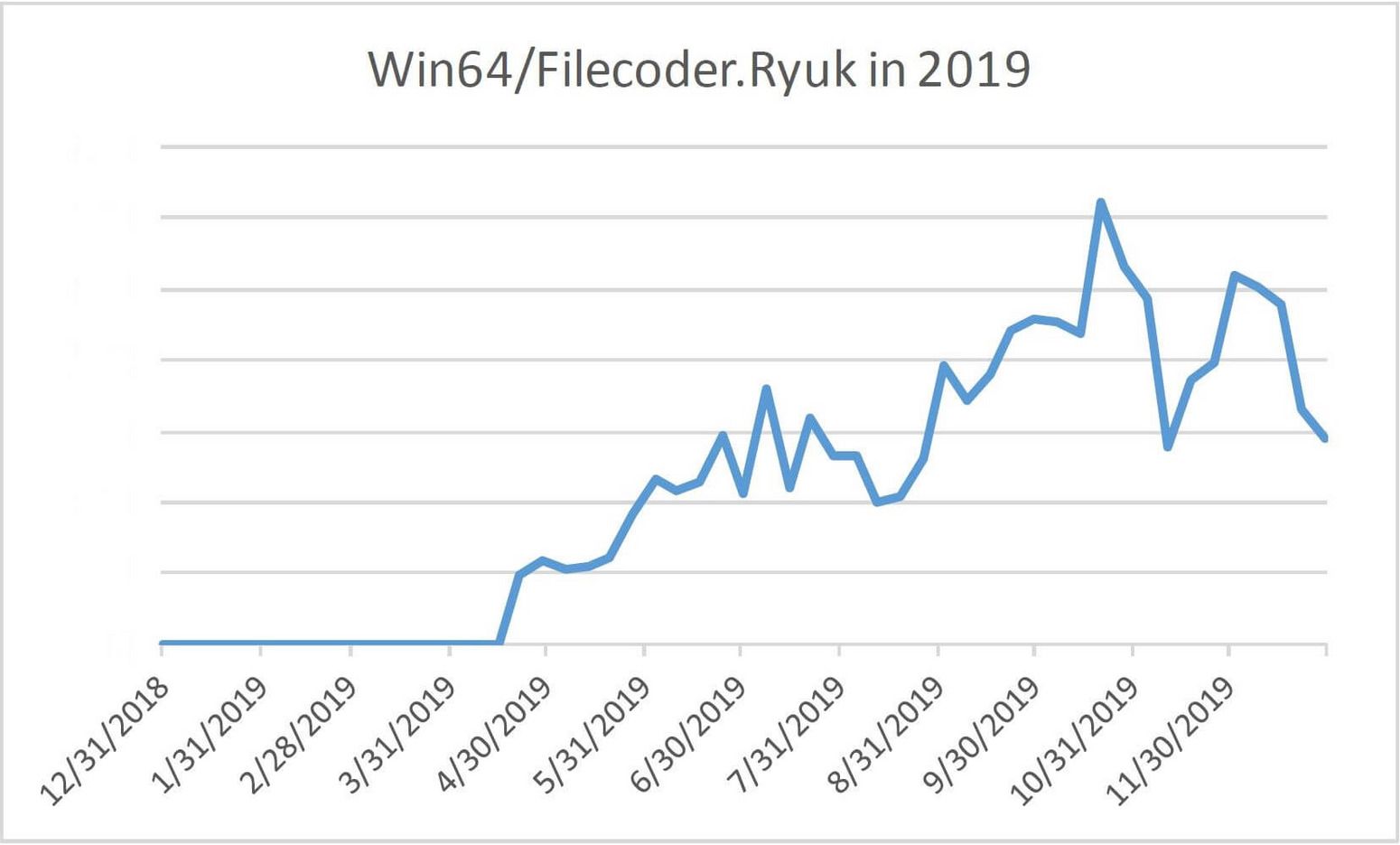

Przełomowym momentem dla rozprzestrzeniania się zagrożenia miało być przygotowanie przez twórców ulepszonej, 64-bitowej wersji wirusa w kwietniu 2019 roku. To właśnie ten wariant ransomware był wykorzystywany przez przestępców do większości ataków, odpowiadając u szczytu swojej popularności za siedmiokrotnie więcej detekcji niż wersja 32-bitowa. Najwyższa aktywność Ryuka przypadła na wrzesień 2019 roku, kiedy to w mediach regularnie pojawiały się doniesienia o kolejnych firmach i instytucjach publicznych, które padły ofiarą wirusa.

Jak wynika z opublikowanych przez ekspertów ESET danych, większość ataków z udziałem oprogramowania Ryuk była wymierzona przeciwko organizacjom w Stanach Zjednoczonych, jednak w czołówce znalazły się także Wielka Brytania, Kanada, Hiszpania i Polska, która uplasowała się na trzecim miejscu pod względem łącznej liczby odnotowanych detekcji.

Choć liczba ataków z użyciem Ryuka znacznie spadła względem swojego apogeum we wrześniu, to zagrożenie nadal pozostaje aktualne. Jako że nie ma obecnie narzędzia, które pozwoliłoby odszyfrować dane zaszyfrowane przez wirusa, eksperci radzą, by w pierwszej kolejności przeciwdziałać potencjalnej infekcji. W tym celu należy zatroszczyć się przede wszystkim o to, by wykorzystywane w firmie rozwiązania bezpieczeństwa były zaktualizowane i poprawnie skonfigurowane.

Czy ten artykuł był pomocny?

Oceniono: 0 razy