Fundacja Bezpieczna Cyberprzestrzeń działająca na rzecz bezpieczeństwa cyberprzestrzeni, w tym na rzecz poprawy bezpieczeństwa w sieci Internet, zaangażowana w wiele inicjatyw, konferencji, szkoleń i projektów dotyczących tematyki bezpieczeństwa teleinformatycznego, opublikowała ciekawy raport z udziałem 40 polskich ekspertów ds. bezpieczeństwa teleinformatycznego pt. „NAJWIĘKSZE ZAGROŻENIA DLA BEZPIECZEŃSTWA W INTERNECIE W 2015 ROKU – GŁOS POLSKICH EKSPERTÓW”.

Przygotowany raport prezentuje w czytelnej formie najbardziej prawdopodobne incydenty, które według naszych ekspertów mogą wydarzyć się w roku 2015. Raport uwzględnia opinie samych członków fundacji oraz opinie i komentarze wielu polskich specjalistów m.in. Marka Antczaka doradcy ds. bezpieczeństwa IT w mBank SA, Adama Danieluka z ISSA Polska, Rafała Kasprzyka z WAT-u, Zbigniewa Świerczyńskiego z Wydziału Cybernetyki Wojskowej Akademii Technicznej, Tomasza Pietrzyka z FireEye, Marcina Siedlarza z Symanteca, Pawła Wilka szefa think tanku z BAD[SECTOR].PL, Piotra Koniecznego z Niebezpiecznika i wielu innych.

Fundacja Bezpieczna Cyberprzestrzeń do zebrania wyników w raporcie wykorzystała odpowiedzi ekspertów na zadane pytania w ankiecie, która dotyczyła listy najgroźniejszych i najbardziej prawdopodobnych incydentów w roku 2015. W badaniu wzięło udział 40 ekspertów reprezentujących sektory: administracji publicznej, organizacji pozarządowych, energetyczny, finansowy i dostawców. Oto, co udało się ustalić:

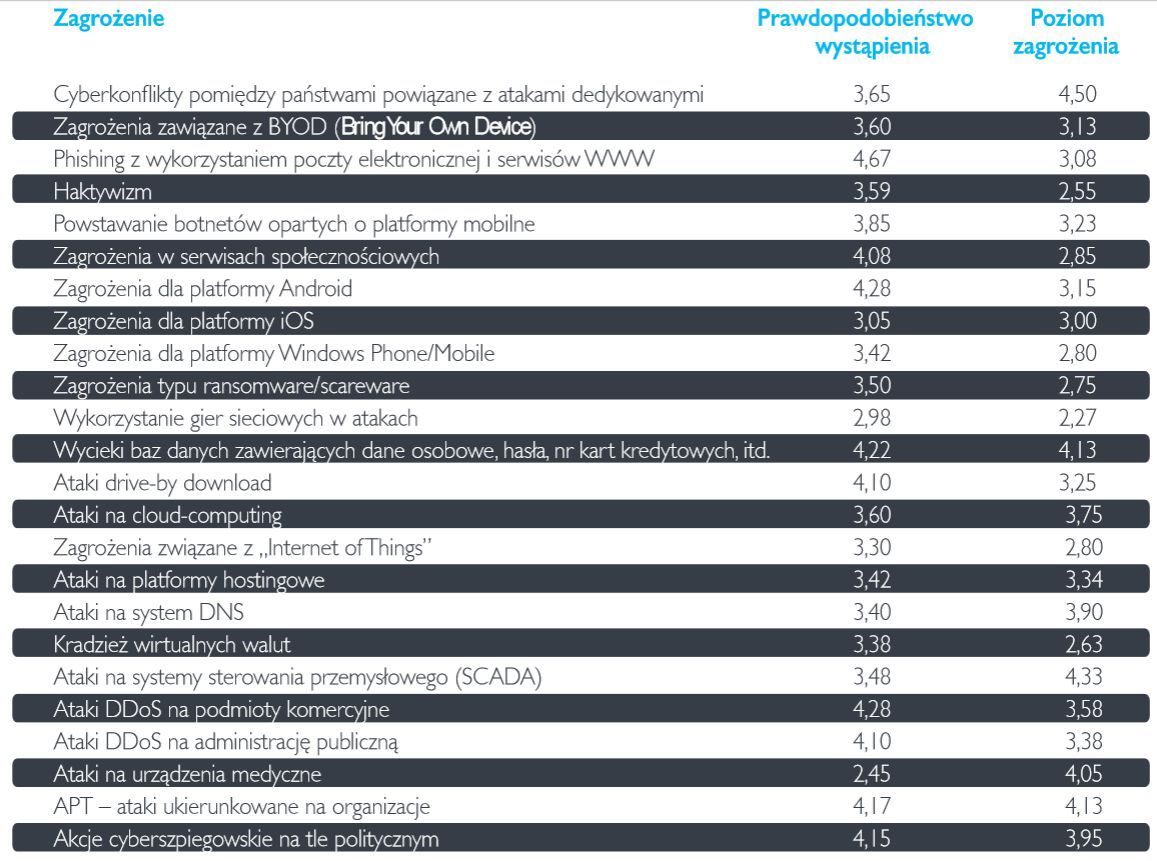

Powyższa tabela przedstawia wartości w skali od 1 do 5, gdzie 1 – małe prawdopodobieństwo wystąpienia oraz niski poziom zagrożenia. 5 – duże prawdopodobieństwo wystąpienia oraz wysoki poziom zagrożenia.

Z raportu możemy dowiedzieć się, że największe prawdopodobieństwo wystąpienia ma phishing z wykorzystaniem poczty i serwisów WWW (4,67), na drugim miejscu są ataki DDoS na podmioty komercyjne (4,28), na trzecim zagrożenia dla platformy Android (4,28), wycieki bazy danych zawierające dane osobowe (4,22), ataki APT (4,17), ataki cyberszpiegowskie na tle politycznym (4,15), ataki DDoS (4,10), ataki drive-by download (4,10) oraz zagrożenia w serwisach społecznościowych.

Z kolei największe zagrożenia będą stwarzać cyberkonflikty pomiędzy państwami (4,50), ataki na systemy sterowania przemysłowego SCADA (4,33), wycieki bazy danych (4,13), ataki APT (4,13) i ataki na urządzenia medyczne (4,05).

Czy ten artykuł był pomocny?

Oceniono: 0 razy