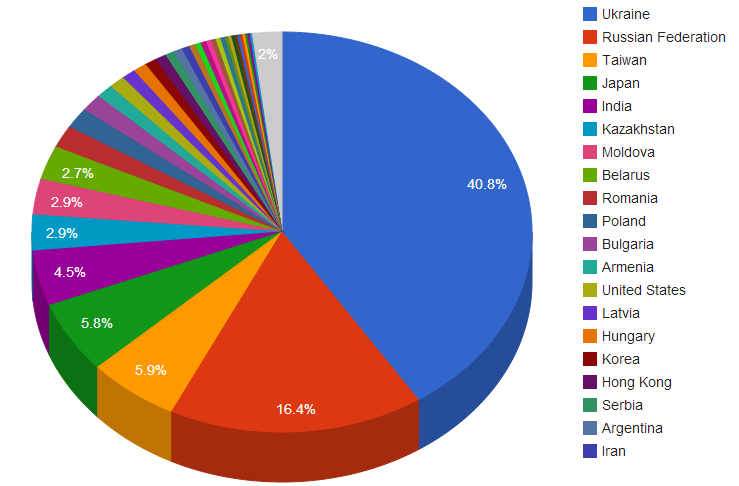

Jak informuje Bitdefender, samozwańczy hakerzy z Rosji instalują szkodliwe oprogramowanie rządom zachodniej Europy i Stanów zjednoczonych służące do kradzieży danych przez oprogramowanie udające antywirusa Bitdefendera. Badacze z Bitdefender Labs przeanalizowali jedną z ostatnich fal szkodliwego spamu i zauważyli, że wszystkie spamowe próbki prowadzą do pliku setup.exe znajdują sie na różnych serwerach w wielu krajach o unikalnych adresach IP. A co najdziwniejsze, ponad 40 procent zainfekowanych serwerów znajduje się na terenie Ukrainy.

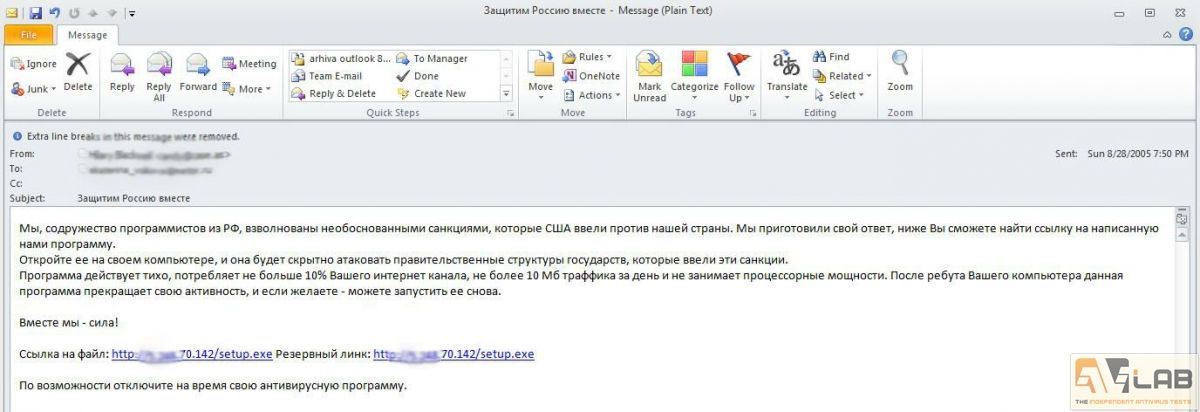

Hakerzy kierują swoje działania w osoby, które jawnie wspierają Ukrainców i sprzeciwiają się rosyjskiej propagandzie. Ofiara, po kliknięciu w łącze do pliku wykonywalnego pobiera trojana znanego jako Kelihos. Trojan łączy się z serwerem C2 i pobera swoje dalsze instrukcje poprzez wymianę zaszyfrowanych wiadomości za pośrednictwem protokołu HTTP. Osoby, które dostały taką wiadomość i kliknęły w link, dołączają do botnetu znajdującego się na terenie Ukrainy.

Trojan Kelihos do monitorowania ruchu użytkownika wykorzystuje 3 pliki: npf.sys, packet.dll i wpcap.dll. W zależności od rodzaju ładunku, Kelihos możne wykonać jedną z następujących czynności:

- Komunikować się z innymi komputerami zombii

- Wykradać portfele Bitcoin

- Rozsyłać spam

- Wykradać poświadczenia FTP i e-mail, ale także dane zapisane przez przeglądarkę

- Pobierać i wykonać inne szkodliwe pliki w systemie

- Monitorować ruch w protokole FTP, POP3 i SMTP

Analityk Bitdefendera, Doina Cosovan powiedział, że sposób w jaki działają hakerzy jest przemyślany, bowiem całą winę mogą zrzucić na Ukrainców, gdyż to w większości na ich terenie znajdują się serwery rozprzestrzeniające trojana.

Hakerzy, by przekonać wielu użytkowników o autentyczności (fałszywego) antywirusa Bitdefendera twierdzą, że ich program działa w trybie cichym (jest niewidoczny dla użytkownika, to inaczej niż prawdziwy Bitdefender) i wykorzystuje nie więcej niż 10 do 50 megabajtów ruchu w ciągu dnia, oraz prawie nie wykorzystuje procesora.

„Aby skorzystać z naszego antywirusa, należy wyłączyć oprogramowanie antywirusowe w tym czasie.”

Oczywiście wyłączenie programu antywirusowgo nie jest wskazane. Zamiast tego, należy zainstalować najnowszą wersję jaką ma producent, zaktualizowanać sygnatury oraz aplikacje firm trzecich (szkodliwe programy najczęściej korzystają z luk znalezionych w nieaktualizowanym oprogramowaniu).

Botnet Kelihos odkryto cztery lata temu. Służy on przede wszystkim do rozsyłania spamu i kradziezy bitcoinów. Botnet ma strukturę sieci peer-to-peer, poszczególne węzły mogą pełnić rolę serwerów C2i dla całego botnetu, zwiększając jego trwałość.

W styczniu 2012 nowa wersja botnetu Kehilios została odkryta przez Microsoft, a jego autora postawiono w stan oskarżenia.

źródło: Bitdefender

Czy ten artykuł był pomocny?

Oceniono: 0 razy