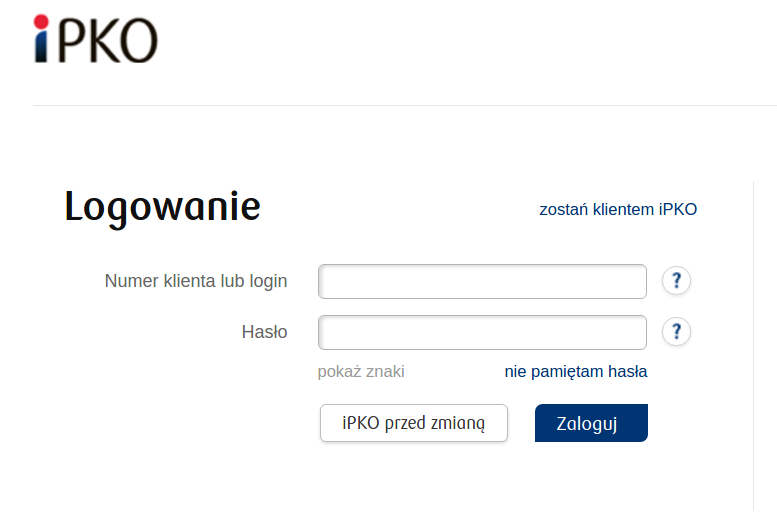

Z adresu IP wskazującego na Koreę Południową rozsyłane są wiadomości typu phishing. Przestępcy posługując się poprawną polszczyzną próbują wyłudzić nazwę klienta oraz login, a w kolejnym kroku numer kardy płatniczej, jej datę ważności oraz kod CVV. Phisher pozyskując takie dane może robić zakupy w sieci na koszt ofiary, sprzedać je innym przestępcom, a także wykorzystać je do podrobienia karty płatniczej.

Ostrzeżcie znajomych, którzy korzystają z usług banku PKO Bank Polski.

Oto oryginalna wiadomość:

Data: 06.04.2016 r. Dostęp do Twojego konta iPKO został zablokowany! W trosce o bezpieczeństwo naszych klientów zablokowaliśmy konto w systemie iPKO, powodem jest nieautoryzowany dostęp do konta. W celu odzyskania dostępu prosimy o weryfikację właściciela rachunku, logując się na: www.ipko.pl Serdecznie pozdrawiamy, Zespół PKO Bank Polski W przypadku jakichkolwiek pytań prosimy o kontakt z Infolinia 801 307 307 Ten e-mail został wygenerowany automatycznie. Prosimy na niego nie odpowiadać. Powszechna Kasa Oszczędności Bank Polski Spółka Akcyjna z siedzibą w Warszawie przy ul. Puławskiej 15, 02-515 Warszawa, zarejestrowana w Sądzie Rejonowym dla m.st. Warszawy w Warszawie, XIII Wydział Gospodarczy Krajowego Rejestru Sądowego pod nr KRS 0000026438; NIP: 525-000-77-38 REGON: 016298263; kapitał zakładowy (kapitał wpłacony) 1 250 000 000 zł.

Źródło wiadomości:

Return-Path: <[email protected]> Delivered-To: [wycięto] Received: from localhost (HELO queue) (127.0.0.1) by localhost with SMTP; 6 Apr 2016 18:55:43 +0200 Received: from unknown (HELO 113.175.198.178) (113.175.198.178) by mx3.ovh.net with SMTP; 6 Apr 2016 18:55:40 +0200 Received: from unknown (HELO yt2zbw) ([112.150.86.41]) by 113.175.198.178 with ESMTP; Wed, 6 Apr 2016 23:57:20 +0700 Message-ID: <001101d19024$cd605540$70965629@DT002yt2zbw> From: "PKOBP" <[email protected]>To: [wycięto] Subject: [SPAM] Blokada rachunku iPKO

Dziękujemy Mariuszowi i Magdzie za podesłanie próbki.

P.S Prosimy o wysyłanie podobnych informacji. Pamiętajcie o tym, aby zapisać wiadomość do pliku z rozszerzeniem EML i w takiej postaci załącznik słać na adres malware[małpa]avlab.pl

Czy ten artykuł był pomocny?

Oceniono: 0 razy