Przestępcy podszywają się pod Bank Pekao. W załączonym dokumencie DOC wykorzystali język programowania VBA do osadzenia złośliwego makro. Uważajcie w co klikacie i ostrzeżcie znajomych.

Użytkownicy pakietu Office od wersji 2010 są pozornie bezpieczni. Microsoft wprowadził dodatkowe zabezpieczenie przed wirusami w postaci komunikatu mówiącego o konieczności włączenia makro. Dlatego też przestępcy w treści dokumentu nakłaniają ofiarę do uruchomienia tej funkcji, która inicjuje wykonanie złośliwego kodu (nie sprawdzajcie sami — treść dokumentu pozostanie bez zmian).

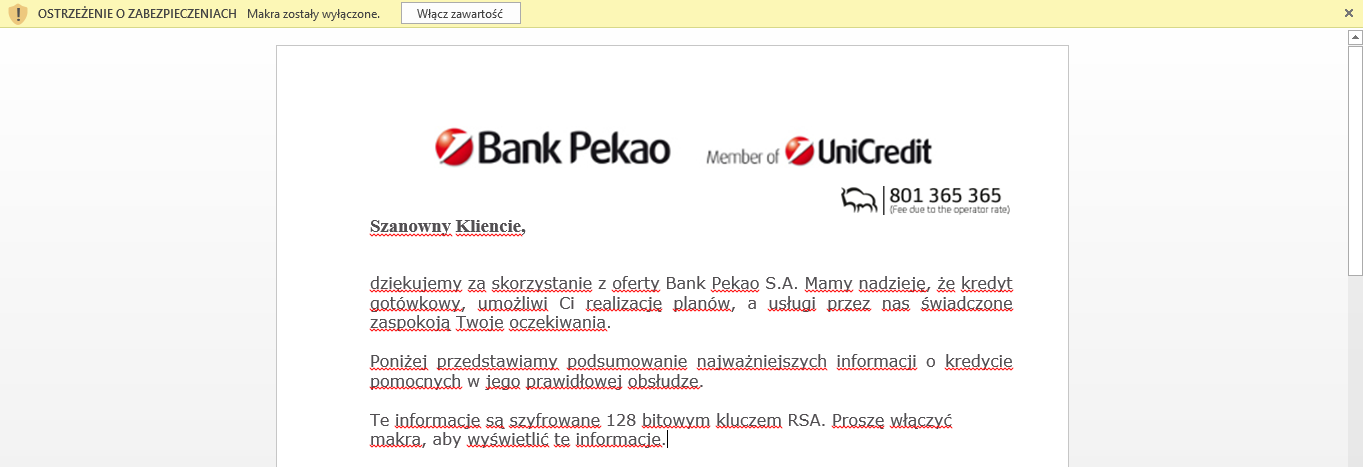

Oryginalna treść dokumentu DOC:

Szanowny Kliencie,

dziękujemy za skorzystanie z oferty Bank Pekao S.A. Mamy nadzieję, że kredyt gotówkowy, umożliwi Ci realizację planów, a usługi przez nas świadczone zaspokoją Twoje oczekiwania.

Poniżej przedstawiamy podsumowanie najważniejszych informacji o kredycie pomocnych w jego prawidłowej obsłudze.

Te informacje są szyfrowane 128 bitowym kluczem RSA. Proszę włączyć makra, aby wyświetlić te informacje.

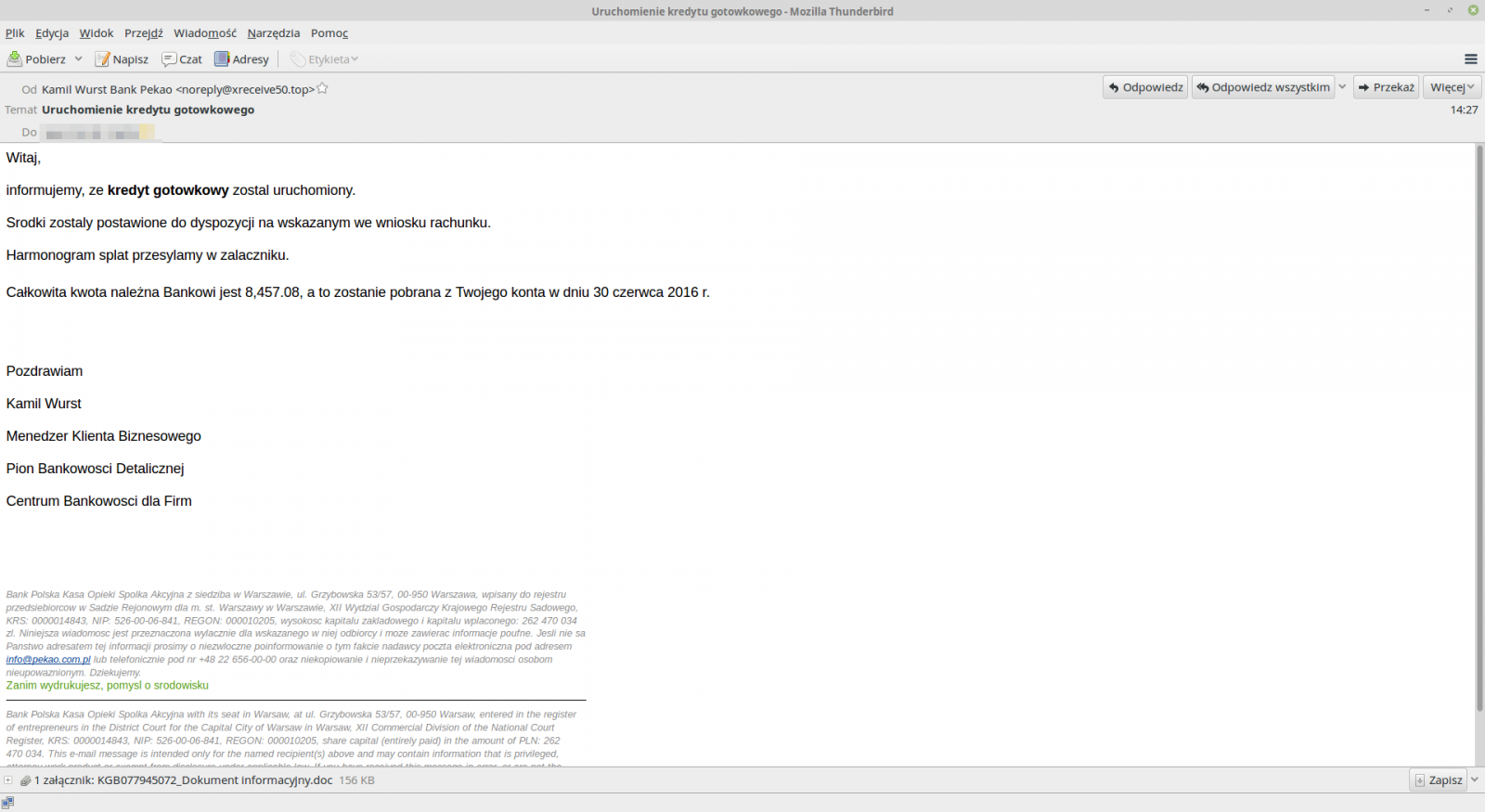

Oryginalna wiadomość e-mail:

Temat: Uruchomienie kredytu gotowkowego

Do: noreply (@) xreceive50.top

Od: Kamil Wurst Bank PekaoWitaj,

informujemy, ze kredyt gotowkowy zostal uruchomiony.

Srodki zostaly postawione do dyspozycji na wskazanym we wniosku rachunku.

Harmonogram splat przesylamy w zalaczniku.

Całkowita kwota należna Bankowi jest 8,457.08, a to zostanie pobrana z Twojego konta w dniu 30 czerwca 2016 r.Pozdrawiam

Kamil Wurst

Menedzer Klienta Biznesowego

Pion Bankowosci Detalicznej

Centrum Bankowosci dla Firm

Analiza na VirusTotal. Na obecną chwilę wirusa makro wykrywa tylko antywirus firmy Fortinet.

Czy ten artykuł był pomocny?

Oceniono: 0 razy