Pod adresem lista.cert.pl została udostępniona strona sprawdzająca, czy nasz dostawca Internetu wdrożył do swojego DNS listę złośliwych domen od CERT Polska. Prawdopodobnie większość największych ISP to zrobiła, gdyż dodanie listy do serwera DNS jest całkiem proste (wystarczy co pewien czas automatycznie podmieniać plik hosts). Podejrzewamy niestety, że mniejsi, lokalni dostawcy, po prostu nie wiedzą o istnieniu takiej bazy ostrzeżeń przed niebezpiecznymi stronami.

Jeśli użytkownik już wcześniej ustawił alternatywny serwer DNS, to serwer operatora nie powinien obsługiwać tej warstwy komunikacji, dlatego musimy zadbać o to samodzielnie.

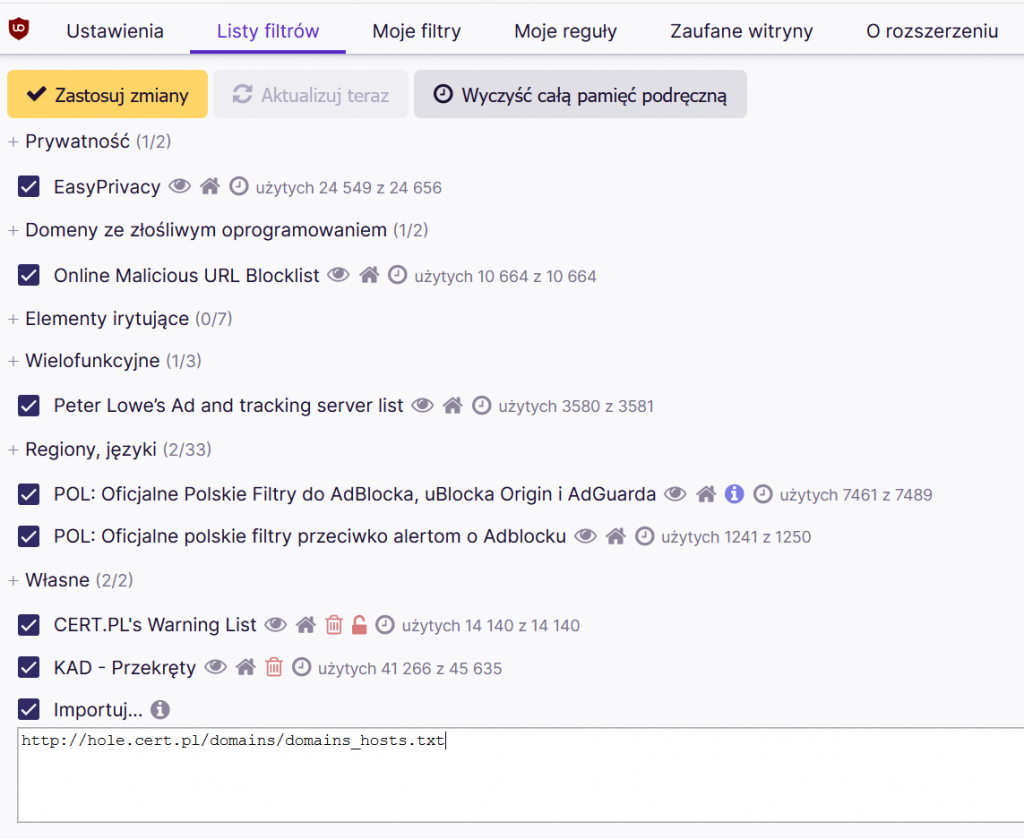

Zamiast czynności opisanych w tym artykule, można zainstalować rozszerzenie uBlock Origin i dodać własną regułę. Aby to zrobić wchodzimy w ustawienia i Listy filtrów. Na samym dole (pod „Własne”) klikamy Importuj… i wklejamy ten link:

https://hole.cert.pl/domains/domains_hosts.txt

Zatwierdzamy zmiany i gotowe.

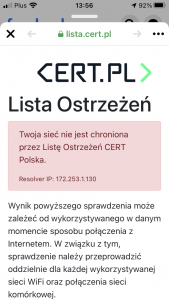

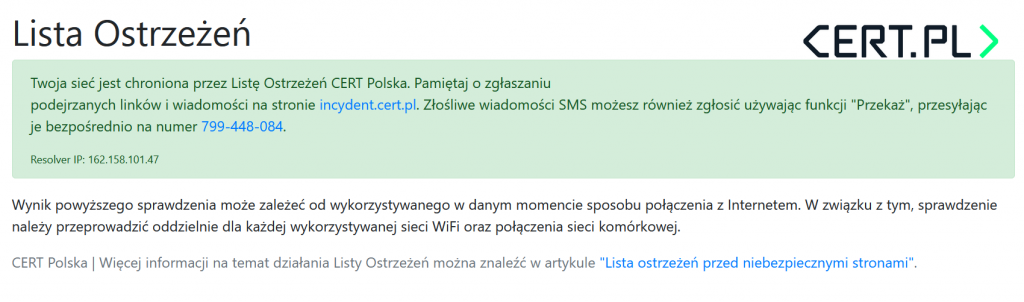

Sprawdzenia należy dokonać na stronie pod adresem lista.cert.pl:

Niewątpliwie zaletą tej metody jest prostota. Do wad zaliczamy to, że ochrona działa tylko w przeglądarce z zainstalowanym uBlock Origin (w trybie „normalnym” lub w trybie w „incognito”, jeżeli zezwolimy na działanie uBlock Origin).

Warto dodatkowo korzystać z serwera DNS oferującego ochronę, czy też spróbować sił z własnym serwerem DNS z użyciem Pi-hole. Konfigurację tego rozwiązania opisaliśmy w tym artykule.

Czy ten artykuł był pomocny?

Oceniono: 0 razy