To jest część druga artykułu z cyklu “Strategiczna przewaga administratorów dzięki Axence nVision“. Aby poznać pełne możliwości rozwiązania Axence nVision, zapoznaj się z częścią pierwszą i trzecią.

Biorąc pod uwagę tematykę wortalu AVLab.pl, na łamach którego bardzo często poruszane są zagadnienia ochrony i próby naruszania własności intelektualnych firm, zabezpieczenie urządzeń zewnętrznych (a w szczególności pamięci masowych USB) jest bardzo ważnym elementem łańcucha bezpieczeństwa. I to nie tylko ze względu na nieświadome rozprowadzanie nieznanego kodu, ale przede wszystkim na szkodliwość systemowej funkcji “autorun”, która od czasów Windows XP nadal stanowi jeden z niezliczonych wektorów ataku na stacje robocze.

Zainfekowany dysk flash stanowić może niebezpieczeństwo:

– Wykonania nieautoryzowanego kodu w sposób programowy. Zmodyfikowany skrypt autorun.inf uruchomi szkodliwy program i spowoduje, że zwyczajny pendrive będzie np. “imitował” stuknięcia w klawisze klawiatury. Skrót CTRL+R otworzy okno “Uruchom”, polecenie “cmd” zainicjuje otwarcie wiersza poleceń (lub “powershell” dla malware podpisanego cyfrowo). Kolejna funkcja pobierze archiwum ZIP do zdefiniowanej lokalizacji, wypakuje je i uruchomi plik binarny.

– Podszycia się pod klawiaturę w sposób sprzętowy. Zaprezentowane na konferencji Black Hat 2014 w USA zagrożenie BadUSB, czyli zmodyfikowany na poziomie oprogramowania mikrokontrolera pendrive będzie w stanie ukryć szkodliwy kod, emulować dowolne urządzenie (pendrive, pamięć odtwarzacza MP3, pamięć telefonu, inne), podsłuchiwać wymieniane dane w obrębie tego samego huba USB.

– Przenoszenia złośliwego kodu i ataku na krytyczne części systemowej infrastruktury, które z uwagi na ryzyko infekcji są odseparowane od sieci Internet.

W perspektywie długofalowej, ochrona dokumentów przedsiębiorstwa jest bardzo ważna, dlatego bezpieczeństwo portów USB należy traktować jako jeden z elementów polityki zarządzania ryzykiem. O ile produkty antywirusowe, na skutek zainfekowania systemu operacyjnego, radzą sobie dobrze z większością problemów związanych ze szkodliwym oprogramowaniem, to nieprzestrzeganie przez pracowników zasad i reguł polityki bezpieczeństwa może skutkować wykorzystaniem przenośnego medium do kradzieży dokumentów lub ważnych informacji firmowych. Odpowiednia kontrola plików oraz zapobieganie ich kopiowaniu i odsprzedaży konkurencyjnej firmie są niezwykle istotne, dlatego systematyczne przeprowadzanie audytu przenoszonych danych jest równie ważne, co ochrona pracownika przed złośliwym kodem.

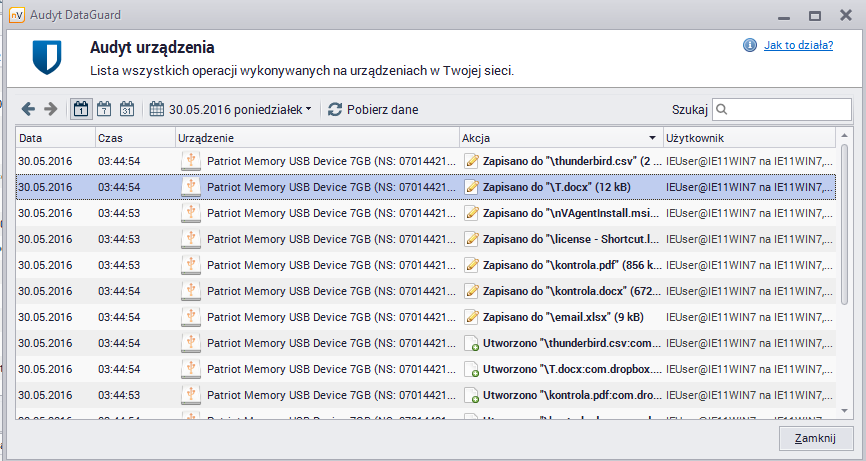

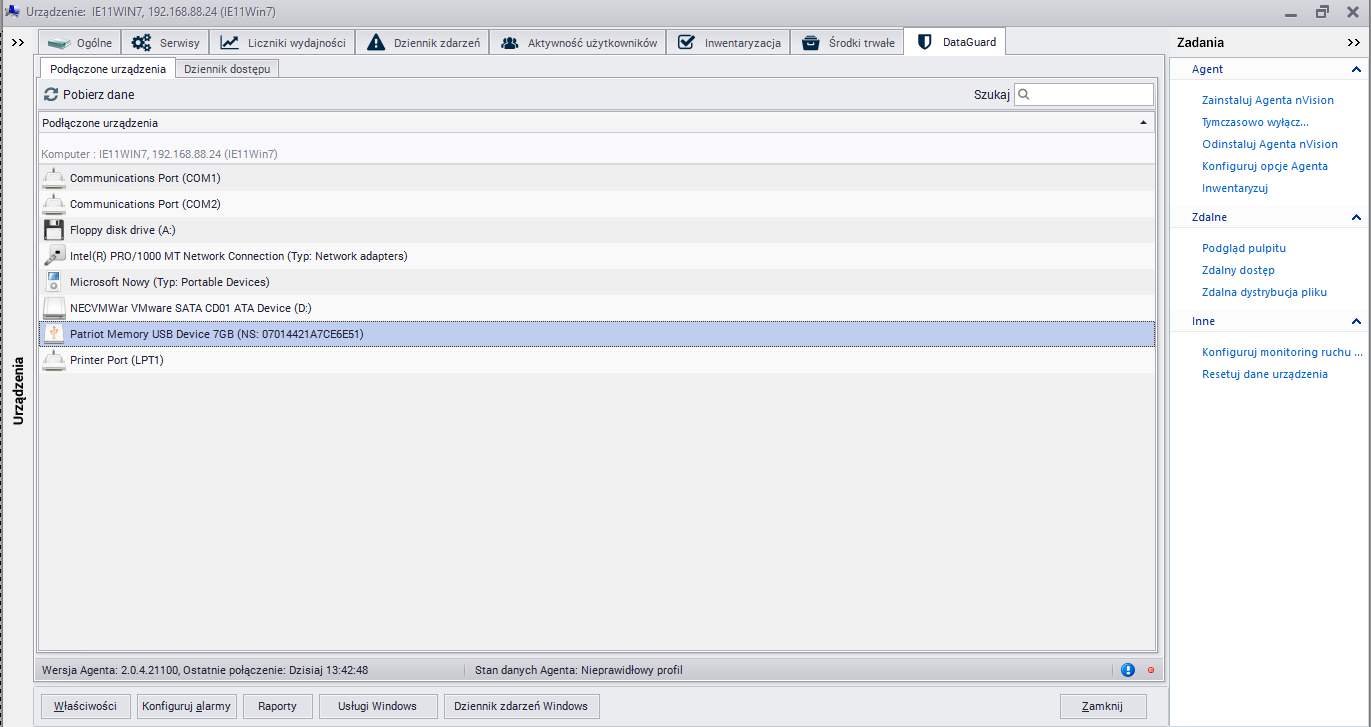

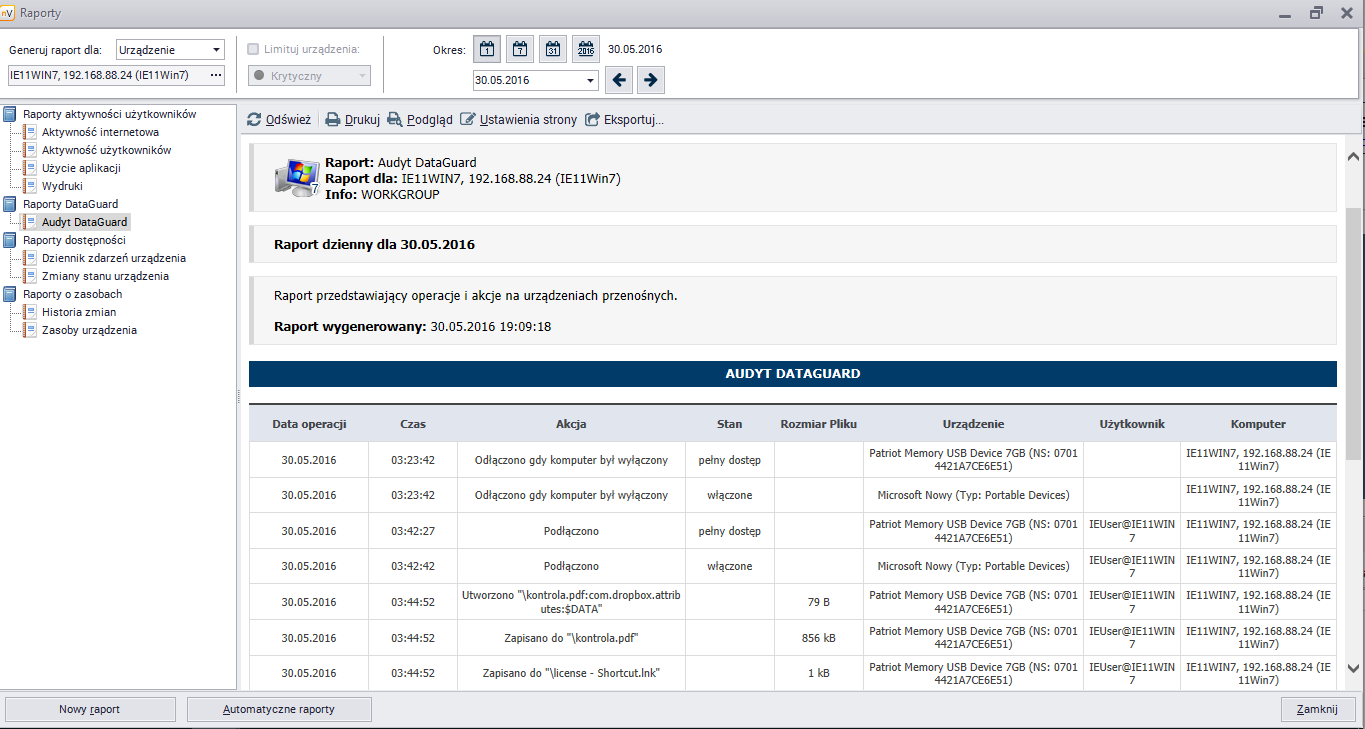

Większość produktów antywirusowych dla firm nie posiada aż tak rozbudowanych funkcjonalności wykraczających ponad tradycyjny monitoring, jak przedstawiany w tym cyklu artykułów produkt Axence nVision Pro. Trudno wskazać kompleksowe antywirusowe rozwiązanie dla biznesu, które oprócz zarządzania białymi i czarnymi listami urządzeń peryferyjnych oraz prawami dostępu, pozwoli na wgląd w szczegółowe informacje na temat plików w taki sposób, w jaki umożliwia to Axence nVision Pro. Integralny moduł DataGuard nie tylko w czasie rzeczywistym wskazuje podłączone urządzenia peryferyjne do wszystkich komputerów w sieci LAN, ale co ważniejsze, umożliwia administratorom zlecenie audytu bezpieczeństwa plików – przeanalizowania, o której godzinie, z jakiego komputera i co istotne – które pliki zostały zapisane na urządzeniu przenośnym (wraz z informacją o nazwie pamięci masowej i numerze seryjnym producenta urządzenia).

Kompleksowe zarządzanie bezpieczeństwem musi być skorelowane z odpowiednim monitoringiem newralgicznych punktów. A takim są porty USB stacji roboczych. Axence nVision Pro niesamowicie usprawnia proces sprawowania kontroli nad plikami, działa zapobiegawczo poprzez definiowanie dostępu do określonych urządzeń na poziomie uprawnień użytkowników w Active Directory lub firmowego urządzenia (prawa do zapisu, odczytu, wykonania), a w razie potrzeby, “dziennik dostępu” i automatycznie przeprowadzany audyt urządzeń służy pomocą administratorom.

Funkcjonalności te pomogą uzyskać odpowiedź na pytanie, kto i z którego komputera dopuścił się naruszenia regulaminu. Oprogramowanie Axence nVision Pro wydaje się być obowiązkowym narzędziem monitorującym środowisko IT. A wraz z innymi produktami do ochrony punktów końcowych przed wirusami, spamem, phishingiem, skutecznie niweluje ryzyko utraty mienia i naruszenia dobrego imienia firmy, a także pozwala w porę zareagować na incydenty.

Kiedy monitorowanie przeradza się w śledzenie

Z punktu widzenia pracodawcy, monitorowanie stacji roboczych nie tylko wpływa na poprawę produktywności (udowodniły to liczne badania), ale też zwiększa ogólny poziom bezpieczeństwa. Pracownik, który jest dozorowany, zwraca większą uwagę na to, jakie aplikacje instaluje, które strony internetowe odwiedza, w efekcie zastanawia się dwa razy, czy naprawdę są one potrzebne do wykonywania pracy.

Ciągłe monitorowanie ma też drugą stronę medalu i nie może być traktowane przez pracownika jako próba inwigilowania. Dlatego pracodawca powinien odnosić się do pracownika jako do swojego partnera w dążeniu do celu. Powierza mu określone obowiązki do wykonania, ale też zawierza w jego ręce dobre imię firmy. Pracownik, jako członek zespołu, powinien być traktowany z szacunkiem.

“Autorytet kierownika [pracodawcy] nie opiera się wyłącznie na jego kwalifikacjach zawodowych i wiadomościach fachowych, lecz również na umiejętnościach kulturalnego zachowania się i pozyskania szacunku u ludzi. – J. Penc”

Monitorowanie pracownika nie może ograniczać się do żelaznej kontroli. Rolą monitorowania nie jest inwigilacja, a realizacja strategii bezpieczeństwa, uprawnień dostępu i pilnowania dokumentów przedsiębiorstwa. Instalując oprogramowanie monitorujące, firma zabezpiecza się przed “przypadkowym” wyniesieniem danych bez autoryzacji. Jak czytamy w pliku pomocy Axence nVision:

Możesz autoryzować dostęp do sieci firmowej dla wybranych urządzeń. Możliwe jest również całkowite zablokowanie dostępu dla wybranych typów urządzeń oraz uzyskanie dostępu do informacji o urządzeniach aktualnie podłączonych do komputerów w sieci. Axence nVision Pro identyfikuje urządzenia na postawie ich numerów seryjnych, a uprawnienia dostępu są egzekwowane przez Agenta nVision nawet wtedy, gdy komputer nie jest podłączony do sieci.

Agent nVision realizuje ustaloną konfigurację polityki bezpieczeństwa dla różnego typu urządzeń, porównując ją z ustawieniami na serwerze Axence nVision. Sprawdza, czy przestrzegane są reguły nawet kiedy połączenie z serwerem Axence nVision nie może zostać ustanowione. Aplikacja jest zabezpieczona przed odinstalowaniem hasłem administratora serwera Axence nVision, jednak te dwa procesy Agenta (z czego pierwszy odpowiedzialny jest za ustanawianie połączenia z serwerem, drugi za lokalną kontrolę pracownika) mogą zostać na chwilę zatrzymane. Wystarczy do tego konto z uprawnieniami administratora lub hasło administratora. W środowisku produkcyjnym, w którym usługa Active Directory nie jest wdrożona, a użytkownicy pracują na kontach z podwyższonymi uprawnieniami, przestrzeganie sztywnych ustalonych procedur i realizowanych przez Agenta będzie możliwe do ominięcia. Zatrzymanie procesów wstrzymuje na chwilę kontrolę.Administratorzy instalując oprogramowanie Axence nVision Pro dostają do dyspozycji nie tylko składnik DataGuard. Wartymi odnotowania funkcjonalnościami innych modułów są np.:

- Blokowanie stron internetowych,

- Blokowanie portów,

- Blokowanie określonych rozszerzeń plików,

- Blokowanie aplikacji.

Z punktu widzenia bezpieczeństwa, powyższe cechy są bardzo praktyczne, jednak temat ten rozwiniemy w kolejnym artykule z cyklu “Strategiczna przewaga administratorów dzięki Axence nVision”.

Więcej na temat bezpieczeństwa danych i stacji roboczych.

Czy ten artykuł był pomocny?

Oceniono: 0 razy