Właściwie trzy łby. Zdaniem firmy Anzena specjalizującej się w rozwiązaniach do backupu, alarmujący jest zwłaszcza mechanizm szyfrowania baz danych. Wprowadzenie takiej funkcji to sygnał, że twórcy wirusa mają apetyt na duże sieci i jeszcze większe haracze za ich odszyfrowywanie.

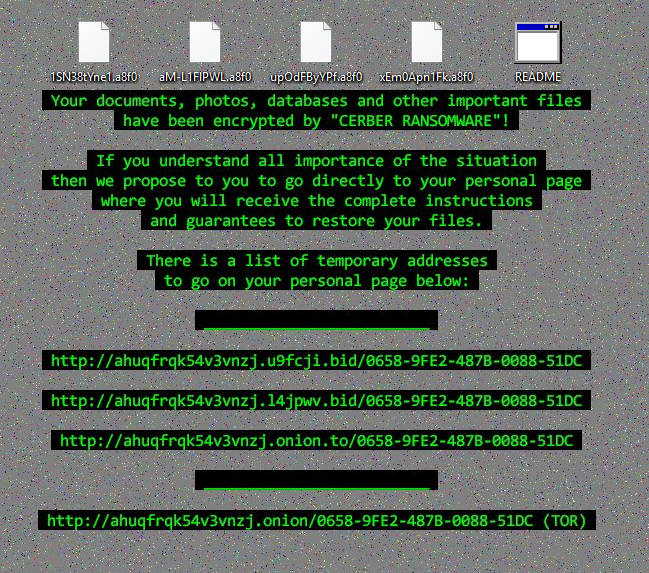

Pierwsza modernizacja Cerbera zaciemnia obraz ataku. Wirus, szyfrując pliki ofiary zmienia ich rozszerzenia na cztery przypadkowe znaki, a nie – jak we wcześniejszych wersjach wirusa — na .cerber, .cerber2 czy .cerber3. Brak wspólnego rozszerzenia zarażonych dokumentów to dla ofiary ataku podwójny problem. Z jednej strony znacząco utrudnia to rozpoznanie zagrożenia (a więc poszukiwania narzędzia deszyfrującego), z drugiej uniemożliwia oszacowanie rozmiarów infekcji skanowaniem dysku. Pozbawiona tej wiedzy i backupu swoich danych ofiara łatwiej ulegnie żądaniom okupu i na to liczą szantażyści.

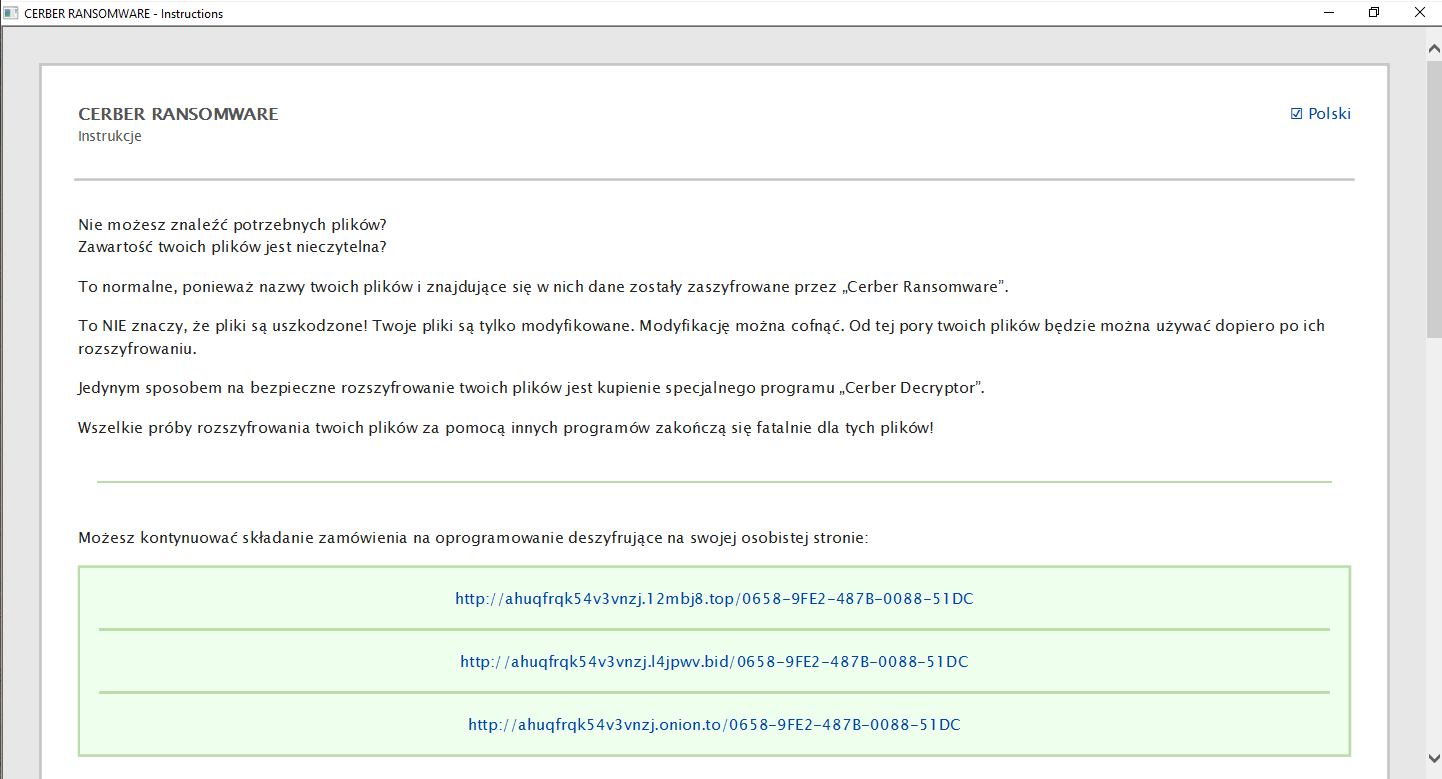

Drugą modyfikacją jest nowa informacja od przestępców dla ofiary (tzw. ransom note). Dzięki wprowadzeniu pliku HTML obecnie jest wyświetlana w bardziej profesjonalny, niemal „biznesowy” sposób. Ma to zapewne uspokoić poszkodowanych, że samo zagrożenie jest dziełem profesjonalistów, a jego niestabilność (czyt. amatorskie kodowanie) nie zagrozi odciętym plikom.

Nie można zaszyfrować plików będących w użyciu, prawda? Potakując trzecim łbem, nowy Cerber usiłuje najpierw zatrzymywać procesy bazodanowe zarażonego systemu, a w przypadku powodzenia szyfruje pozamykane pliki, co w praktyce zamraża działanie zaatakowanej firmy. Administratorzy powinni więc zwracać szczególną uwagę na nieplanowane przestoje w pracy baz danych, bo mogą one oznaczać początek infekcji nową wersją zagrożenia. Samo szyfrowanie baz to widoczny skręt w kierunku środowisk biznesowych, na których autorzy zagrożenia spodziewają się zarobić jeszcze więcej. A już teraz zarabiają niemało — przyjmuje się, że do tej pory Cerber generował zyski rzędu 1-2,5 mln dolarów rocznie od ofiar z całego świata. Można założyć, że wkrótce te kwoty jeszcze wzrosną.

Ostorozhno, zlaya sobaka

Rosyjski jako język systemowy? Nie szyfrujemy!

Nową wersję Cerbera napisano tak, by omijała systemy pracujące w tym właśnie języku i z tego powodu domniemywa się, że jego autorzy działają na terenie Rosji. Zagrożenie dostępne jest w sieci Darknet jako usługa szyfrująca w tzw. modelu RaaS (Ransomware-as-a-Service). Osoby chętne czerpać korzyści ze złośliwego szyfrowania cudzych danych oddają 40% udziału w zebranych haraczach autorom zagrożenia. Ma to być forma podziękowania „klientów” Cerbera za wyjątkowo przejrzystą platformę oferującą zagrożenie. Jej powstanie to kolejny znak, że okradając cudze biznesy cyberprzestępcy bardzo starają się rozwijać swój własny.

Czy ten artykuł był pomocny?

Oceniono: 0 razy