W ciągu ostatnich kilku lat samochody zaczęły aktywnie „łączyć się” z internetem. Łączność ta obejmuje nie tylko systemy info-rozrywki, ale również krytyczne moduły pojazdu, takie jak blokada drzwi czy uruchamianie/wyłączanie silnika, do których można już zdobyć dostęp online. Z pomocą mobilnych aplikacji można teraz uzyskać współrzędne lokalizacji pojazdu czy dane dotyczące jego trasy, a także otworzyć drzwi, uruchomić silnik oraz sterować dodatkowym wyposażeniem wewnątrz niego. Oczywiście są to przydatne funkcje, jednak trzeba zadać sobie pytanie, w jaki sposób producenci zabezpieczają te aplikacje przed ryzykiem cyberataków.

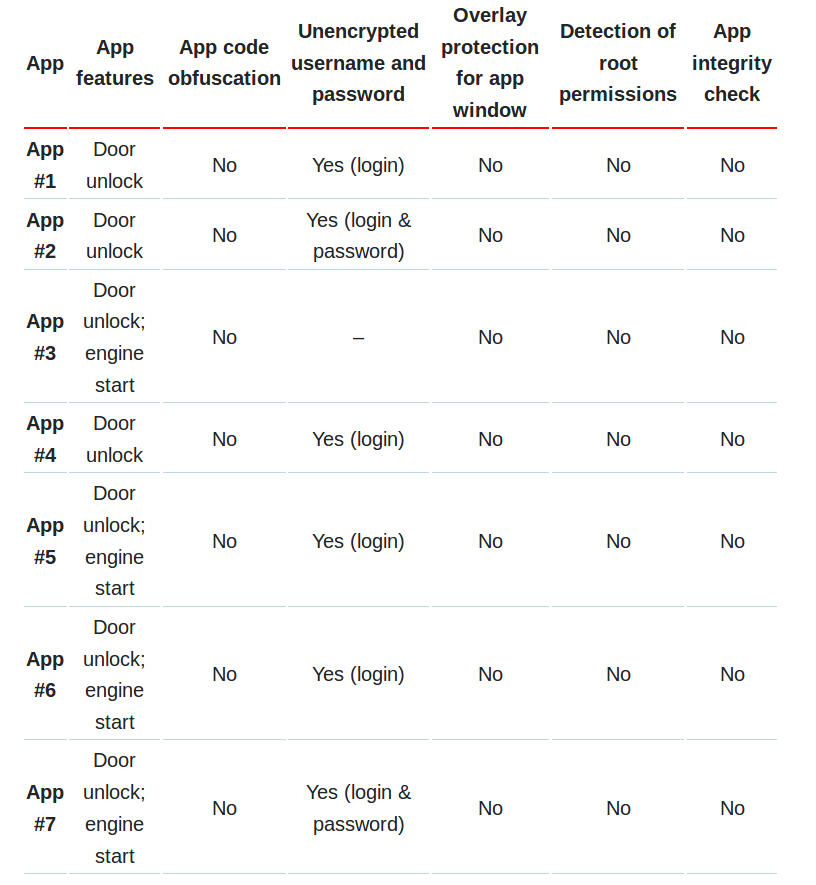

Aby to sprawdzić, badacze z Kaspersky Lab przetestowali siedem aplikacji zdalnego sterowania pojazdami stworzonych przez znanych producentów samochodów, które według statystyk Google Play zostały pobrane dziesiątki tysięcy razy, a w niektórych przypadkach do pięciu milionów razy. W badaniu stwierdzono, że każda z analizowanych aplikacji zawierała kilka problemów bezpieczeństwa.

– Brak ochrony przed inżynierią wsteczną aplikacji. W efekcie cyberprzestępcy mogą dowiedzieć się, jak działa aplikacja i znaleźć lukę w zabezpieczeniach, która pozwoli im uzyskać dostęp do infrastruktury po stronie serwera lub systemu multimedialnego samochodu.

– Brak sprawdzania integralności kodu, co umożliwia przestępcom włączenie własnych funkcji do aplikacji, a nawet podmianę oryginalnego programu na fałszywy.

– Brak techniki wykrywania dostępu do uprawnień administracyjnych smartfona (popularne rootowanie). Prawa na poziomie administratora zapewniają szkodliwym programom niemal nieskończone możliwości, czyniąc aplikację bezbronną.

– Brak ochrony przed technikami nakładania się na aplikacje. Dzięki temu szkodliwe aplikacje mogą wyświetlać okna phishingowe i kraść dane uwierzytelniające użytkowników.

– Przechowywanie loginów oraz haseł w czystym tekście. Za pośrednictwem tego słabego punktu przestępca może stosunkowo łatwo ukraść dane użytkowników.

– Po wykorzystaniu luki przestępca może przejąć kontrolę nad samochodem, odblokować drzwi, wyłączyć alarm i, teoretycznie, ukraść samochód.

W każdym przypadku wektor ataku wymagałby dodatkowych przygotowań, obejmujących nakłonienie właścicieli aplikacji do zainstalowania specjalnie stworzonych szkodliwych aplikacji, które uzyskałyby uprawnienia administracyjne do smartfona oraz dostęp do aplikacji samochodu. Jednak, jak stwierdzili eksperci z Kaspersky Lab na podstawie badania wielu innych szkodliwych aplikacji, których celem są dane uwierzytelniające bankowości online oraz inne istotne informacje, prawdopodobnie nie stanowiłoby to problemu dla przestępców posiadających doświadczenie w zakresie socjotechniki, gdyby postanowili zapolować na właścicieli samochodów połączonych z internetem.

Badacze z Kaspersky Lab doradzają właścicielom pojazdów połączonych z internetem, aby stosowali się do poniższych wskazówek w celu zapewnienia ochrony swoim samochodom i prywatnym danym przed możliwymi cyberatakami:

- Nie zdejmuj zabezpieczeń (rootowanie) swojego urządzenia z systemem Android, ponieważ zapewni to szkodliwym aplikacjom niemal nieograniczone możliwości.

- Wyłącz możliwość instalowania aplikacji ze źródeł innych niż oficjalne sklepy z aplikacjami.

- Dopilnuj, aby wersja systemu operacyjnego Twojego urządzenia była aktualna, aby ograniczyć luki w zabezpieczeniach oprogramowania i zmniejszyć ryzyko ataku.

- Zainstaluj sprawdzone rozwiązanie bezpieczeństwa w celu zapewnienia ochrony swojemu urządzeniu przed cyberatakami.

Czy ten artykuł był pomocny?

Oceniono: 0 razy