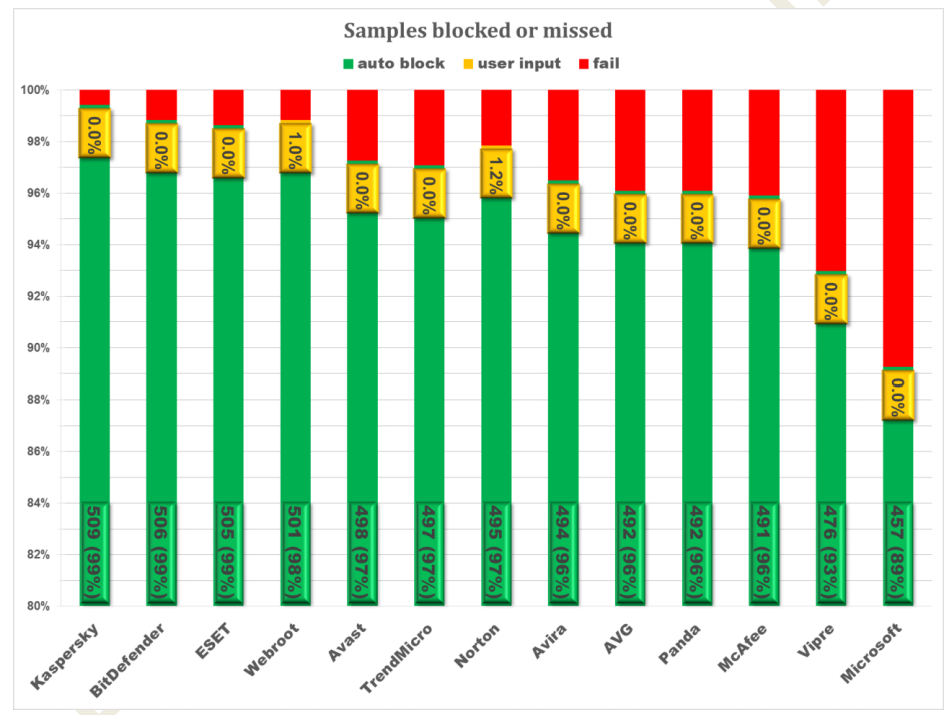

MRG EFFITAS właśnie udostępnił raport, który zawiera wyniki z testu Real-World, a więc badania, które odzwierciedla rzeczywistą skuteczność testowanych aplikacji w blokowaniu szkodliwego oprogramowania podczas codziennego korzystania z komputera.

Test został przeprowadzony w Q2 2015 roku. Testowane pakiety Internet Security miały za zadanie wykryć i zablokować pobierane przez przeglądarkę Internet Explorer zagrożenia (512 próbek, na które składały się 268 trojanów, 41 backdoorów, 110 wirusów kradnących dane, 63 ransomware, 21 PUA i 9 innych).

Procedura testu zakładała blokadę szkodliwego oprogramowania przed jego uruchomieniem. Jeśli tak się nie stało – wykonywano szkodliwy plik i odliczano 12 godzin do ponownego uruchomienia systemu. Jeśli przed tym czasem oprogramowanie antywirusowe nie wykryło zagrożenia, restartowano system operacyjny i odliczano kolejne 12 godzin. Zważywszy na fakt, że niektóre antywirusy do wyleczenia systemu wymagają ponownego uruchomienia komputera – test był zaliczany, lecz uzyskany certyfikat posiadał „niższą rangę”.

Poziomy certyfikatów L1 i L2

L1: Żaden z testowanych programów nie zdobył certyfikatu „pierwszego poziomu”, który niewątpliwie jest nagrodą dla producenta. Oprogramowanie takie charakteryzuje się bezproblemowym lub nienagannym działaniem podczas walki ze szkodliwym oprogramowaniem.

L2. Certyfikat o niższej randze zdobyły tylko aplikacje Kaspersky Internet Security, ESET Smart Security, SurfRight HitmanPro i Webroot SecureAnywhere Internet Security Plus. Do jego uzyskania wymagało się po upływie 12 godzin i ponownym uruchomieniem systemu neutralizacji wszystkich zagrożeń, nawet tych, które zostały uruchomione i doprowadziły do zainfekowania systemu.

Reszta aplikacji antywirusowych nie zaliczyła testu.

Testowane programy

- avast! Internet Security 2015. 10.3.2225

- AVG Internet Security 2015 Build 5941

- Avira Internet Security 2015 15.0.9.502

- BitDefender Internet Security 2015 18.22.0.1521

- ESET Smart Security 8.0.312.0

- Kaspersky Internet Security 2015 15.0.2.361(c)

- Malwarebytes Anti-Malware 2.1.6.1022

- McAfee Internet Security 2015

- Microsoft Security Essentials 4.7.205

- Norton Security 2014 21.6.0.32

- Panda Internet Security 2015 15.1.0

- SurfRight Hitman Pro 3.7.9 Build 240

- Trend Micro Internet Security 2015 8.0.1133

- VIPRE Internet Security 2015 8.2.1.16

- Webroot SecureAnywhere Internet Security 8.0.8.76

Czy ten artykuł był pomocny?

Oceniono: 0 razy