Eksperci z firmy Doctor Web, producenta oprogramowania antywirusowego, ostrzegają właścicieli urządzeń z systemem Android przed nowym trojanem, który może wykradać dane kart kredytowych, używanych podczas dokonywania transakcji w Google Play. Szkodliwe oprogramowanie rozprzestrzenia się pod postacią przeglądarkowego pluginu Flash Player, wyłudzając od użytkowników informacje o ich rachunku bankowym, co może doprowadzić do kradzieży pieniędzy z konta.

Android.BankBot.21.origin, przed którym ostrzegają specjaliści z firmy Doctor Web, jest dystrybuowany jako Adobe Flash Player. Trojan ten został zaprojektowany głównie po to, aby wykradać dane kart kredytowych, ale jego szkodliwe działanie obejmuje także wysyłanie i przechwytywanie wiadomości SMS.

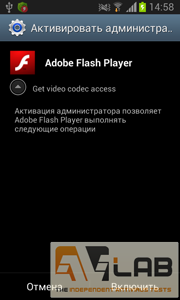

Raz zainstalowany i uruchomiony Trojan próbuje zdobyć uprawnienia administratora, wyświetlając odpowiedni komunikat systemowy co 0,1 sekundy, co nie daje użytkownikowi praktycznie żadnych szans odmowy dostępu. W ten sposób szkodliwy program chce utrudnić ewentualne próby jego usunięcia w przyszłości.

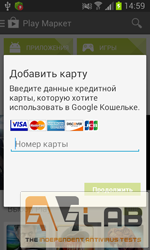

Aby zdobyć informacje o karcie kredytowej, Android.BankBot.21.origin sprawdza dostępność aktywnego okna aplikacji Google Play. Jeśli okno jest dostępne, złośliwe oprogramowanie wyświetla standardowy formularz danych karty kredytowej używany, aby zintegrować kartę kredytową z kontem.

Wszystkie pozyskane informacje, takie jak numer karty kredytowej, jej data ważności i kod CVC oraz adres i numer telefonu jej właściciela, są przesyłane do serwera przestępcy. Ponadto, udostępniane są również informacje o zainfekowanym urządzeniu, w tym model urządzenia mobilnego, numer IMEI, wersja systemu operacyjnego, listy zainstalowanych aplikacji i treści wszystkich dostępnych wiadomości.

Oprócz wykradania cennych danych finansowych, Android.BankBot.21.origin, kontrolowany przez cyberprzestepców, może wykonywać szereg innych, szkodliwych działań. Polecenia te mogą być wysyłane bezpośrednio przez serwer kontrolny, jak również za pośrednictwem krótkich wiadomości. W szczególności, trojan może przechwytywać wszystkie przychodzące wiadomości SMS, jak również wysyłać wiadomości tekstowe do konkretnych numerów.

Jak informuje specjalista z firmy Doctor Web Joanna Schulz-Torój, „To złośliwe oprogramowanie może być też wykorzystywane przez cyberprzestępców do automatycznego obciążania rachunków bankowych, dlatego użytkownicy urządzeń przenośnych z systemem Android powinni zachować szczególną ostrożność i wstrzymać się z instalacją podejrzanych aplikacji”.

Oprogramowanie Dr.Web dedykowane urządzeniom pracującym na systemie Android wykrywa i skutecznie neutralizuje to zagrożenie.

źródło: Dr. Web

Czy ten artykuł był pomocny?

Oceniono: 0 razy