We współczesnym świecie deweloperów często zdarza się, że aplikacje i gry przeznaczone dla jednego systemu operacyjnego są później przeniesione na inny. Czy podobna sytuacja jest w przypadku wirusów? Nie zdarza się to często, ale tak, to możliwe.

Przypadki przeniesienia kodu malware z Linuksa na Windows są niezwykle rzadkie. Jednak ostatnio analitycy Dr. Web badając kilka złośliwych próbek uzyskanych przez ich program antywirusowy spotkali się z tym zjawiskiem.

W maju 2014 roku firma Doctor Web opublikowała raport na temat dużej liczby Trojanów pod Linuxa, które wykorzystywane były do przeprowadzenia ataków DDoS. Badacze z Doctor Web stwierdzili, że trojany zostały napisane przez chińskich twórców wirusów.

Nie tak dawno temu, kilka nowych modyfikacji tych samych trojanów zostało ponownie odkrytych. Mimo pozornego podobieństwa do swoich pierwowzorów, trojany te znacznie się różniły ze względu na charakterystykę budowy systemów z rodziny Unix i Windows.

Jednym z tych szkodników był Trojan.DnsAmp.1, który w rzeczywistości jest kompatybilny z Windows i Linuxem. Jest on zainstalowany w systemie pod pozorem usługi systemu Test My Test Server 1.0, którego plik wykonywalny plik jest zapisywany w folderze systemowym pod nazwą vmware-vmx.exe. Po uruchomieniu, Trojan.DnsAmp.1 wysyła informacje o zainfekowanym komputerze do serwera C2 i czeka na rozkaz rozpoczęcia ataku DDoS. Dodatkowo, trojan może pobrać i uruchomić inne szkodliwe programy.

Niektóre funkcje odkryte przez naukowców Doctor Web w kodzie trojana wskazują, że został on napisany przez twórców odpowiedzialnych za wirusy Linux.DDoS i Linux.BackDoor.Gates. Aby uzyskać więcej informacji na temat sposobu działania Trojan.DnsAmp.1, proszę zapoznać się z przeglądem technicznym opisującym to zagrożenie.

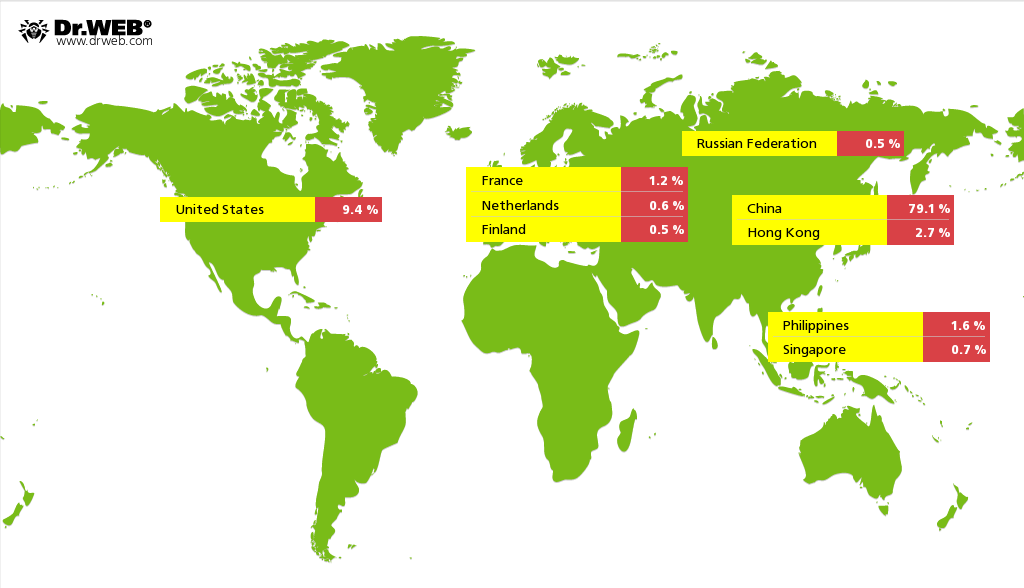

Według informacji przekazanych przez analityków wirusów Doctor Web, od 5 czerwca do 13 sierpnia br. odnotowano największą liczbę ataków DDoS z udziałem Trojanów z tej rodziny, zwłaszcza z udziałem Linux.BackDoor.Gates, które zaatakowały 28 093 chińskich stron internetowych.

Infografika z udziałem procentowym w atakach DDoS poniżej.

źródło: Doctor Web

Czy ten artykuł był pomocny?

Oceniono: 0 razy