System operacyjny macOS jest bezpiecznym systemem, zresztą bezpieczne środowisko pracy i rozrywki potrzebuje aktualizacji, aby załatać poważne luki w zabezpieczeniach. Wspominamy o uaktualnieniu macOS, ponieważ nikt oprócz wytrawnych hakerów może nie wiedzieć o nieoczywistych błędach w zabezpieczeniach. Pisaliśmy o instalowaniu szpiegowskiego oprogramowania na skutek użycia nieznanej podatności w przeglądarce Safari – hakerzy brali za cel obrońcom demokracji w Hong Kongu. Tak poważnie przygotowana kampania szpiegowska zwiększa prawdopodobieństwo, że za atakiem na zwolenników demokracji stoją rządowi hakerzy z Chin.

Firma Apple w polityce bezpieczeństwa wymienia konkretne oprogramowanie, które otrzymało aktualizację. Z oczywistego powodu nie wskazują na konkretne luki, nie omawiają i nie potwierdzają doniesień badaczy bezpieczeństwa. Rzecz jasna mogłoby to mieć bezpośredni związek z potencjalnymi zagrożeniami, które nie powinny pozostać ujawnione do czasu wydania oficjalnych aktualizacji.

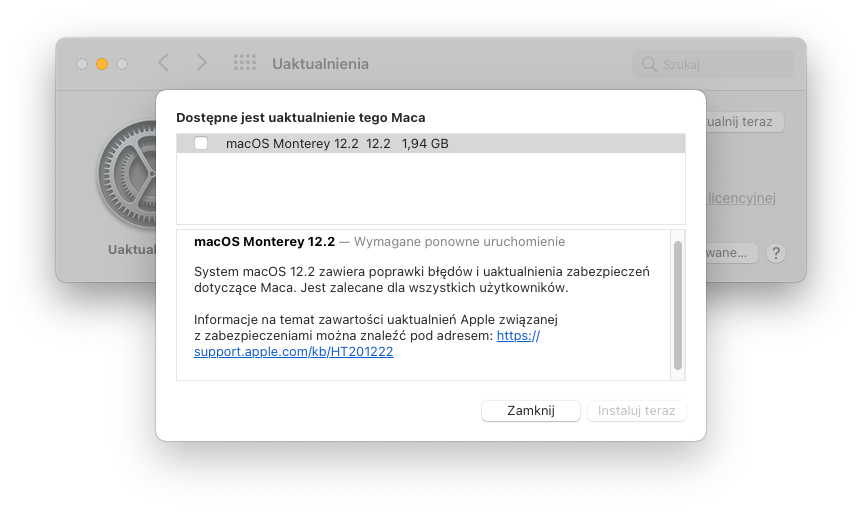

macOS 12.2 Monterey, jak również Catalina i BigSure zawierają szereg poprawek bezpieczeństwa. Te poważniejsze dotyczą sposobności zdalnego uruchomienia kodu, doprowadzając do przejęcia kontroli nad systemem operacyjnym ofiary – złośliwy i przetworzony kod będzie działał z uprawnieniami root.

Poważne podatności klasy RCE (Remote Code Execution) załatano w macOS Big Sure, Catalina oraz Monterey. Luki bezpieczeństwa występują w samym kernelu systemowym, przeglądarce Safari, oprogramowaniu systemowym, aplikacji iCloud i innych. Podatne na ataki oraz wykonanie złośliwego kodu są Apple iOS oraz iPadOS, dlatego prosimy nie bagatelizować aktualizacji.

Część podatności pozwala uruchomić niebezpieczny kod i dostać się do uprawnień administratora, zaledwie po przetworzeniu niebezpiecznego kodu. Jest to możliwe poprzez otworzenie spreparowanej strony internetowej (podatność w silniku Safari) albo przetworzenie załącznika z poczty internetowej. Najważniejsze informacje o uaktualnieniach dostępne są na stronie firmy Apple. Zatem nie warto czekać, tylko od razu przystąpić do uaktualnienia!

Czy ten artykuł był pomocny?

Oceniono: 0 razy