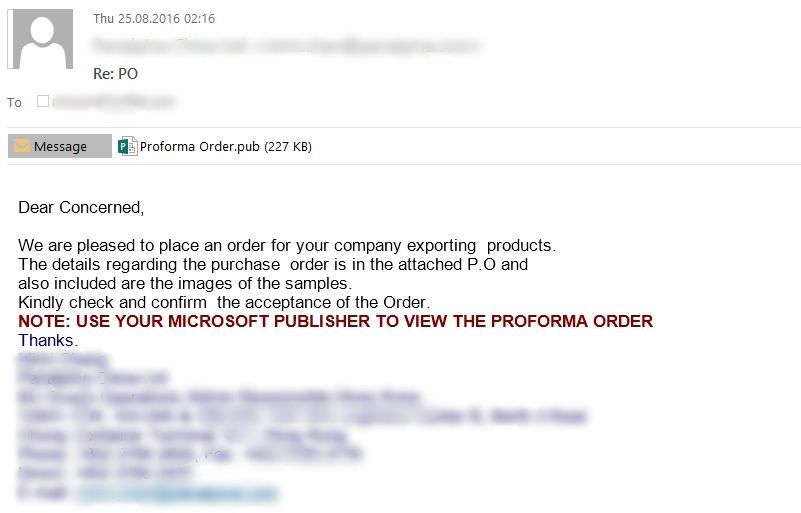

Fala ukierunkowanego spamu zaraża komputery z oprogramowaniem Windows wykorzystując backdoora, który daje atakującym sposobność wykradania poufnych danych z małych i średnich przedsiębiorstw. Osoby zajmujące się analizą spamu z firmy Bitdefender zidentyfikowali kilka tysięcy e-maili, które podszywały się pod zamówienia i faktury, w dodatku zawierały w załączniku plik z rozszerzeniem .pub.

Odbiorcom podobnych e-maili doradza się, aby nie otwierali załączonych plików przy użyciu programu Microsoft Publisher – to płatne oprogramowanie służące do tworzenia materiałów marketingowych osadzony w usłudze Office 365.

Plik typu .pub zawiera osadzony skrypt VBScript, który po uruchomieniu daje możliwość ustanowienia z hostem połączenia i kontrolowania go przez C&C.

Procedura ataku

Jeśli już dojdzie do uruchomienia załącznika, wykonywane jest makro napisane w VBScript, które ściąga samorozpakowujące się archiwum .CAB, które to zawiera kolejny skrypt AutoIt służący do automatyzacji zarządzania okienkami GUI (przydaje się to w kolejnych instrukcjach). Uruchamiany jest także zaszyty w .CAB plik zakodowany w AES-256, który po odkodowaniu (eksperci z firmy Bitdefender znaleźli na to sposób – pomogła funkcja haszująca MD5 zapisana w AutoIt) instalauje backdoora, dzieki czemu atakujący mają teraz dostęp do komputera ofiary i mogą go kontrolować oraz śledzić. Wykorzystane w tym ataku złośliwe oprogramowanie to keylogger oraz spyware. Zdaniem ekspertów, zostało ono wcześniej wykorzystane w atakach na komptery w Czechach oraz Arabii Saudyjskiej.

Dobre rady dla firm

Przed spamem w dzisiejszych czasach nie jest trudno się chronić, o ile zajmie się tym kompetentna osoba:

- Aby odsiać 95% wiadomości typu spam, firmowy serwer pocztowy musi weryfikować adresy w revDNS z tymi odpowiadającymi im w adresach IP, aby sprawdzić, czy nadawca e-maila jest uprawniony do wysyłania wiadomości z określonej domeny. Już tylko ten zabieg wystarczy, aby pozbyć się większości spamu. Chyba już 99% skrzynek pocztowych wspiera to rozwiązanie domyślnie.

- Podobnie z uwierzytelnianiem wiadomości dzęki DKIM – odbiorca zyskuje wtedy pewność, że nadawca jest uprawniony do wysyłania wiadomości z określonej domeny, co także zapobiega spoofowaniu maila.

- Kolejną ważną rzeczą do zrobienia jest ustalenie, czy pozostałe wiadomości mają trafiać do odbiorców, czy być odrzucane przez serwer jako „miękko” lub usuwane permanentnie.

Dopiero po spełnieniu tych wszystkich wymagań warto dodatkowo rozejrzeć się za dedykowanym rozwiązaniem do ochrony przed spamem. Polecamy naszą ostatnią lekturę najskuteczniejszych rozwiązań dla firm do ochrony przed spamem oraz tutorial dla osób głodnych wiedzy, w jaki sposób weryfikować bezpieczeństwo wiadomości.

Czy ten artykuł był pomocny?

Oceniono: 0 razy