VPN to temat popularny, trochę niepotrzebnie rozdmuchiwany przez czołowe portale zajmujące się bezpieczeństwem. Aplikacje do tunelowania ruchu nigdy nie służyły do maskowania tożsamości. Pierwszorzędnym celem tego oprogramowania jest bezpieczeństwo. Wątpliwości o nieumiejętnym korzystaniu z VPN i braku świadomości co do technicznych zagadnień rozwiewa raport pt. „An Analysis of the Privacy and Security Risks ofAndroid VPN Permission-enabled Apps” przeprowadzony przez kilku badaczy, którzy poddali analizie 283 aplikacje VPN na Androida.

Prywatność w VPN to MIT!

Miliony użytkowników na całym świecie korzysta z mobilnych klientów VPN w celu np. obchodzenia cenzury dostępu do treści. Część internautów zainteresowała się aplikacjami VPN ze względu na prywatność i bezpieczeństwo jaką mają zapewniać – według marketingowych danych producentów.

W praktyce trudno jest zweryfikować, czy gwarancje stawiane przez deweloperów VPN są przestrzegane. Chyba jedynym sposobem na sprawdzenie tych informacji przez nietechnicznych użytkowników jest uwierzenie w zapewnienia producentów, albo kierowanie się dobrą opinią innych użytkowników — również nietechnicznych, którzy mogli czytać przychylne materiały na temat danego dostawcy VPN.

Wnioski z raportu

Nie istnieją darmowe VPN szanujące prywatność!

Nie istnieją komercyjne VPN szanujące prywatność!

A więc jakie aplikacje VPN są odpowiednie? Najrozsądniej jest używać takich, które są skonfigurowane i zarządzane samodzielnie lub przez organizację. Dla użytkowników domowych skonfigurowanie i zabezpieczenie serwera jest zadaniem bardzo trudnym, dlatego pozornie oczywistym wyborem są usługi VPN. Prywatność w internecie jest niemalże nieosiągalna, ponieważ prędzej czy później dochodzi o wycieku.

Kompleksowa analiza 283 aplikacji na Androida wykazała, że:

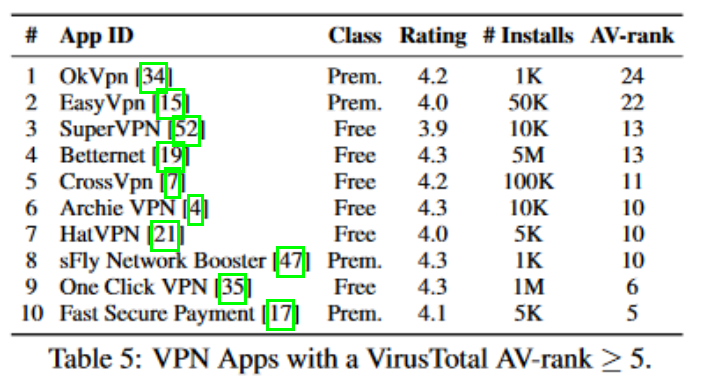

- Niektórzy deweloperzy podszywają się pod usługi VPN, gdzie tak naprawdę rozprzestrzeniają złośliwe oprogramowanie i kontrolują ruch przechodzący przez smartfon.

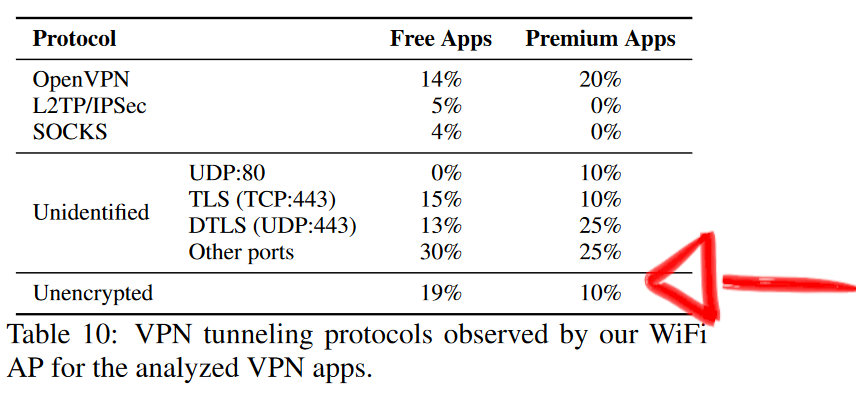

- Aplikacje VPN na Androida narażają użytkowników na poważne naruszenia prywatności i bezpieczeństwa. Na przykład nie używają zabezpieczonych protokołów tunelowania, dochodzi też do wycieków adresów IP i DNS.

- Część z przebadanych aplikacji VPN aktywnie przechwytywało ruch TLS, co pozwalało na kontrolowanie i manipulowaniem ruchu.

- Badacze znaleźli również takie aplikacje, które wstrzykiwały JavaScript w celu śledzenia, reklamowania i przekierowywania ruchu e-commerce do partnerów zewnętrznych. Wśród najbardziej popularnych skryptów są: Google Ads, Google Analytics, Squareup, Crashlytics, Flurry, Mopub, Startapp, Tencent i wiele innych.

- Aż 75% aplikacji poddanych analizie korzysta z bibliotek do śledzenia!

- Aż 82% aplikacji VPN żąda zbyt wysokich uprawnień np. do czytania wiadomości:

WRITE_EXTERNAL_STORAGE RECEIVE_BOOT_COMPLETED READ_PHONE_STATE READ_EXTERNAL_STORAGE GET_ACCOUNTS BILLING GET_TASKS ACCESS_COARSE_LOCATION RECEIVE CHANGE_WIFI_STATE WRITE_SETTINGS ACCESS_FINE_LOCATION SYSTEM_ALERT_WINDOW READ_LOGS READ_CONTACT SKILL_BACKGROUND_PROCESSES USE_CREDENTIALS READ_SETTINGS READ_GSERVICES MANAGE_ACCOUNTS READ_SMS WRITE_CONTACTS RECEIVE_SMSCALL_PHONE READ_HISTORY_BOOKMARKS WRITE_SMS SEND_SMS WRITE_HISTORY_BOOKMARKS DISABLE_KEYGUARD MDM_SECURITY ACCESS_SUPERUSER ENTERPRISE_DEVICE_ADMIN MDM_INVENTORY CHECK_LICENSE

- Prawie 37% aplikacji VPN ma ponad 500.000 instalacji w sklepie dla Androida.

- Co najmniej 25% aplikacji ma minimum 4 gwiazdki!

- Aż 38% aplikacji VPN zawiera obecność złośliwego oprogramowania (według VirusTotal).

Analiza popularnych aplikacji VPN pokazała ich faktyczny stan na rynku konsumenckim. Spora część oprogramowania nawet nie jest warta uwagi.

Autorzy nie ujawniają każdej aplikacji z nazwy, aby nie narazić się na pozwy sądowe ze strony dostawców. Opisano tylko niektóre z 283 aplikacji — można powiedzieć, że te najbardziej szkodliwe.

Użytkownicy, którzy sięgają po tego rodzaju oprogramowanie, muszą być świadomi do czego służy VPN. Wbrew pozorom nie do ukrywania tożsamości.

Czy ten artykuł był pomocny?

Oceniono: 0 razy