Eksperci z laboratorium antywirusowego firmy ESET opublikowali raport nt. najaktywniejszych zagrożeń komputerowych ubiegłego miesiąca. Do pierwszej dziesiątki najczęściej atakujących wirusów powrócił niemal zapomniany już szkodnik HTML/Fraud, wykradający dane internautów. Zagrożenie obiecuje m.in. możliwość wygrania jednego z produktów firmy Apple, w zamian za wypełnienie krótkiej ankiety. Uzupełnienie formularza nie jest jednak zgłoszeniem uczestnictwa w konkursie, a zgodą na aktywację usługi, która przesyła na wskazany numer telefonu wiadomości SMS o podwyższonej opłacie.

HTML/Fraud ukrywa się na zainfekowanych stronach internetowych, gdzie czyha na nieświadomych zagrożenia internautów. Wizyta użytkownika w zainfekowanym serwisie inicjuje wyświetlenie okna z informacją o możliwości wygrania jednego z najnowszych smartfonów lub tabletów. Warunkiem uczestnictwa w konkursie jest wypełnienie formularza rejestracyjnego, w którym należy podać m.in. numer telefonu komórkowego. Eksperci z firmy ESET ostrzegają, że uzupełnienie danych i postąpienie zgodnie z instrukcją może skończyć się dla internauty sporymi wydatkami. Odesłanie formularza skutkuje bowiem aktywacją usługi SMS premium, która będzie dostarczać nieostrożnemu użytkownikowi krótkie wiadomości tekstowe o podwyższonej opłacie.

Jak ustrzec się wydatków na jakie może narazić HTML/Fraud? Przed skutkami działania tego zagrożenia chroni większość aplikacji antywirusowych. Warto zatem rozważyć ochronę komputera pakietem bezpieczeństwa, który w razie wykrycia próby połączenia z zainfekowaną witryną zablokuje do niej dostęp. Eksperci z firmy ESET radzą również, by internauci brali udział wyłącznie w tych konkursach, w których organizator jest powszechnie znany i udostępnia szczegółowy regulamin zabawy. W razie wątpliwości warto zrezygnować z udziału w konkursie lub ograniczyć liczbę przekazywanych danych do niezbędnego minimum.

AVLab zaleca również „ręczne” ustawienia maksymalnych kwot w przypadku wysyłania smsów premium lub innych usług. Można to zrobić konfigurując ustawienia na stronie internetowej operatora lub bezpośrednio w salonie.

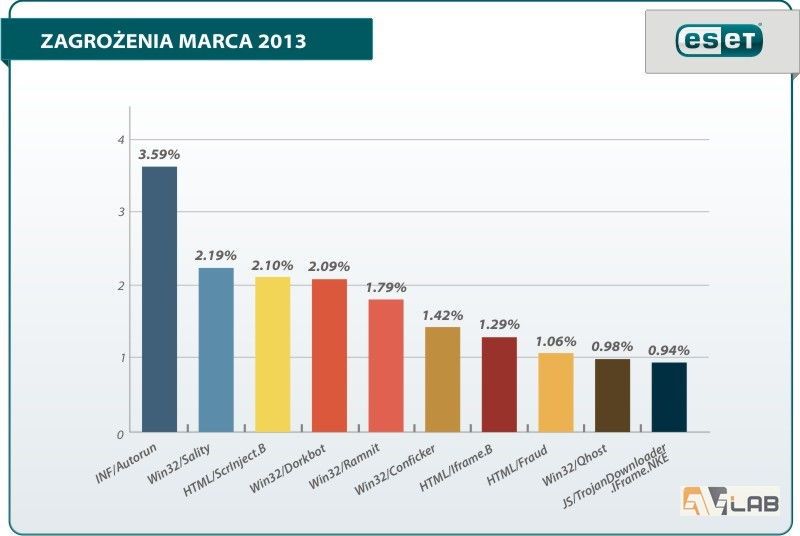

Według Laboratorium ESET najczęstszą przyczyną infekcji było uruchamianie zainfekowanego pliku autostartu. Drugim najbardziej „infekowalnym” zagrożeniem był wirus polimorficzny Sality.

Pełny raport można przeczytać tutaj http://www.dagma.com.pl/resources/dagma-com-pl/doc/newsy/2013/2013-04-17-Lista_zagrozen-marca-2013.pdf

Czy ten artykuł był pomocny?

Oceniono: 0 razy