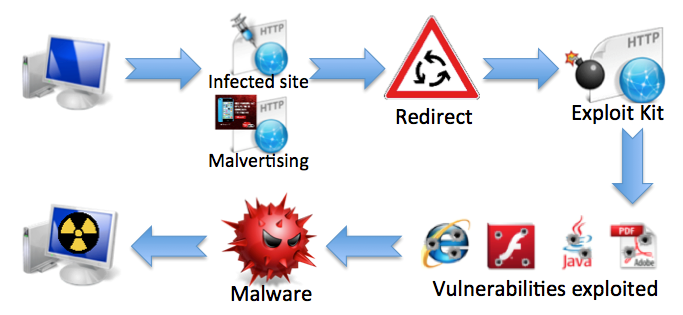

Przeglądając nawet z pozoru bezpieczne i popularne strony internetowe jesteś narażony na atak drive-by download. Codziennie przy porannej kawie, kiedy odwiedzasz swoje ulubione witryny, nieświadomie i transparentnie możesz pobrać na swój dysk szkodliwe oprogramowanie. Malware jest w stanie zainstalować się na komputerze bez Twojej wiedzy, nie dając żadnych oznak zakażenia. Główną tego przyczyną są ostatnio bardzo popularne kampanie złośliwych reklam (ang. malwaretising), które często hostowane są często na zupełnie innym serwerze niż strona www.

Cyberprzestępcy, by zmusić Cię do pobrania złośliwego pliku mogą:

1. Nie wzbudzać podejrzeń. Wystarczy, że legalnie kupią na dowolnej stronie internetowej reklamę i po kilku tygodniach lub miesiącach umieszczą w niej złośliwy kod przekierowujący Cię na zainfekowaną stronę.

2. Podmienić reklamę w taki sposób, by nikt się nie zorientował. Stosując wyżej opisaną technikę wystarczy skorzystać z targetowanych reklam RTB (ang. Real Time Bidding) tak, by ta automatycznie zajmowała miejsce w wyznaczonym polu na stronach internetowych.

3. Obejść zabezpieczenia serwerów firm reklamowych lub serwerów, na których hostowane są strony i wstrzyknąć do plików strony bądź reklam własny szkodliwy kod.

Tak więc, odwiedzając nawet najpopularniejsze serwisy internetowe takie jak YouTube, czy Facebook możesz nieświadomie pobrać i zainstalować sobie trojana bakowego [ news1, news2 ] – wystarczy tylko klikać w reklamy.

Ochrona przed exploitami od Malwarebytes

Do ochrony przed atakiem ze strony exploitów lub exploit packów – narzędzi na stronach internetowych do wyszukiwania podatności (CVE) w różnym oprogramowaniu np. Internet Explorer, Microsoft Silverlight, Java, Adobe Flash Player, Excel, Word, Adobe Reader, itp. – przydają się programy antywirusowe z ochroną anty-exploitową i ochroną przeglądarki. Jednakże, nawet aktualizowanie na bieżąco programów i systemu nie gwarantują 100 procentowej ochrony przed exploitami zero day – nadal istnieje potencjalne ryzyko ataku i wykorzystanie nieznanej luki. Jest na to sposób.

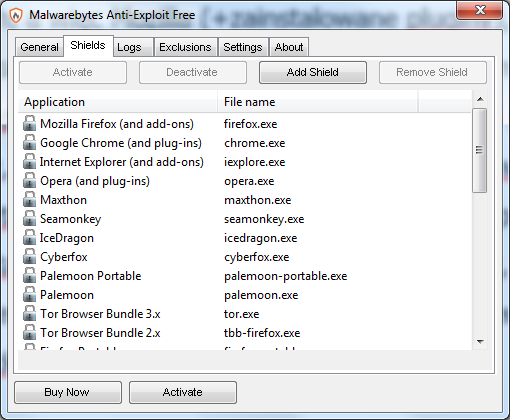

Producent Malwarebytes udostępnił nową wersję 1.06.1.1018 bardzo popularnego programu do ochrony przed exploitami – Malwarebytes Anti-Exploit. W programie wprowadzono szereg zmian, o które prosili już wcześniej sami użytkownicy. Skupiono się przede wszystkim na wsparciu dla różnego typu oprogramowania – najbardziej popularnego, a więc i najczęściej atakowanego przez exploity.

Nowa wersja Malwarebytes Anti-Exploit wprowadza ochronę dla wielu przeglądarek. Oprócz tych głównych, a więc Mozilla (+zainstalowane pluginy), IE (+zainstalowane pluginy), Chrome (+zainstalowane pluginy) i Opera (bez ochrony pluginów), Malwarebytes Anti-Explioit nawet w wersji darmowej chroni ich pochodne, a więc Maxthon, SeaMonkey, Palemoon, IceDragon, Cyberfox, Tor Browser Bundle, Waterfox, Firefox Portable i Comodo Dragon. W wersji płatnej program uzupełnia ochronę przed exploitami dla programów: Java, Adobe Acrobat, Adobe Reader, Foxit Phantom, Foxit Reader, Word, Excel, Power Point, Microsoft Media Player, VLC Player, Winamp, QuickTime.

Jak zawsze, nowa wersja wprowadza również kilka nowych funkcji, oto najważniejsze z nich:

- Dodano nowe sposoby ograniczania i ochrony programów IE, Javy i pakietu Office.

- Dodano ochronę, która działa domyślnie dla najpopularniejszych przeglądarek.

- Dodano ochronę dla przeglądarek bazujących na kodzie Chromium.

- Dodano nowe okno alertu z informacjami o exploicie.

- Dodano zaawansowaną konfigurację i ustawień ogólnych.

- Dodano nowy mechanizm redukcji znanych fałszywych alarmów.

- Dodano wsparcie dla Windows 10.

- Pełna lista nowości i poprawek znajduje się na forum Malwarebytes.

UWAGA dla beta testerów Malwarebytes Anti-Exploit: producent zaleca odinstalować wersję 1.06.* z panelu sterowania i ręcznie usunąć logi z lokalizacji C:\ProgramData\Malwarebytes Anti-Exploit przed zainstalowaniem tej ostatecznej 1.06.1.1018.

Porównanie wersji Malwarebytes Anti-Exploit Free vs Malwarebytes Anti-Exploit Premium na stronie producenta: https://www.malwarebytes.org/antiexploit

Czy ten artykuł był pomocny?

Oceniono: 0 razy