W ostatnim czasie polskie media skupione były bardzo na temacie brytyjskiej modelki uprowadzonej przez Polaka w Mediolanie. Mężczyzna po schwytaniu przyznał się do bycia członkiem grupy przestępczej działającej w Darknecie, której zamiarem było sprzedanie dziewczyny na czarnym rynku. Sytuacja ta zrodziła wiele pytań o to, w jaki sposób działa Darknet, jaki ma zasięg i czy jest on rajem dla cyberprzestępców. Na wszystkie te pytania odpowiada Sebastian Zamora, Channel Executive firmy Sophos, światowego lidera zabezpieczeń sieciowych.

Darknet lub deepweb to sieć ukryta dla popularnych wyszukiwarek takich jak Google, Bing czy Yahoo. Witryny w „ukrytym internecie” – anonimowe strony internetowe, sklepy, fora, portale, mają rozszerzenie w domenie .onion, co zapewnia oglądającym potencjalnie większą anonimowość. Przeglądarki umożliwiające ich odwiedzanie nie działają tak jak znane wszystkim Chrome, Internet Explorer czy Safari. Są katalogami stron z rozszerzeniem .onion. Jednak wyszukiwanie jest możliwe tylko wśród tych adresów, które zostały ręcznie dodane przez autora wyszukiwarki. Działa to podobnie jak przekazywanie sobie adresów stron www między użytkownikami internetu w latach 90’.

Trudno jest określić jak duża jest sieć darknet, ponieważ każdy, kto chce wspierać jej rozwój może uruchomić serwer pośredniczący sieci. Niektórzy eksperci szacują jednak, że „ukryta strona internetu” może stanowić nawet do 96% jej zawartości. Nieprawdą jest, że wszystkie te strony są nielegalne – znaczna ich część zawiera zupełnie zwyczajne treści, od blogów z kategorii beauty, po tajne fankluby kucyków Pony. Wchodząc jednak do darknetu należy pamiętać, że nie jest to zabawa i można zetknąć się tam z niebezpiecznymi przestępcami.

Jak dostać się do darknetu?

Wejście do darknetu nie jest tak trudne jak zwykle przedstawiają to media. By przeglądać zawarte w nim treści użytkownik nie musi posiadać zaawansowanej wiedzy z zakresu IT ani profesjonalnego sprzętu – musi pobrać jedynie odpowiednią przeglądarkę taką jak np. Tor i zainstalować ją jak każdy inny program na swoim komputerze.

Tor jest tak naprawdę zmodyfikowaną wersją Firefox, zapewnia jednak ukrycie adresu IP przeglądającego poprzez zapobieganie analizowania ruchu sieciowego. Tor wykorzystuje wielowarstwowe szyfrowanie, czym zapewnia poufność przesyłania danych między ruterami.

Co można kupić w darknecie?

Użytkownicy darknetu prowadzą handel właściwie wszystkim, co jesteśmy sobie w stanie sobie wyobrazić – od przecenionego sprzętu Samsunga przez podróbki towarów luksusowych i nielegalne licencje oprogramowania po narkotyki, broń i brutalną pornografię. Popularne plotki mówią także o tym, że w darknecie prowadzi się handel ludźmi oraz oferowane są morderstwa na zlecenie, jednak trudno traktować je w pełni poważnie ze względu na brak dowodów.

Bardzo wiele ofert w darknecie jest oszustwami. Przestępcy mają tu ogromne pole do popisu, ponieważ, oszukana przez nich osoba raczej nie zgłosi na policję, że została okradziona przez sprzedawcę nielegalnego towaru. Ze względu na niską wykrywalność i trudność w złapaniu nieuczciwych handlarzy, zakupy w darknecie są wysoce nieopłacalne.

Czy działalność w darknecie jest opłacalna? Jak często ktoś zostaje złapany?

Używanie sieci Tor lub założenie anonimowej strony z rozszerzeniem .onion, nie czyni jeszcze z nikogo wysoko kompetentnego hakera. Założona witryna natomiast szybko może stać się obiektem zainteresowania zarówno przestępców jak i organów ścigania. Jeśli zostanie przejęta przez tych pierwszych, istnieje duże prawdopodobieństwo, że jej właściciel straci wszystko co do tej pory udało mu się osiągnąć. Jeśli jednak zostanie przejęta przez instytucje prawa, może okazać się, że darknet nie jest wcale tak anonimowy jak mogłoby się wydawać, a właściciel strony może zostać szybko zidentyfikowany i jeśli robi coś nielegalnego – zatrzymany.

Anonimowość darknetu sprawia, że wielu kryminalistów traktuje go jako oczywiste źródło zarobkowania. Czują się przy tym bezkarni, nie biorąc pod uwagę, że działalność darknetu jest silnie obserwowana przez wszystkie najważniejsze służby wywiadowcze na świecie, z FBI i Interpolem na czele. W samym tylko 2012 roku, dzięki aktywności w darknecie organizacji Terre de Hommes, walczącej o prawa człowieka, udało się pojmać 1000 pedofili. W tym celu wykorzystano zaawansowaną technologicznie animację CGI 10-letniej dziewczynki, która zachęcała pedofili do bliższego kontaktu umożliwiając ich zidentyfikowanie.

Wielu, zwłaszcza poczatkujących użytkowników darknetu, jest wręcz zachłyśnięta nieograniczonymi możliwościami, jakie daje anonimowość. Tym samym przestaje być uważna i rozsądna i zaczyna testować granice prawa lub nawet próbować rzeczy nielegalnych. Tak właśnie było w przypadku 16-letniego nastolatka z Manchesteru, który próbował nabyć duże ilości silnej trucizny, z pomocą której, jak twierdził jego prawnik, chciał popełnić samobójstwo. Na szczęście sprzedawcą okazał się monitorujący nielegalny sklep policjant, który namierzył chłopca i doprowadził do jego zatrzymania.

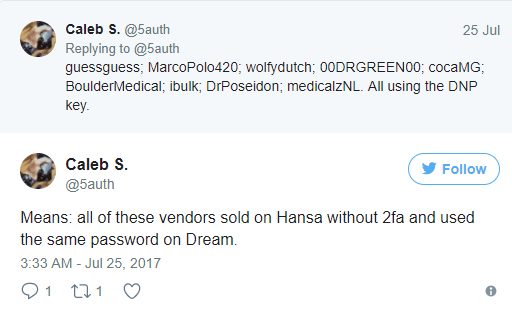

Również doświadczeni użytkownicy darknetu wykazują się jednak czasem nierozważnością. Często słyszymy historie dotyczące tego, jak przestępcy wykorzystują to, że użytkownicy stosują te same hasła w różnych miejscach i nie używają dwustopniowej autoryzacji kont. W lipcu role jednak się odwróciły, a holenderska policja zatrzymała działalność przestępczą kilkunastu podejrzanych sprzedawców w darknecie, dzięki ponownemu użyciu przez nich starych haseł.

Należy również pamiętać, że w darknecie konkurencja jest ogromna i inni użytkownicy mogą chcieć zaszkodzić kolejnemu pojawiającemu się na rynku sprzedawcy. Mogą to zrobić poprzez włamanie się na jego konto, upublicznienie jego danych czy po prostu podesłanie różnego rodzaju malware. Przestępcy czający się w darknecie, czyhają jednak również na zwykłych użytkowników, w celu wykradzenia ich numerów kont bankowych, loginów do różnych portali, jak również w celu rozprzestrzeniania najróżniejszych wirusów poprzez strategie takie jak m.in. phishing.

Pozytywna strona darknetu

Darknet, przez wielu określany jako siedlisko przestępczości i raj dla kryminalistów zajmujących się handlem bronią, narkotykami i ludźmi ma jednak swoje drugie oblicze. Jest alternatywą dla wszystkich internautów nie mogących jawnie wygłaszać swoich poglądów lub tych, którzy nie mają dostępu do rzetelnych informacji poprzez cenzurę nałożoną przez ustrój totalitarny kraju, w którym żyją. Dzięki przeglądarkom takim jak Tor mogą względnie bezpiecznie poruszać się w sieci, komunikować się z ludźmi spoza swojego kraju, zdobywać informacje niebędące propagandą lub krytycznie wypowiadać się na temat reżimu.

Jak poruszać się po darknecie?

Jeśli mimo prezentowanych zagrożeń zdecydujesz się na odwiedzenie witryn darknetu, musisz wykazać się szczególną ostrożnością. Tor ukrywa adres IP, ale nie może powstrzymać Cię od dzielenia się informacjami, które nie powinny być dostępne szerokiej publiczności. Jeśli wykażesz się nieostrożnością, możesz łatwo paść ofiarą przestępców, dać się oszukać lub zidentyfikować.

Dobrą praktyką przed rozpoczęciem przeglądania sieci za pomocą Tor, jest zapoznanie się z FAQ firmy, zwłaszcza z sekcją „Does Tor remove personal information from the data my application sends?”. Istotne jest również by zadbać o swoje bezpieczeństwo przed potencjalnym malware i ransomware, na które możesz się natknąć na witrynach .onion. W tym celu zaktualizuj posiadany program antywirusowy i sprawdź wersję swojego oprogramowania.

To czy jednak przeczytasz instrukcję i zaczniesz korzystać z Tor i czy zadbasz o swoje bezpieczeństwo… zależy jedynie od Ciebie.

Czy ten artykuł był pomocny?

Oceniono: 0 razy