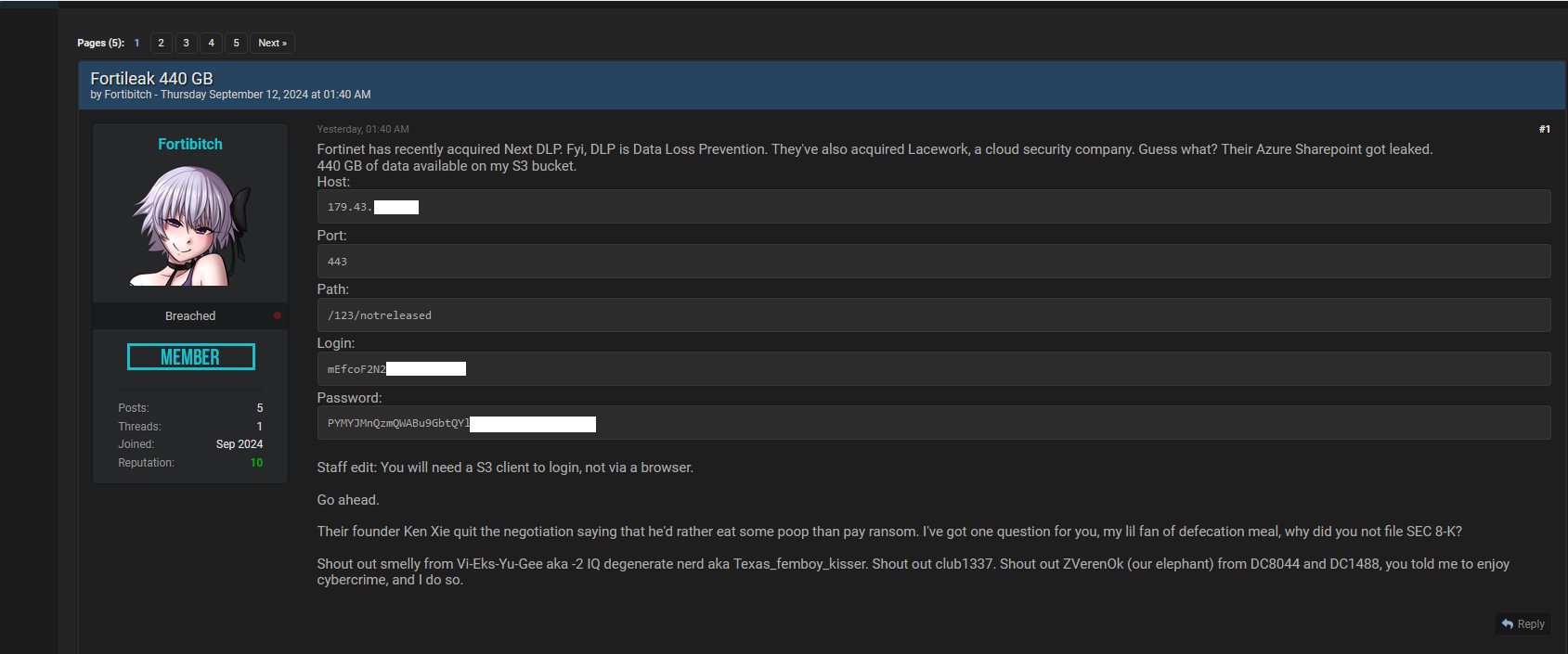

Na Breach Forum 12 września użytkownik o nazwie Fortibitch opublikował post zawierający dane dostępowe do bucket’a MinIO (nie jest to usługa S3 należąca do Amazon Web Services, jak podano we wpisie — adres IP wskazuje na Szwajcarię i należy do firmy Private Layer). Rzekomo udostępnił 440 GB danych wykradzionych z konta SharePoint należącego do Fortinet.

Pewne jest, że wyciek miał miejsce, ponieważ firma opublikowała oświadczenie. Wynika z niego, że nieuprawniony dostęp dotyczy zaledwie mniej niż 0.3% wszystkich klientów — dodatkowo nie wszystkie udostępnione dane zawierają jakiekolwiek informacje o klientach. Sam atakujący podobno nie uzyskał dostępu do wewnętrznej sieci Fortinet. Według informacji w notce prasowej wyciek nie ma żadnego związku z działaniem ransomware, co jest niezgodne z opisem na forum — niemniej oświadczenie jest zdecydowanie wiarygodniejsze od wpisu „anonimowej” osoby.

Można podejrzewać, że przejęte zostało konto Office 365 jednego pracownika, które akurat posiadało dostęp do wykradzionych danych (np. udostępnionych przez współpracowników, co jest standardem w SharePoint). W pewien sposób zostały przejęte dane logowania. Dlatego dość istotne jest skonfigurowanie przykładowo MFA — po podaniu prawidłowego loginu i hasła konieczne będzie również wpisanie kodu wyświetlonego w aplikacji, np. Microsoft Authenticator.

Przyczyną przejęcia poświadczeń (nie tylko w opisywanym przypadku) może być zwykły phishing, ale również działanie złośliwego oprogramowania. Ważne jest szkolenie pracowników i monitorowanie ich aktywności, szczególnie podczas pracy zdalnej, o czym szerszej pisałem w tej recenzji.

Być może warto przemyśleć również zastosowanie praktyki przechowywania najbardziej kluczowych danych firmy (przykładowo informacji o klientach) w wewnętrznych systemach, do których dostęp ograniczony byłby wyłącznie do sieci lokalnej i ewentualnie VPN. Do usług typu SharePoint można zalogować się z dowolnej lokalizacji, a przy zastosowaniu ograniczeń w sieci wewnętrznej minimalizuje się ryzyko nieuprawnionego dostępu.

Fortinet jest jednym z najbardziej znaczących przedsiębiorstw z branży cybersecurity, dlatego oprócz szeregu innych problemów związanych z wyciekiem danych pojawią się również straty wizerunkowe. O ile CrowdStrike posiada duże doświadczenie w globalnych awariach i raczej nie będzie podobnego przykładu w najbliższym czasie, to każda firma powinna poważnie podejść do kwestii zabezpieczeń. Zawsze jednak należy przeprowadzić w pierwszej kolejności analizę ryzyka i ocenę sensowności podejmowanych działań, bo nie każde zabezpieczenie ma zastosowanie w danym przypadku.

Czy ten artykuł był pomocny?

Oceniono: 8 razy