Każdy z nas korzysta z wielu serwisów internetowych. Wiąże się to z koniecznością zakładania kont, które zazwyczaj zabezpieczone są prostym hasłem. Z lenistwa, czy też dla ułatwienia, ustawiamy identyczne hasła i używamy tego samego adresu e-mail. Jest to w jakimś sensie zrozumiałe (niestety bezpieczne już nie), ponieważ zapamiętanie dla każdego portalu innego, odpowiednio skomplikowanego hasła (nie wspominając o posiadaniu tak wielu skrzynek pocztowych) jest kłopotliwe.

Jak bardzo ryzykowne jest takie postępowanie, uwidacznia nam PwnedWebsites, gdzie możemy na własne oczy ujrzeć ogrom wykradzionych danych logowania z rozmaitych stron. Zawarte w serwisie PwnedWebsites informacje dotyczą dziesiątek milionów loginów i haseł, które są przypisane konkretnym witrynom. Na przykład, w 2015 roku firma LastPass odpowiedzialna za dostarczanie jednego z najbardziej popularnych menadżerów haseł, oficjalnie przyznała się do wykrycia włamania na ich serwery. Skradziono adresy e-mail użytkowników i odpowiedzi bezpieczeństwa przywracające zapomniane hasło-master. Historia zakończyła się szczęśliwie (jeśli możemy tak powiedzieć), ponieważ wykradzione hashe danych uwierzytelniających były dobrze zaszyfrowane.

Niestety, co jakiś czas świat obiega informacja o kolejnych wyciekach i nie zanosi się na to, żeby w najbliższym czasie sytuacja uległa zmianie. Oczywiście, możemy posłużyć się np. menadżerem haseł LastPass lub KeePass, które wyręczą nas w zapamiętywaniu skomplikowanych ciągów znaków. Należy jednak pamiętać, że wspomniana usługa SaaS uległa atakowi. Co zatem może uczynić szary użytkownik w celu zabezpieczenia swoich danych, skoro nawet potężne serwisy, jak np. MySpace, przodujący w niechlubnym rankingu wykradzionych danych logowania, nie potrafi poradzić sobie z tą plagą? Szczęśliwie z odsieczą przychodzi szwedzka firma Yubico wraz ze swoimi produktami z serii Yubikey.

Klucze bezpieczeństwa Yubikey dla każdego

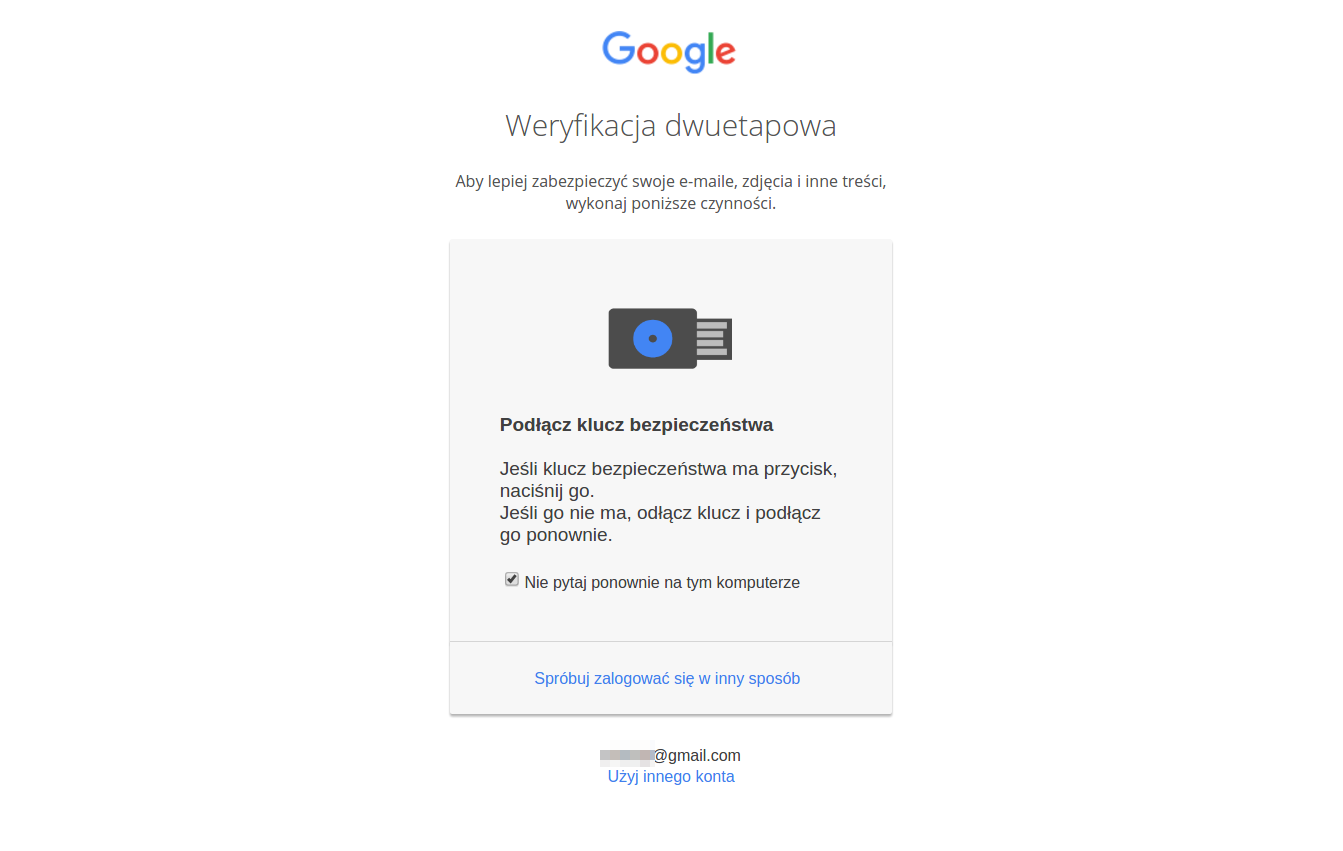

Produkt jest łatwym w użyciu i co najważniejsze gwarantującym bezpieczeństwo kluczem pomagającym zabezpieczyć nasze konta w sieci poprzez zastosowanie U2F (Universal 2nd Factor). Po podaniu loginu i wpisaniu hasła umieszczamy Yubikey w porcie USB i naciskamy przycisk na kluczu. Resztę pracy wykonuje urządzenie generując przy pomocy krzywej eliptycznej secp256r1 wykorzystywanej w kryptografii asymetrycznej jednorazowy klucz OTP – „One Time Password” i wysyła go do danego serwisu.

Według instytutu National Institute for Standards and Technology (NIST), powinno to zapewnić bezpieczeństwo na wysokim poziomie jeszcze przez co najmniej kilkanaście lat. Dodatkowo sprzętowy kluczyk potrafi przechowywać dwa zapamiętane hasła – to drugie wprowadzamy tak samo, tylko odpowiednio dłużej przytrzymując złoty przycisk.

Po kilkunastu dniach użytkowania Yubikey okazuje się niezbędny

W tym momencie użytkownik może powiedzieć, że podobną funkcjonalność oferują jednorazowe hasła SMS, czy np. aplikacja Google Authenticator i nie potrzebuje kolejnego gadżetu. Na pierwszy rzut oka takie stwierdzenie może wydawać się słuszne, jednakże nasz „Yubi” ma tutaj sporo do powiedzenia:

– Nie musimy przepisywać generowanego kodu, a w razie utraty klucza, nie musimy się martwić, że ktoś wejdzie w posiadanie jakichkolwiek informacji na nasz temat, nawet przechowywane hasła same w sobie bez dodatkowych danych są bezwartościowe.

– Utrata na przykład telefonu niesie za sobą niestety poważne ryzyko spenetrowania naszych pilnie strzeżonych sekretów. Co ciekawe, firma Yubico udostępnia swoją własną i darmową aplikację Yubico Authenticator, zarówno dla urządzeń mobilnych, jak i różnych systemów operacyjnych, która może z powodzeniem zastąpić aplikację od Google i zapewnić dodatkowe bezpieczeństwo i elastyczność użycia.

– Aplikacja Yubico pokaże nam kody do naszych serwisów po podłączeniu klucza do USB w przypadku komputerów lub po zbliżeniu go do telefonu z NFC. Z jednej strony, pozwala nam to uniezależnić się od telefonu i jednocześnie stanowi dodatkowe zabezpieczenie w przypadku utraty urządzenia mobilnego, które bez kluczyka nie udostępni kodów.

– Logowanie z wykorzystaniem Yubikey ma nad wiadomościami SMS jedną i szalenie ważną przewagę. Telefon użytkownika może być zainfekowany trojanem, który zdoła przechwycić wiadomości SMS (w taki sam sposób, jak robią to mobilne trojany bankowe).

Wielu użytkowników z pewnością ucieszy możliwość logowania z użyciem Yubikey do Facebooka, usług Google, Dropbox, GitHub, czy menadżera haseł LastPass. Warto również pamiętać o dostępie do naszych komputerów – klucz współpracuje z wieloma systemami: Mac OS, Linux i oczywiście z systemami Windows w wersjach 7, 8 i 10. Wprawdzie wymaga to zainstalowania darmowej aplikacji, jednakże cały proces nie powinien nastręczać trudności nawet dla osób mniej technicznych.

Funkcjonalność klucza tutaj się nie kończy. Na forum producenta znaleźć można całkiem sporo zastosowań kluczy Yubikey. Więcej o możliwościach kluczy pisaliśmy w artykule pt. „Yubikey – najskuteczniejsza ochrona przed phishingiem i przejęciem konta” oraz „Kilka słów o bezpiecznym logowaniu: Yubikey 4 i Yubikey NEO w praktyce”.

Yubikey chroni konta polityków i osób na kluczowych stanowiskach

W tym momencie warto wspomnieć o ataku na prywatną skrzynkę pocztową (Gmail) należącą do Johna Podesty – szefa kampanii prezydenckiej Hillary Clinton. W wyniku ataku ujawniona została zarówno korespondencja prywatna, jak i służbowa (korzystanie z prywatnych kont w celach służbowych nie jest najlepszym pomysłem). Jak wiele zamieszania i problemów wynikło z tego faktu możecie się dowiedzieć z naszych informacji, oraz opublikowanych przez serwis Niebezpiecznik.

Jednak, jak potoczyłaby się cała historia, gdyby na koncie Podesty zastosowano uwierzytelnianie dwuskładnikowe – kody SMS lub Google Authenticator? Nie mamy stuprocentowej pewności, ale najprawdopodobniej polityk wpisałby kod na fałszywej stronie. Zupełnie inaczej wyglądałoby całe zajście, gdyby John Podesta dysponował „niepozornym Yubikiem” – ten natychmiast zweryfikowałby adres URL i uchronił urzędnika przed niezamierzonym podarowaniem swoich wiadomości hakerom. Mówiąc w wielkim skrócie, YubiKey nie tylko chroni przed atakami, ale również przed ludzką głupotą, rutyną i niewiedzą.

Yubikey w firmie

Obecnie wiele pracowników pracuje zdalnie korzystając z VPN, ale w ślad za wygodą i wymaganiami dzisiejszych czasów podążają zagrożenia. Jest więc oczywiste, że potrzeba zapewnienia skutecznej i łatwej w użyciu metody zabezpieczeń stała się priorytetem dla firm. Podobnie ma się sprawa z zabezpieczeniem urządzeń na których pracownicy działają każdego dnia i nie zawsze przykładają należytą uwagę do kwestii bezpieczeństwa. Yubikey spełnia te wymagania z nawiązką.

Oczywiście Yubikey został stworzony nie tylko dla prywatnych użytkowników, ale dopiero w zastosowaniach korporacyjnych pokazuje pełnię swoich możliwości. Producent udostępnia biblioteki pozwalające wdrożyć system bez dodatkowych kosztów. Pracownicy firm mogą posługiwać się kluczem wszędzie tam, gdzie wymagane jest dodatkowe uwierzytelnienie przy zachowaniu wysokiego poziomu bezpieczeństwa. Yubikey nie wymaga dodatkowych urządzeń takich jak czytniki kart, czy tokeny. Nie wymaga instalacji sterowników, i co najważniejsze, zapewnia 100% odporność na ataki phisingowe, gdzie najsłabszym ogniwem jest człowiek.

Mówiąc o kwestiach zabezpieczania danych należy wspomnieć o pełnym szyfrowaniu dysku (FDE – full disk encryption). Jak wskazuje sama nazwa, jest to szyfrowanie całej zawartości nośnika za pomocą odpowiedniego oprogramowania lub innych rozwiązań sprzętowych. Taka metoda nie zabezpiecza danych przed kradzieżą samą w sobie. Niepowołane osoby, które wejdą w posiadanie takich danych nie powinny być w stanie ich odszyfrować. Najczęściej dostęp do FDE jest gwarantowany poprzez uwierzytelnianie przedstartowe (pre-boot authentication), klucz deszyfrujący jest uruchamiany i odszyfrowywany dopiero po wprowadzeniu klucza zewnętrznego, którym może być np. hasło lub w bardziej zaawansowanych przypadkach czytnik kart, skaner biometryczny i wiele innych. I oczywiście tutaj YubiKey melduje się gotowy do pracy i wymaga jedynie portu USB oraz aplikacji Personalization Tool.

Zastosowanie na szeroką skalę właśnie takiego systemu opartego o klucze Yubikey przez Google i Facebook świadczy samo za siebie. Prostota obsługi pozwala do minimum ograniczyć wsparcie użytkowników, co wprost prowadzi do ograniczania kosztów. Salesforce chwali się wdrożeniem kluczy dla siedemnastu tysięcy pracowników w zaledwie trzy dni, co stanowi barierę nie do przebicia dla innych technologii. Również pracownicy Europejskiej Organizacji Badań Jądrowych (CERN) na co dzień w swojej pracy używają Yubikey, podobnie jak wiele innych znanych i znaczących w swoich branżach firm. Z kluczy korzystają też jednostki rządowe w krajach takich jak: Szwecja. USA, UK, Australia, czy Turcja. Wdrożenia w istotnych dla bezpieczeństwa sektorach naszego kraju także miały miejsce, jednak ze względu na poufność tych informacji, żadna instytucja z nazwy nie zostanie wymieniona.

Przytoczone wdrożenia to tylko niewielki ułamek tego, co znajduje się na stronie producenta. Trzeba jednak pamiętać, że producent wymienia tylko te firmy bądź instytucje, które wyraziły na to zgodę. Pokazuje to, że tak szerokie zastosowanie tego „drobnego” urządzenia pozwala uznać jego potencjał i zaufać możliwościom.

YubiHSM

Szwedzka firma wprowadziła na rynek nie tylko Yubikey, ale również HSM (Hardware Security Module) – szyfrujący, deszyfrujący, jak również przechowujący w bezpieczny sposób klucze uwierzytelniające. YubiHSM zostawia konkurencję daleko w tyle w wielu istotnych kategoriach. Jego cena jest bardzo przystępna. Klucz działa z każdym portem USB i wieloma systemami operacyjnymi.

Urządzenie oferuje fizyczną izolację środowiska dla procesów kryptograficznych, zapewnia szyfrowanie z MAC (Message Authenticator Code), HMAC-SHA1, szyfrowanie i deszyfrowanie AES, jak również kryptograficzny True Random Number Generation. Wspiera również OTP oraz OATH-HOTP i oczywiście współpracuje z Yubico Validation Server. Co więcej, dostępna wersja NANO klucza HSM jest wielkości paznokcia i w całości mieści się w porcie, nie wymaga dodatkowego zasilania oraz nie wymaga praktycznie żadnej konserwacji.

Czy ten artykuł był pomocny?

Oceniono: 0 razy