Badacze firmy Check Point zaraportowali podatności w wiodącej platformie kontroli nad dronami. Luki w zabezpieczeniach stwarzały możliwość przejęcia kont użytkowników DJI Drone przez hakerów. Firma DJI jest liderem w produkcji dronów cywilnych i podzieliła się z opinią publiczną informacjami o potencjalnych podatnościach, które jeśli zostałyby wykorzystane, mogły mieć istotny wpływ na infrastrukturę DJI.

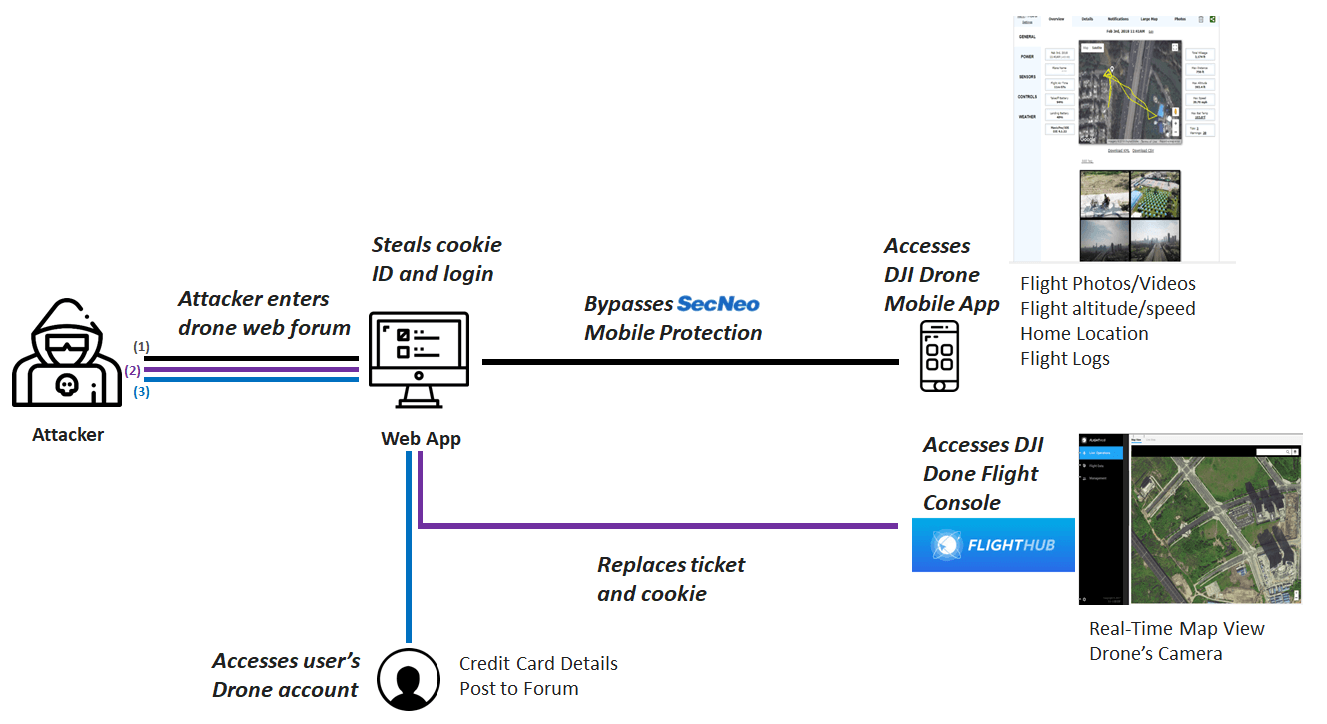

W raporcie przedłożonym zgodnie z programem DJI Bug Bounty Program, badacze Check Pointa zarysowali proces, w którym atakujący mógł potencjalnie uzyskać dostęp do konta użytkownika poprzez lukę odkrytą w procesie identyfikacji użytkownika w ramach „Forum DJI”, będącego sponsorowanym przez DJI forum online na temat produktów firmy. Badacze odkryli, że platformy DJI używają tokena do identyfikowania zarejestrowanych użytkowników w różnych aspektach tzw. customer experience, co czyniło je celem dla hakerów szukających sposobów na dostęp do kont.

Użytkownicy DJI, którzy zsynchronizowali swoje rekordy lotów, w tym zdjęcia, filmy i dzienniki lotów z serwerami chmurowymi DJI, a także użytkownicy korporacyjni DJI, którzy używali oprogramowania DJI FlightHub, które zawiera m.in. widoki kamery na żywo, dźwięku i mapy, mogli być podatni na ataki. Jak zapewniają firmy, luka ta została już naprawiona i nie ma dowodów, że kiedykolwiek została wykorzystana.

Inżynierowie DJI dokonali przeglądu raportu przedstawionego przez Check Point i zgodnie z polityką dotyczącą błędów wystawiających go na ryzyko, określili je jako wysokie ryzyko / małe prawdopodobieństwo. Wynika to z zestawu warunków wstępnych, które należy spełnić, zanim potencjalny napastnik będzie mógł go wykorzystać. Zaleca się, aby klienci DJI powinni zawsze używać najnowszej wersji aplikacji pilotażowych DJI GO lub GO 4.

Zaprezentowany atak, który jest możliwy do prześledzenia, wygląda tak:

Mario Rebello, wiceprezes i Country Manager w Ameryce Północnej w DJI, tak skomentował problemy z bezpieczeństwem platformy:

Cieszymy się, że badacze Check Point wykazali się profesjonalizmem poprzez odpowiedzialne ujawnienie potencjalnej podatności na zagrożenia. To jest właśnie powód, dla którego DJI stawia program Bug Bounty Program na pierwszym miejscu. Wszystkie firmy technologiczne rozumieją, że wzmacnianie bezpieczeństwa cybernetycznego jest procesem ciągłym, który nigdy się nie kończy. Ochrona integralności informacji naszych użytkowników jest dla DJI najwyższym priorytetem i jesteśmy zaangażowani w dalszą współpracę z badaczami bezpieczeństwa.

Firmy powinny zrozumieć, że poufne informacje klientów mogą być używane pomiędzy wszystkimi platformami, a jeśli zostaną ujawnione na jednej z nich, mogą doprowadzić do zagrożenia w globalnej infrastrukturze. W taki oto sposób wyciekły dane 30 000 pracowników Pentagonu, gdzie wyciek nastąpił u zewnętrznego dostawcy świadczącego Departamentowi Obrony usługi związane z podróżami pracowników.

Czy ten artykuł był pomocny?

Oceniono: 0 razy