Red Hat zaprezentował kompleksowe rozwiązanie Red Hat Trusted Software Supply Chain, które zwiększa odporność przedsiębiorstw na luki w zabezpieczeniach łańcucha dostaw oprogramowania.

W ramach tego rozwiązania udostępnione zostały dwie nowe usługi chmurowe: Red Hat Trusted Application Pipeline oraz Red Hat Trusted Content.

Klienci mogą szybciej i wydajniej tworzyć kod, kompilować i monitorować swoje oprogramowanie przy użyciu sprawdzonych platform, certyfikowanej zawartości oraz mechanizmów skanowania pod kątem bezpieczeństwa i neutralizacji zagrożeń w czasie rzeczywistym.

W obecnych czasach średnio 75% kodu aplikacji ma charakter otwarty, organy regulacyjne i agencje rządowe poddają te komponenty większej kontroli – zwłaszcza, że ataki na łańcuch dostaw oprogramowania wzrosły o 742% od 2020 roku.

Podstawą świadczenia usługi Red Hat Trusted Content jest katalog oprogramowania systemowego o zwiększonym bezpieczeństwie, z tysiącami zaufanych pakietów w samym systemie operacyjnym Red Hat Enterprise Linux, a także katalogiem krytycznych aplikacji w ekosystemach Java, Node i Python. Usługa ma na celu zapewnienie klientom największej zaufanej bazy pakietów open source w branży.

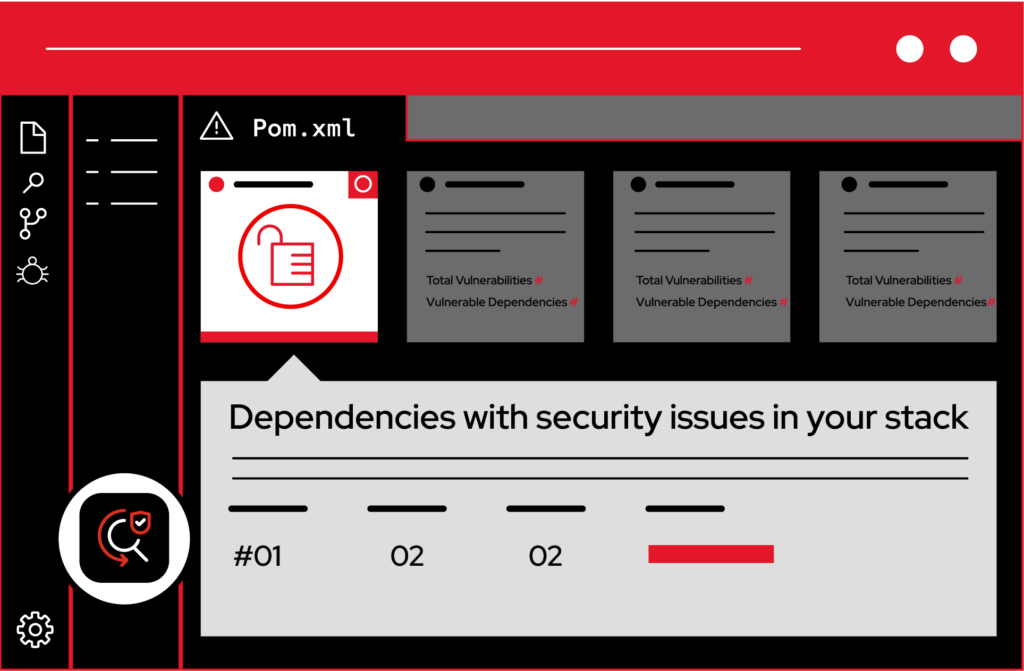

Usługa Red Hat Trusted Content zostanie udostępniona w wersji podglądowej w nadchodzących tygodniach. Zapewni programistom wiedzę w czasie rzeczywistym na temat znanych luk i zagrożeń bezpieczeństwa w wykorzystywanym przez nich oprogramowaniu open source.

Czy ten artykuł był pomocny?

Oceniono: 0 razy