Eksperci z laboratoriów FortiGuard Labs firmy Fortinet na bieżąco monitorują nowe rodzaje infekcji stanowiących zagrożenie dla każdego użytkownika mediów społecznościowych. Udostępniamy w nich dziś nie tylko swoje dane osobowe, lecz także linki – i to właśnie one są pożywką dla hakerów. Masowe otwieranie linków sprawia, że w mediach społecznościowych złośliwe oprogramowanie rozprzestrzenia się szybciej niż w przypadku rozsyłania go pocztą elektroniczną, dlatego jest znacznie bardziej niebezpieczne.

Hakerzy używają dziś wielu różnych sztuczek mających na celu zainfekowanie komputera złośliwym oprogramowaniem. Ich działania obejmują m.in. rozsyłanie wiadomości na popularne tematy w celu zdobycia większej liczby wyświetleń, maskowanie źródeł, z których są pobierane pliki (np. aktualizacje Flash) tak, aby wyglądały na zaufane, dezaktywowanie oprogramowania antywirusowego komputera, przekierowywanie użytkownika do zainfekowanych stron internetowych czy dodawanie złośliwych rozszerzeń do przeglądarek w celu przejęcia kontroli nad kontem użytkownika w portalu społecznościowym – mówi Mariusz Rzepka, Fortinet Territory Manager na Polskę, Białoruś i Ukrainę.

Naturalnie najbardziej podatną na te techniki grupą są osoby ufne, między innymi młodzież, która często bezkrytycznie używa mediów społecznościowych i – nieświadoma zagrożeń – podaje wiele poufnych informacji. Stąd duża popularność i powszechność typu ataków – dodaje Rzepka.

Wirusy mogące zainfekować nasz sprzęt za pośrednictwem mediów społecznościowych są coraz bardziej zaawansowane, przez co niemożliwe jest zapewnienie stuprocentowej ochrony. Jedyna skuteczna szczepionka – nie do zaakceptowania przez większość użytkowników sieci – to całkowita abstynencja od internetu. Niemniej jeśli surfujemy w sposób bezpieczny, a przy tym kierujemy się zdrowym rozsądkiem, mamy znacznie większe szanse uniknięcia zainfekowania złośliwym oprogramowaniem krążącym w mediach społecznościowych.

Ataki często polegają na instalacji złośliwego oprogramowania, które następnie przyłącza zainfekowany komputer do botnetu przeprowadzającego atak, co w efekcie czyni ten botnet jeszcze potężniejszym. Botnety są często wykorzystywane do robienia wokół danej osoby lub firmy sztucznego szumu w mediach społecznościowych. Proceder ten określa się mianem wyłudzania polubień (ang. like farming).

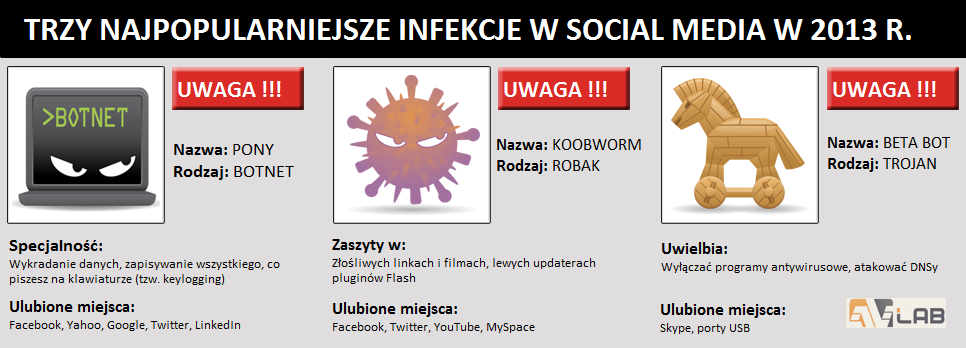

Głównym celem ataku są dane uwierzytelniania. Kradzież haseł regularnie trafia na pierwsze strony gazet. Ostatnim głośnym przypadkiem był atak botnetu Pony, w wyniku którego skradziono dwa miliony haseł dostępu do kont użytkowników portali takich jak Facebook, LinkedIn i Twitter. Kradzież hasła może mieć poważne konsekwencje, zwłaszcza w przypadku osób, które używają tego samego hasła do różnych celów, np. w pracy i do logowania na stronie swojego banku.

Jak bezpiecznie surfować po sieci?

1.Zawsze używaj unikalnych haseł

Bezpieczne hasła to coś więcej niż mieszanie liter, cyfr i znaków specjalnych. Najważniejsze jest, aby każde hasło było unikalne i przypisane tylko do jednego konta. Dzięki temu w momencie utraty hasła do jednego konta pozostałe konta są niezagrożone. Dobrym sposobem zabezpieczenia haseł jest korzystanie z menedżera haseł. Menedżery haseł umożliwiają nie tylko bezpieczne przechowywanie haseł, lecz także tworzenie nowych, trudnych do odgadnięcia.

Warto też ustawić pytanie weryfikacyjne, na które odpowiedź będzie łatwa do zapamiętania, ale której nie będą w stanie udzielić przypadkowa osoba. Dodatkowym zabezpieczeniem jest zapamiętanie najczęstszych błędnych odpowiedzi na pytania weryfikacyjne.

Po ustawieniu bezpiecznego hasła należy je często zmieniać i nigdy nie udostępniać osobom trzecim. Jeśli z jakiegoś powodu musisz udostępnić swoje hasło, nie wysyłaj go przez sieć i zmień je najszybciej, jak tylko to możliwe.

2.Używaj skutecznego programu antywirusowego

Każdy komputer powinien mieć zainstalowane i na bieżąco aktualizowane programy antywirusowe chroniące przed złośliwym oprogramowaniem. Zaleca się również regularne skanowanie komputera, zwłaszcza w przypadku częstego ściągania plików z Internetu.

3.Pomyśl, zanim klikniesz

Jeśli widzisz, że twój znajomy zamieścił na portalu nietypowy link, nie klikaj go! Zamiast tego skontaktuj się z nim/nią i dowiedz się, czy link jest zaufany. Zachowaj szczególną ostrożność w przypadku linków dotyczących kont popularnych osób, takich jak celebryci, gdyż ich konta często padają ofiarą infekcji. Ponadto unikaj klikania w linki o zbyt ogólnej treści, np. „hej, musisz to zobaczyć!”.

Zwracaj również uwagę na adresy URL i upewnij się, że prowadzą do miejsc, które chcesz odwiedzić. Uważaj na niebezpieczne strony internetowe, które mają w adresie URL nazwę znanego serwisu WWW w celu wywołania wrażenia, że strona ta jest powiązana z takim serwisem. Jeśli dany link używa skróconego adresu URL, przed kliknięciem najedź na niego myszką, by zobaczyć pełny adres. A jeśli kiedykolwiek natkniesz się na reklamę oferty, która jest „zbyt piękna, żeby była prawdziwa”, to powinno Ci się zapalić czerwone światło – prawdopodobnie oferta jest fałszywa.

4.Przekazuj informacje, nie infekcje

Chroń siebie, chroniąc swoich znajomych, bo to właśnie od nich najłatwiej możesz złapać infekcję. Upewnij się, że wiedzą oni, czym jest złośliwe oprogramowanie i jak się przed nim chronić (np. udostępnij im niniejszy artykuł). Jeśli kiedykolwiek będziesz mieć podstawy, by przypuszczać, że konto twojego znajomego zostało zainfekowane, natychmiast go/ją o tym poinformuj i upewnij się, że osoba ta wie, co zrobić, by odzyskać kontrolę nad swoim kontem.

źródło: Fortinet

Czy ten artykuł był pomocny?

Oceniono: 0 razy