Na swoim blogu Avira informuje użytkowników o zlokalizowanym trojanie bankowym, który rozprzestrzenia się pośrednio poprzez phishing. Nie mamy dostępy do owej próbki, ale można przypuszczać, że przestępca stosuje tradycyjne techniki manipulowania ludzką naturą i wymusza na swoich ofiarach uruchomienie załącznika. Skąd my to znamy, nieprawdaż?

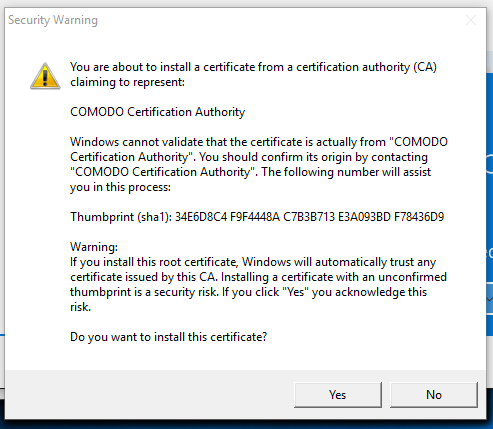

To, co się stanie po uruchomieniu nietrudno przewidzieć. Kiedy ofiara uruchomi szkodliwy plik (downloader) wirus wyświetla komunikat z prośbą o akceptację certyfikatu (ważny od 15 lutego 2016 do 12 lutego 2026 roku) z pozoru wystawionego dla Comodo i przez Comodo. Następnie z serwera zlokalizowanego w Niemczech pobierany jest docelowy trojan bankowy podpisany tym certyfikatem, co oznacza, że działania trojana są traktowane przez system jako zaufane. Jak przestępca (lub przestępcy) weszli w posiadanie certyfikatu? Właściwie to nie weszli. Skopiowali informacje z tej strony a następnie wystali swój certyfikat na niemal identyczne dane. Certyfikat właściwie jest prawidłowy – wystawiony na Comodo, ale nie przez Comodo, a więc przestępcy próbowali podszyć się pod zaufanego głównego dostawcę certyfikatów i wykorzystać to w swoim ataku.

Praktycznie rzecz biorąc, tak podpisany szkodliwy plik mógłby zostać potraktowany przez oprogramowanie antywirusowe Comodo (i nie tylko) jako bezpieczne i w ten sposób ominąć uruchomienie w bezpiecznym środowisku sandbox – pod warunkiem, że downloader nie zostałby wykryty przez antywirusa. A w przypadku Comodo jest to bardzo wątpliwa sytuacja – plik w załączniku nie był podpisany zaufanym certyfikatem. Dodatkowo, gdyby nie był wykrywany przez sygnatury Comodo, a jego reputacja nie byłaby znana w chmurze – na pewno zostałby uruchomiony w piaskownicy. Zaakceptowanie certyfikatu w piaskownicy spowodowałoby, że pobrany docelowy trojan bankowy również zostałby uruchomiony w wirtualnym środowisku, itd. Eskalacja infekcji miałaby miejsce w piaskownicy, a więc użytkownik byłby bezpieczny.

Jest to klasyczny przykład, w jaki sposób użytkownik, który nie czyta komunikatów i właściwie nie wie co robi, działa na własną i swojego budżetu szkodę.

Czy ten artykuł był pomocny?

Oceniono: 0 razy